JALもだまされた こんなに怖い「ビジネスメール詐欺」:あなたのメールも見られている?

「2017年は、セキュリティ上の欠陥が企業に深刻な影響を与えた1年だった」――トレンドマイクロ セキュリティエバンジェリストの岡本勝之氏はこう話す。中でも猛威を振るったのが、不審な業者が企業の取引先になりすまし、偽の送金指示や振込先の変更依頼などをメールで行う「ビジネスメール詐欺」(BEC、Business Email Compromise)だ。

BECは海外で被害が広がっており、米連邦捜査局(FBI)によると13年10月〜16年12月の被害総額は約53億米ドル(約5950億円)に上るという。17年は日本企業でも被害が本格化。12月には、取引先を装ったメールで旅客機のリース料などの振込先を変更するよう依頼された日本航空(JAL)が、偽の銀行口座に約3億8000万円を振り込み、だまし取られたニュースが世間を騒がせた。

振り込み先の口座が凍結されていたため被害を免れたものの、航空事業者のスカイマークにも同様の詐欺メールが送られていたことが明らかになっている。

なぜ、こうした企業はメールが偽物であると見抜けなかったのだろうか。岡本氏は「加害者側はさまざまな手段でビジネスメールを盗み見ており、やりとりの詳細や担当者の文体を細かく把握している。詐欺メール特有の違和感がないため、受け取った側は気付きにくい」と指摘する。

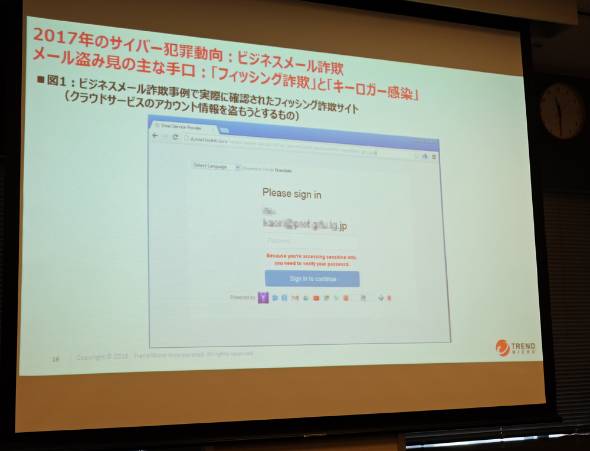

岡本氏によると、ビジネスメールを盗み見る手法は、事前に「メールシステムが不調のため、再ログインをお願いします」といった偽メールをさまざまな企業に送信し、誤って入力した人のアカウント情報を取得する「フィッシング」が主流という。

フィッシングによって取引先のアカウントが乗っ取られた場合、正規のアドレスから振込先の変更依頼が送られてくるため、受け取った担当者は内容を信じ込んでしまうのだ。

また、PCのキー入力を監視・記録する「キーロガ―」と呼ぶプログラムを添付したメールを事前に送信し、誤ってダウンロードした従業員のキーボード操作内容を取得する方法も存在するという。

この手法では、メール時のタイピング内容を取得することで取引先のアドレスを突き止め、正規のアドレスと似たドメインを取ることで送信元を偽装するケースが多いという。

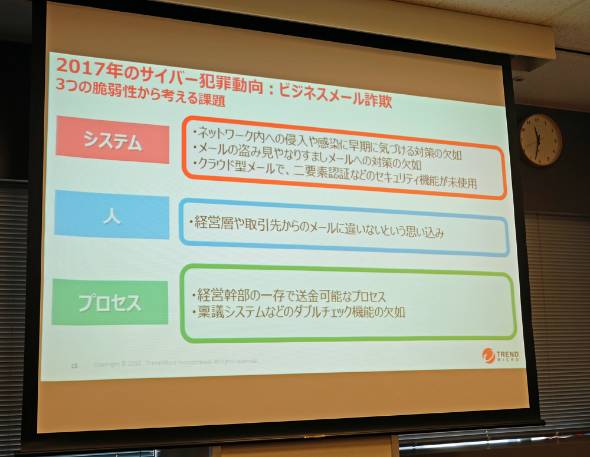

岡本氏は「17年にこうしたBECが多発したことによって、日本企業のシステム、従業員のマインド、業務プロセスの3点に課題があることが浮き彫りになった」と説明。「18年のBECによる全世界の被害総額は90億ドル(約1兆円)超に上るだろう。このままでは、日本での被害もさらに顕在化するはずだ」と警告する。

日本企業が被害に遭わないためには?

日本企業には、具体的にどのような課題があるのだろうか。

システム面に関しては、米Googleのメールサービス「Gmail」などのクラウド型メールシステムを導入しているものの、2段階認証などのセキュリティ機能を使用していない企業や、フィッシングなど“盗み見”対策が不十分な企業が多いと指摘。岡本氏は「企業はアカウント認証の仕組みを見直すなど、BEC対策を徹底すべき」と説いている。

従業員のマインド面にも問題がある。JALの事件では、担当者が偽メールを「取引先からのメールに違いない」と信じ込み、先方への確認を怠ったことが落とし穴になった。「日本企業ではBECの認知度が低い。企業は攻撃の手口を従業員に周知し、送金先の変更依頼が届いた場合は真偽を確認させるよう教育すべき」としている。

業務プロセスも見直しを迫られそうだ。意思決定時のダブルチェック機能を設けておらず、経営幹部の一存で送金が可能な企業が多いためだ。「決裁フローの利便性よりも、セキュリティを優先するような仕組みを整えてほしい」と話す。

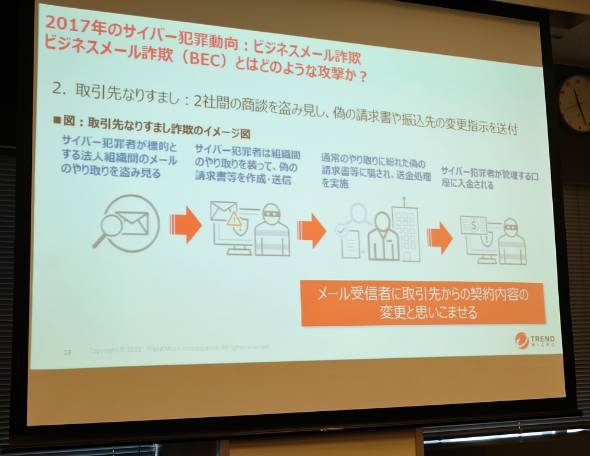

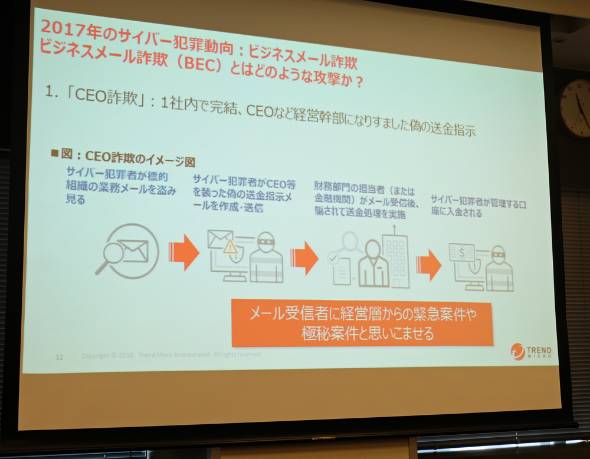

ただ、現時点での被害は少ないものの、自社の上層部になりすまして部下に偽の送金依頼を行う「CEO(最高経営責任者)詐欺」と呼ぶ手法が生まれ、17年は世界で計8000件のメールが確認されるなど、BECの手法は多様化している。

岡本氏は「企業は『人間はミスをする生き物だ。時にだまされたり、誤解に基づいて行動したりてしまう』ということを理解し、被害に遭うことを前提とした対策を講じるべきだ」と話している。

関連記事

「楽天銀行」装うメールに注意 警視庁など注意喚起

「楽天銀行」装うメールに注意 警視庁など注意喚起

楽天銀行を装った不審なメールが出回っているとして、警視庁サイバーセキュリティ対策本部などが注意喚起。 「料金未納」「法的手段取る」 ヤフー装う詐欺に注意

「料金未納」「法的手段取る」 ヤフー装う詐欺に注意

ヤフーを装った架空請求が多発しているとして、消費者庁が注意を呼び掛けている。 警察とJC3、詐欺サイト約2万件発見 43人を検挙

警察とJC3、詐欺サイト約2万件発見 43人を検挙

警察当局とJC3が、ECサイトなどを装った詐欺サイトを計1万9834件発見したと発表。43人を検挙したという。 Amazonを装った架空請求が多発 消費者庁が注意喚起

Amazonを装った架空請求が多発 消費者庁が注意喚起

アマゾンジャパンとその関連企業を装った架空請求が多発しているとして、消費者庁が注意を呼びかけている。 JTB、793万人分の情報流出か 一部パスポート番号も 標的型攻撃で不正アクセス

JTB、793万人分の情報流出か 一部パスポート番号も 標的型攻撃で不正アクセス

JTBは、顧客の個人情報約793万人分が流出した可能性があると発表した。

Copyright © ITmedia, Inc. All Rights Reserved.

Special

PR注目記事ランキング