マルウェアを封じる秘策とは? セキュリティ技術者の集いから(1/2 ページ)

IPAやJPCERTなどの情報処理技術の推進団体による「Joint Workshop on Security 2008」が開かれ、情報セキュリティの最新動向ついて各団体が取り組みを紹介した。

情報処理推進機構(IPA)やJPCERTコーディネーションセンター、テレコム・アイザック・ジャパンなど情報処理技術の推進に関わる10団体共催の「Joint Workshop on Security 2008」が3月25日から2日間、都内で開催されている。開催初日には各団体の代表者らが情報セキュリティの最新動向を紹介した。

標的型攻撃への備えとは

IPAの鵜飼裕司氏は、「標的型攻撃と近年のマルウェアの分析」と題する講演の中で情報システムを狙った攻撃の分析結果と対策を紹介した。

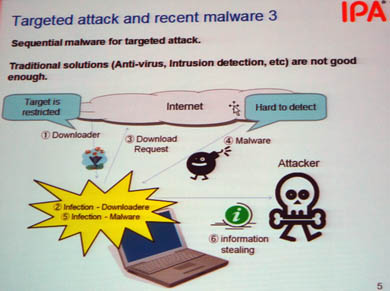

近年は一般企業のWebサイトやアプリケーションなど特定のシステムを狙った標的型攻撃が急増し、標的型攻撃は対象が把握しづらい、巧妙な手口で技術的対策が困難であるといった特徴を持つ。「かつてのウイルス攻撃は大量拡散するため検体を簡単に捕捉でき、対策も取りやすかった。だが、標的型攻撃では対象を特定するのが難しく、電子メールに細工した文書ファイルや画像データを添付するなどの巧妙な手口を用いて発見や解析の遅延を狙うケースが多い」(鵜飼氏)という。

こうした標的型攻撃が急増する背景には、OSの脆弱性対策の普及やネットワークセキュリティの対策強化がある。鵜飼氏によれば、現在では細工したコードを一般利用者に気付かれないように実行する手口が広まり、「電子メールの添付ファイルを開く」「一般に信頼されているWebサイトを閲覧する」という日常的な行為を狙うものが急増した。

特に2007年はMicrosoft Officeのような世界的に利用されるアプリケーションだけでなく、一太郎やLhacaなど国内で利用者の多いアプリケーションが狙われる攻撃も目立った。「攻撃者にとっても標的を絞るには限界があり、地域や用途である程度著名なものを標的にしているようだ」と鵜飼氏は分析する。

鵜飼氏は、2007年前半に流行したOffice形式のファイルの脆弱性を利用するトロイの木馬「Troj_Mdropper」の脅威を解析したところ、セキュリティベンダーの解析とは異なる結果が得られたという。

Troj_Mdropperはバックドアを開く仕掛けだが、同氏の解析では内容が不明な複数のコードをダウンロードすることが判明した。一部のセキュリティベンダーは、コマンドをダウンロードするとの解析結果を公表していた。

「詳細な解析から、Troj_Mdropperがダウンロードするものは攻撃者の都合でいつでも変更できることが分かった。ベンダーの解析が100%正しいとは限らず、常に警戒しなければならない」と鵜飼氏は述べた。こうした攻撃では、抜本的な対策が困難だという。

一方、Stormマルウェアの解析では悪意のあるコードをダウンロードしようとする際の挙動の特定に成功したという。「基本的にHTTP/HTTPS通信以外のポートを閉じれば大きな被害を防ぐことができる」(同氏)

だが、ダミーコードなどを利用してこうした解析作業の遅延を狙う手口は年々巧妙化しており、「解析作業や対策ツールの作成を迅速できる体制作りが必要だろう」と鵜飼氏は指摘した。

Copyright © ITmedia, Inc. All Rights Reserved.

アイティメディアからのお知らせ

人気記事ランキング

- Google検索、25年ぶりの大刷新 「ググる」から「AIエージェントに任せる」へ

- 2027年からの「IT資格大アプデ」は改良か、改悪か?

- シャドーITのリスクは「こう変わった」 “悪意なき情報漏えい”にどう立ち向かう?

- NEC社長が説く AI時代と新たな安全保障環境の到来で「ITサービスはこう変わる」

- 「AIでAIと戦う」時代の幕開け Google CloudとWizが目指す自律防御の世界

- まずは「重要資産の棚卸し」を NISTが示す「個人事業主」レベルの防衛ライン

- アクセンチュアらが「エージェント型工場」を開発 製造現場の計画外停止の削減図る

- なぜ高度なAIを導入しても成果が出ない? 日本企業が陥る「デジタルフリクション」の罠

- Cloudflareが明かす「Mythos Preview」の実力 AIが脆弱性発見から攻撃実証まで自律実行

- 「AI活用をDXの二の舞にしない」 ガートナーが語る、企業が真のイノベーションを起こす方法

鵜飼氏

鵜飼氏