情報漏えい対策、「国家級の監視必要」と専門家が提言

米Verizonが2014年に発生した2100件以上のデータ漏えい・侵害事件を分析。企業で国家並みの監視体制が必要になると同時にやるべき課題も多いという。

米通信大手Verizonが、2014年に世界で発生したデータ漏えい・侵害事件の分析報告書「2015年度データ漏洩/侵害調査報告書」(DBIR 2015)を発表した。同社および世界61カ国70組織から提供された7万9780件のセキュリティインデントや2122件の事件を調査・分析している。

ポイント対策が機能せず?

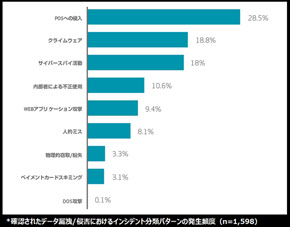

それによれば、攻撃の80%以上は組織の外部から実行され、約4割が認証情報を悪用するものだった。直近5年間では同じような傾向にあるものの、2012年を境に「RAMスクレーパー」と呼ばれるコンピュータのメモリ上からデータを盗むマルウェアが使われるケースが増えている。

長年調査を手掛けるグローバルセキュリティソリューションズ担当ディレクターのジョナサン・グエン-ユイ氏は、「フィッシングとマルウェアを組み合わせた手口が増えており、国家の支援を受けた組織による攻撃が目立つ。グローバル展開するような企業では国家防衛と同じ水準の対策が必要」と指摘する。

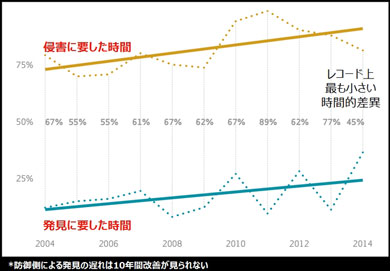

事件の70%は外部からの指摘で発覚しており、自社で発見できないケースがほとんど。攻撃では多額の資金と分業化された高度なスキルを持つ人間が投入され、非常に巧妙な手口が使われる。グエン-ユイ氏は「シグネチャベースの製品による検知はほぼ不可能だ」と断言する。

同氏が推奨するのは、ログ監視と多角的なセキュリティ関連情報の分析を通じて「異常な振る舞い」の素早く見つけるアプローチだ。「特に標的型攻撃では攻撃者は組織内のシステムやネットワークを移動しながら、潜入活動を広げる。いつもとは違う動きを見つけられるかが肝心」(グエン-ユイ氏)

セキュリティソリューション主任のロバート・パーカー氏によると、同社が2014年に調査対応したアジア太平洋地域に拠点を持つ企業の事件では、サプライチェーンを組む関連企業からの攻撃が判明した。情報流出の疑いから調査を進めると、標的型マルウェアが複数の関連企業経由で侵入していた。

標的型マルウェアは、企業から外部にメールが送信する時にだけ活動し、企業内から搾取した機密情報をメール送信処理の裏側で密かに攻撃者に送信していた。この企業が導入済みのウイルス対策ソフトやファイアウォール、IDS(不正侵入検知システム)では全く検知することができなかった。メールの通信に紛れ込むため、マルウェアの通信を正常なものと判断していたという。「監視や分析対象の範囲を広げることでようやく分かったケースだ」とパーカー氏は話す。

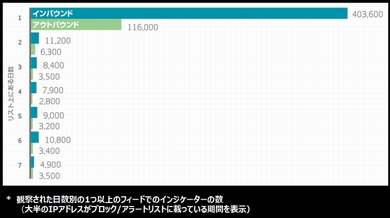

こうしたマルウェアは長期にわたって企業や組織の内部に潜伏するものの、活動のタイミングは一瞬だという。「2014年の事案の75%では攻撃元IPアドレスの存在期間が1日以内だった。情報の共有や活用、対応のスピードと攻撃者の動きとの差を縮める必要がある」(グエン-ユイ氏)

同社では米国の政府機関や企業などのセキュリティ監視を行っており、月平均237億件のセキュリティイベントを検知している。シグネチャで検知できる既知の脅威は約15%しかなく、35%は詳細な分析で検知されるが、50%はパートナー組織などの情報や評価を加味して脅威の度合いを判断するという。

先にやるべきこと

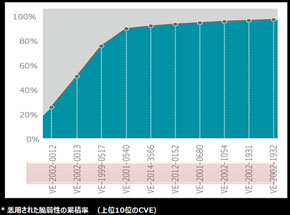

報告書で同社は、調査・分析した事案の96%で9つのパターンに分類できると指摘する。また、検出されたエクスプロイトの97%は既知の脆弱性を悪用するものだった。国家レベルの防御が必要という標的型攻撃は、インシデントや事件全体の数に比べると少なく、企業や組織ではまず既知の攻撃などから守るための取り組みが優先されるという。

グエン-ユイ氏は、「膨大な脅威を監視しようにも限界はある。当社としてはパートナーが分析した多数の情報を積極的に用いて対応を効率化している状況だ。まず既知の脅威に対する備えを正しく実装する。その上で限られているリソースを高度な脅威の対応に割り当てるべきだ」とアドバイスしている。

関連記事

標的型メールを3つの組織に送れば成功率は9割以上、人の脆弱性を狙う

標的型メールを3つの組織に送れば成功率は9割以上、人の脆弱性を狙う

Verizonが毎年発表しているデータ侵害の分析調査の最新版によれば、セキュリティインシデントの92%は、9種類のサイバー攻撃パターンに分類できるという。 組織のデータ侵害事件の98%が外部から――Verizonが報告

組織のデータ侵害事件の98%が外部から――Verizonが報告

組織内部に起因するものは4%、パートナーなどに起因するものは1%未満に減少した。 情報流出の筆頭原因は「安易なパスワード」――Verizonが報告

情報流出の筆頭原因は「安易なパスワード」――Verizonが報告

米Verizonがまとめた情報侵害事件に関する報告書によれば、安易なパスワードの利用が情報流出を引き起こす筆頭の原因となり、多くの組織では情報が流出したことに気付くまでに数カ月から数年かかっていた。- 「セキュリティの基本を徹底すれば被害は回避可能」――Verizonの報告書

企業のデータ侵害に関する最新の報告書によると、高度なセキュリティ対策がなければ回避できなかった事件は4%だった。  2008年のデータ漏えいは2億8500万件――Verizonが調査

2008年のデータ漏えいは2億8500万件――Verizonが調査

2008年に漏えいしたデータの件数が2004〜2007年の総数を上回っていることが分かった。

関連リンク

Copyright © ITmedia, Inc. All Rights Reserved.

アイティメディアからのお知らせ

人気記事ランキング

- 初期侵入口は“またVPN” 日本医大武蔵小杉病院にランサムウェア攻撃

- 「2027年1月12日」は運命の日? サポート切れOSを使い続ける会社の末路

- 富士通、ソブリンAIサーバを国内製造開始 自社開発プロセッサー搭載版も

- シャドーAIエージェントを検出 Oktaが新機能「Agent Discovery」を発表

- Googleが「AI Threat Tracker」レポートを公開 Geminiを標的にした攻撃を確認

- ホワイトハッカーが明かす「ランサムウェア対策が破られる理由」と本当に効く防御

- SOMPOグループCEOをAIで再現 本人とのガチンコ対談で見えた「人間の役割」

- 生成AIの記憶機能を悪用して特定企業を優遇 50件超の事例を確認

- 「AI前提」の国家戦略と「思考停止」の現場 大半の企業で“何も起きない”未来を予見

- AIエージェント普及はリスクの転換点 OpenClawを例に防御ポイントを解説