暗号化ツールTrueCryptに新たな脆弱性、特権取得の恐れも

TrueCryptは2014年に開発が打ち切られたが、ユーザーがまだインストールしたままになっていれば、脆弱性を悪用される可能性もある。

オープンソースの暗号化ソフトウェア「TrueCrypt」に新たな脆弱性が報告された。TrueCryptは2014年に開発が打ち切られたが、ユーザーがまだインストールしたままでいれば、脆弱性を悪用される可能性もある。

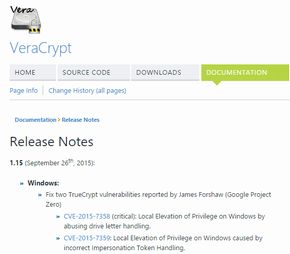

今回の脆弱性は、米Googleの研究者ジェームズ・フォーショウ氏が発見した。同氏は詳細を公表していないものの、TrueCryptからフォークした暗号化ツールの「VeraCrypt」は9月26日に更新版を公開し、フォーショウ氏が発見したTrueCryptの2件の脆弱性を修正したことを明らかにした。

2件ともTrueCryptのWindows向けドライバに関連する脆弱性で、ローカルの権限昇格に利用される恐れがあり、1件については危険度「Critical」と評価されている。

Kaspersky Labのニュースサービス「threatpost」によれば、VeraCryptの開発者はこの脆弱性がマルウェアに利用される可能性もあると指摘。「もしTrueCryptがインストールされていれば、たとえボリュームがマウントされていなくても、サーバ攻撃にも利用できる。一般ユーザーのアカウントを制御してリモートでアクセスし、そこからこの脆弱性を悪用して管理者権限を取得することが可能だ」と解説している。

TrueCryptはファイルやフォルダ暗号化の定番ツールとして普及していたが、2014年5月に突然、「TrueCryptの使用は安全ではない。未解決のセキュリティ問題がある」という警告が表示され、開発終了が宣言された。

この時点で行われたTrueCryptのコードのコミュニティ監査では、特に重大な問題は見つからなかったと伝えられていた。今回の脆弱性はこの監査で見落とされたのではないかと関係者は推測している。

関連記事

暗号化ツールTrueCryptに突然の終了宣言、「セキュリティ問題」を警告

暗号化ツールTrueCryptに突然の終了宣言、「セキュリティ問題」を警告

「TrueCryptの使用は安全ではない。未解決のセキュリティ問題がある」という突然の警告があった。事実関係は分かっていない。 Truecrypt攻撃のコンセプト実証コード、「メイド攻撃」実行の恐れ

Truecrypt攻撃のコンセプト実証コード、「メイド攻撃」実行の恐れ

暗号化した仮想ドライブの作成に使われる「Truecrypt」の攻撃コンセプト実証(PoC)コードは、パスワードを盗み出す機能を持っているという。 第21回 TrueCryptで、Dropboxをもっと“セキュア”に使う

第21回 TrueCryptで、Dropboxをもっと“セキュア”に使う

Dropboxは便利なオンラインストレージサービスだが、ファイルをオンラインにも置くことになるので、どうしてもセキュリティが気になる。そこで、暗号化ドライブ作成ソフトTrueCryptと組み合わせてセキュアに使ってみよう。

関連リンク

Copyright © ITmedia, Inc. All Rights Reserved.

アイティメディアからのお知らせ

人気記事ランキング

- 知らない番号でも一瞬で正体判明? 警察庁推奨アプリの実力を検証

- AD DSにSYSTEM権限取得の脆弱性 Microsoftが修正プログラムを配布

- .NETにサービス停止の脆弱性 広範なアプリケーションに影響

- Microsoft 365の新プラン「E7」は“AI盛り盛り”で99ドル E5にはない魅力は?

- ZIPファイルの“ちょっとした細工”で検知停止 EDRも見逃す可能性

- M365版「Cowork」登場 Anthropicとの連携が生んだ「新しい仕事の進め方」

- ★4を目指すのは正解か? SCS評価制度が企業に突き付ける“本当の論点”

- 本職プログラマーから見た素人のバイブコーディングのリアル AIビジネス活用の現在地

- 偽のTeamsサポートで新型バックドアを設置 巧妙な手口に要注意

- データ激増時代に変化するIT部門の役割 データガバナンス実装の現実解