ランサムウェア「CryptoWall」に新手の亜種、2段階攻撃で拡散

攻撃の手口が巧妙化していることから、相当数のPCやユーザーに感染が広がる恐れがあるとセキュリティ企業は警告している。

Webサイトに不正なコードを仕込んでユーザーを不正なサイトに誘導し、パスワードを盗み出すマルウェアや身代金を要求するランサムウェアの新手の亜種を次々に仕込む攻撃が広がっているという。デンマークのセキュリティ企業Heimdal Securityが12月2日のブログで伝えた。攻撃の手口が巧妙化していることから、相当数のPCやユーザーに感染が広がる恐れがあると警告している。

Heimdalによると、今回の攻撃では第1段階として、被害者のPCを「Pony」と呼ばれるマルウェアに感染させ、ユーザー名とパスワードを盗み出して攻撃者が制御するサーバに送信する。

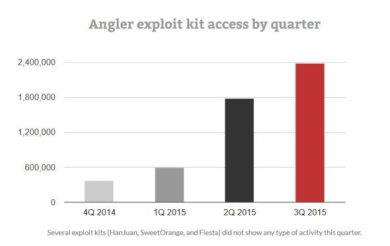

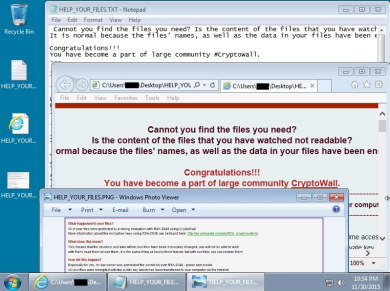

第2段階では悪名高いエクスプロイトキットの「Angler」を使って、ランサムウェアの新手の亜種「CryptoWall 4.0」に感染させる。CryptoWallは感染先のPCのファイルを暗号化して身代金を要求するランサムウェアで、11月初旬に新手の亜種が出現していた。

4.0ではウイルス対策ソフトやファイアウォールに検出されにくくする機能が大幅に強化されたほか、ファイルの内容だけでなくファイル名まで暗号化。被害者にデータをできるだけ早く取り戻したいと思わせ、身代金を払う気にさせる手口も巧妙化しているという。

11月下旬には米SANS Internet Storm Centerの研究者が、エクスプロイトキットの「Nuclear」にCryptoWall 4.0が仕込まれているのが見つかったと報告。続いてAngler経由でも出回った。

エクスプロイトキットはさまざまなソフトウェアの脆弱性を組み合わせて悪用し、マルウェアに感染させることを狙った攻撃ツール。AnglerやNuclearはその代表格で、今回の攻撃ではCryptoWall 4.0に感染させる目的で使われているという。

Heimdalによると、この攻撃はウクライナを拠点とし、デンマークでは100以上のWebページに不正なスクリプトが仕掛けられていた。被害は欧州にとどまらず、同社は12月2日までの24時間だけで、Angler経由でCryptoWall 4.0を拡散させていたドメイン200件以上をブロックしたとしている。

「攻撃者は動きが早く、リソースも豊富で、世界のどこであろうと被害者のPCの脆弱性を悪用する」とHeimdalは警告している。

関連記事

Windows 10便乗のランサムウェア、アップグレードに見せかけ身代金要求

Windows 10便乗のランサムウェア、アップグレードに見せかけ身代金要求

Microsoftからの正規メールに見せかけた内容に騙されて添付ファイルをクリックするとランサムウェアに感染し、身代金を要求される。 ランサムウェアが世界で猛威、感染で1万ドルの被害も

ランサムウェアが世界で猛威、感染で1万ドルの被害も

身代金要求の「ランサムウェア」に感染すれば、対策費用や生産性の低下などで被害額は200〜1万ドルに上る。 ランサムウェアに注意、脆弱性解決など感染の予防徹底を

ランサムウェアに注意、脆弱性解決など感染の予防徹底を

データを勝手に暗号化してユーザーに金銭を要求する「ランサムウェア」の感染が多発しているとして、JPCERT/CCが注意を呼び掛けている。 会社をクビに――ランサムウェア被害者の辛い実態

会社をクビに――ランサムウェア被害者の辛い実態

大切な書類や子どもの写真を人質に取られた被害者は、犯罪集団と接触し、窮状を訴えたり身代金を減額するよう懇願したりしていた。

関連リンク

Copyright © ITmedia, Inc. All Rights Reserved.

アイティメディアからのお知らせ

人気記事ランキング

- 画像がだめなら文字で誘導 「アスキーアート」型フィッシングメールの実態

- ランサムウェア被害額は平均6.4億円、事業停滞54日――パロアルトの調査で分かった国内企業のセキュリティ実態

- 2027年からの「IT資格大アプデ」は改良か、改悪か?

- NEC社長が説く AI時代と新たな安全保障環境の到来で「ITサービスはこう変わる」

- ドローンいらず? 飛行動画作成できる「Google Earth Studio」登場

- アクセンチュアらが「エージェント型工場」を開発 製造現場の計画外停止の削減図る

- シャドーITのリスクは「こう変わった」 “悪意なき情報漏えい”にどう立ち向かう?

- 「AIを使えば全員同じになる」 羽生善治九段が語るAI時代の差別化と意思決定

- 中小企業の約65%が「情シス不在」 デジタル化でも残る課題との関連は?

- まずは「重要資産の棚卸し」を NISTが示す「個人事業主」レベルの防衛ライン