ランサムウェアに注意、脆弱性解決など感染の予防徹底を

データを勝手に暗号化してユーザーに金銭を要求する「ランサムウェア」の感染が多発しているとして、JPCERT/CCが注意を呼び掛けている。

JPCERT コーディネーションセンター(JPCERT/CC)は5月26日、ランサムウェアの感染被害が多発しているとして注意を呼び掛けた。感染ではOSやソフトウェアの脆弱性が悪用されることから、脆弱性を解決するなどの対策を推奨している。

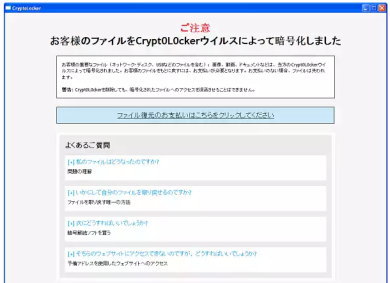

ランサムウェアは、コンピュータ内のデータを勝手に暗号化するなどして操作を不能にし、「復号してほしければ金銭(仮想通貨などでの振り込み)を支払え」とユーザーを恐喝する不正プログラム。「身代金要求マルウェア」などとも呼ばれている。

JPCERT/CCによれば、ランサムウェアの感染では2015年2月に修正パッチが提供されたAdobe Flash Playerの脆弱性(CVE-2015-0313)や、2014年11月に修正パッチが提供されたMicrosoft WindowsのOLEの脆弱性(CVE-2014-6332、MS14-064)が悪用される。ユーザーの環境によってはWindowsやInternet Explorer、Javaなど別のソフトウェアの異なる脆弱性が悪用される場合もある。

感染攻撃では正規のWebサイトを改ざんして脆弱性悪用コードなどを埋め込むケースや、脆弱性悪用コードを含むファイルをメールに添付して送り付けるといった手法が使われている。

JPCERT/CCではWebサイト管理者などに対し、(1)Webサイトで使用するOSやソフトウェアが最新版かどうか確認する、(2)公開コンテンツに不正なプログラムの混入や改ざんの有無を確認する、(3)Webサイト更新に使う

PCがランサムウェアに感染していないか確認する(委託先も含めて)――などの対応を求めた。また、Webサイトで使用するOSやソフトウェアを最新にする、コンテンツ更新を特定のPCや場所(IPアドレスなど)に限定するといった対策を呼び掛けている。

ユーザー側ではOSやソフトウェアの脆弱性を修正しておくことのほか、万一の感染に備えてデータのバックアップなどをこまめにしておくといった方法をアドバイスしている。

関連記事

会社をクビに――ランサムウェア被害者の辛い実態

会社をクビに――ランサムウェア被害者の辛い実態

大切な書類や子どもの写真を人質に取られた被害者は、犯罪集団と接触し、窮状を訴えたり身代金を減額するよう懇願したりしていた。 ランサムウェアに感染させる新手のスパムメールが横行、米機関が注意喚起

ランサムウェアに感染させる新手のスパムメールが横行、米機関が注意喚起

米機関によれば「アカウントが一時的にロックされました」などのメールにだまされて添付ファイルを開くとランサムウェアに感染し、ファイルが暗号化されて身代金を要求される。 脅迫するランサムウェア、日本や韓国への攻撃を本格始動

脅迫するランサムウェア、日本や韓国への攻撃を本格始動

欧米で猛威をふるった「TorrentLocker」の感染が日本や韓国でも目立ってきた。感染PCのIPアドレスに応じた言葉で脅迫文を表示する。 Microsoft、14件のセキュリティ情報を公開

Microsoft、14件のセキュリティ情報を公開

14件のうち、最大深刻度「緊急」は4件。事前通知段階で予告していた2件については公開を見送った。

関連リンク

Copyright © ITmedia, Inc. All Rights Reserved.

アイティメディアからのお知らせ

人気記事ランキング

- 「AIを使えば全員同じになる」 羽生善治九段が語るAI時代の差別化と意思決定

- やはりClaude Codeの品質は下がっていた Anthropicが調査し特定した3つの要因

- 「日本のDXは期待外れ」が64% 世界平均を大きく上回るとGartnerが警告

- Anthropicの新指標 AIの影響を受けにくい「3割の人々」の共通点は?

- NECが人材育成サービスを刷新 「今後必要とされる人材像」を再定義した背景

- 「Windows+R」は絶対に押さないで! 新入社員に贈るセキュリティの新常識5選

- AI活用で足らないのは「ビジョン」や「熱量」じゃない 経営層と現場で拡大する“ズレの正体”

- Windowsのリモートデスクトップ接続が刷新 情報の自動共有は「原則禁止」に

- NTTデータが「商品企画AI」を発表 社内データを基に150秒でコンセプト生成

- メインフレーム「IBM Z」は51%増、全事業セグメントが増収 IBMが2026年Q1決算を発表