困難極めるサイバー攻撃への対応、その効率化を支える先端技術:Interop Tokyo 2016 Report

高度化するサイバー攻撃への対応をどう効率化して、被害の抑止につなげるか――2016年のInteropではその“支援役”として期待させる先端技術が出品された。

ネットワーク分野の総合展示会「Interop Tokyo 2016」が、千葉県の幕張メッセで6月8日から10日まで開催されている。ここ数年のInteropではセキュリティが注目キーワードの1つに挙げられ、今回は企業や組織でのサイバー攻撃対応を支援するさまざまな先端技術や製品が出品された。

「NIRVANA 改」が“防御”に進出

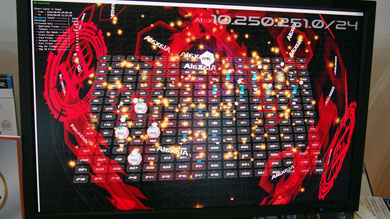

ここ数年のInteropで人気(?)を集めているのが、サイバー攻撃の監視や可視化技術の研究開発に取り組む情報通信研究機構(NICT)だ。インシデント分析システム「NICTER」やサイバー攻撃警告システム「DAEDALUS」などを出展しているが、そのグラフィカルユーザーインタフェースが多くの来場者の目にとまる。

特に2013年から開発が続けられているサイバー攻撃分析プラットフォーム「NIRVANA 改」は、国内ベンダー各社のネットワーク機器やセキュリティ機器と連携して、IPアドレスからマルウェア感染機器の特定や状況把握などが容易にできるとして、民間分野での活用も始まっている。最新のNIRVANA 改では従来のアラート管理機能が大幅に強化されると同時に、新たに連携機器を活用した防御ができるようになった。

強化されたアラート管理機能は、同種のアラートの発生源をリスト化することで複数の感染端末の把握が簡単になるほか、アラートの原因となった通信履歴の把握や過去のアラートの検索、ソートといった調査作業を効率化する機能が追加されたという。また、管理者が事前に設定した事象の危険度をグラフィカルに表示する。

また、従来のNIRVANA 改ではマルウェア感染端末などによる不正な通信を検知しても、通信を遮断したり端末をネットワークから隔離したりするには、別途連携する機器側で操作する必要があった。最新版ではアラクサラネットワークスのスイッチやPFUのネットワークセキュリティ機器と連動し、NIRVANA 改から直接これらの機器を操作して、通信の遮断や端末の隔離ができる。

会場ブースのデモンストレーションでは、危険度を10段階の漢数字で表示したり、通信を遮断した様子を「封」と漢字で表してみるなど、インパクトあるグラフィカルユーザーインタフェースを通じて研究開発の成果を紹介していた。

ファイアウォールのさらに“前へ”

イクシアコミュニケーションズは、2016年1月に発売したセキュリティアプライアンス「ThreatARMOR」を出品した。ThreatARMORは、インターネットと組織ネットワークの境界部に設置することで、既知の悪意あるIPアドレスからの通信を遮断するとともに、組織ネットワークから悪意あるIPアドレスへのアクセスもブロックする。

通常の対策では既知や未知を問わずサイバー攻撃をファイアウォールやIDS/IPSといった既設のセキュリティ機器で防御するが、膨大なトラフィックから発せられる大量のアラートを確認したり、ブロックためにシグネチャを更新したりと運用での負荷が高い。同社によればThreatARMORでは、既知の攻撃に的をしぼってブロックすることで、既設のセキュリティ機器による対策を補完し、既設機器の運用効率を高められるという。

ThreatARMORでのブロックに利用する脅威情報は、同社の研究部門から5分ごとに配信されて自動更新されるため、同機器本体の運用負荷も小さいとしている。

標的型攻撃メールによるマルウェア活動を自動ブロック

アラクサラネットワークスとトーテックアメニティ、FFRIは、3社の製品を組み合わせて標的型メールを使うマルウェアの解析・検知と感染端末による通信を自動的に遮断するソリューションを出品した。

このソリューションではアラクサラのスイッチ、トーテックアメニティのネットワークフォレンジックツール、FFRIのマルウェア解析製品を使う。アラクサラのスイッチはポリシーベースで必要な通信だけをミラーポートに出力できるため、このソリューションではメールを対象にミラーポート経由でフォレンジックツールにトラフィックを転送し、FFRIのyaraiでメールの内容や添付ファイルを詳しく解析する。

その結果をスイッチに反映させることで攻撃をブロックし、既にマルウェアが侵入している場合でも感染端末から組織内部での感染拡大を狙う通信や、外部の攻撃者サーバ(コマンド&コントロールサーバ)との通信を自動的に遮断できるという。

アラクサラによれば、従来はミラーポートから全てのトラフィックが転送されてしまうことでその処理に対応できる上位モデルのアプライアンスが必要になるが、ポリシーベースにすることで、必要な処理だけができる下位モデルの安価なアプライアンスも利用できるという。また、組織単位でトラフィックを切り分けるようにすることで、きめ細かい監視も可能になるとしている。

インターネット側から会社の危険性を診断

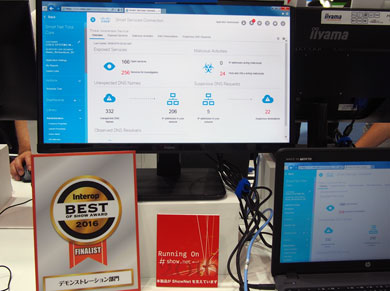

シスコシステムズは、国内の保守サービス契約企業向けに近く提供を始めるというセキュリティ新サービス「Cisco Threat Awareness Service」を公開した。

同サービスではユーザーが使用しているIPアドレスのレンジやホスト名を登録しておくことで、シスコがユーザーのネットワーク環境をインターネット側から診断し、危険性など状況を評価する。ユーザーが意図せずに公開してしまっているポートの存在や、ネットワーク機器が抱えている脆弱性、ボット化されている可能性のあるホストの存在などが分かるという。

診断での評価には、シスコのセキュリティ研究部門「TALOS」の最新の分析情報を使うため、ユーザーは世界中の脅威動向をもとに自社の危険性を把握できるとしている。

サービスの一部機能は有償になる見込みだが、無償利用できる機能からも自社のネットワークがサイバー攻撃にさらされているのか、また、他社への攻撃の踏み台にされたりしている実態を知ることできるという。

関連記事

サイバー攻撃や被害を食い止めるセキュリティ技術たち

サイバー攻撃や被害を食い止めるセキュリティ技術たち

ネットワーク技術展示会のInteropでは例年多くのサイバー攻撃が観測される。会場ではその様子や防御策、最新のセキュリティ対策技術などが注目を集めていた。 ネットワークの進化は止まらない 20年目を迎えたInterop

ネットワークの進化は止まらない 20年目を迎えたInterop

今年も開幕したInterop Tokyo。SDNやクラウド連携、ネットワークの最適化など、さまざまな観点からのネットワークの新ソリューションが多数出展されている。 ネットワークの“競演”再び、OpenFlow技術など多数出展

ネットワークの“競演”再び、OpenFlow技術など多数出展

ネットワーク関連技術イベント「Interop Tokyo 2012」が開幕した。15日まで千葉県の幕張メッセで開催されている。 今スグから未来まで――節電を推進する施策や技術が多数登場

今スグから未来まで――節電を推進する施策や技術が多数登場

この夏に予想される電力不足から、企業では節電の取り組みが急を要する課題だ。Interop Tokyo 2011では節電を支援する施策や製品、技術が多数紹介されている。

関連リンク

Copyright © ITmedia, Inc. All Rights Reserved.

アイティメディアからのお知らせ

人気記事ランキング

- 知らない番号でも一瞬で正体判明? 警察庁推奨アプリの実力を検証

- ZIPファイルの“ちょっとした細工”で検知停止 EDRも見逃す可能性

- M365版「Cowork」登場 Anthropicとの連携が生んだ「新しい仕事の進め方」

- AD DSにSYSTEM権限取得の脆弱性 Microsoftが修正プログラムを配布

- 生成AIで消えるのは仕事、それとも新人枠? 800職種のデータから分かったこと

- .NETにサービス停止の脆弱性 広範なアプリケーションに影響

- 偽のTeamsサポートで新型バックドアを設置 巧妙な手口に要注意

- もはやAIは内部脅威? 企業の73%が「最大リスク」と回答

- 政府職員向けAI基盤「源内」、18万人対象の実証開始 選定された国産LLMは?

- 本職プログラマーから見た素人のバイブコーディングのリアル AIビジネス活用の現在地