圧倒的有利な攻撃者への対抗手段 多層防御とインテリジェンスのしくみ:脅威に負けない我が社のセキュリティ強化大作戦(2/3 ページ)

多層防御でも守ることは難しい

多層防御によるセキュリティ対策は、大企業を中心に進んでいます。具体的には、ゲートウェイにサンドボックス解析を含むウイルス対策、次世代ファイアウォール、次世代IPS、あるいはUTM(Unified Threat Management:統合脅威管理)やWAF(Web Application Firewall)などを置き、エンドポイントには法人向けの統合セキュリティ対策ソフトを導入しつつあります。さらに、内部の通信を把握するためのネットワーク監視ツールや、サーバ向けのセキュリティ対策製品、データベース暗号化製品、ログ管理製品などを導入するケースが多くなっています。

しかし、これだけ多くのセキュリティ対策製品によって多層防御を構築しても、情報漏えいなどのセキュリティ被害を完全になくすことはできません。その理由には、まず攻撃が巧妙化、隠蔽化されており、新たな手法が次々に使用されることが挙げられます。

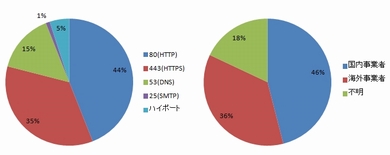

先ほど述べたように、標的型攻撃におけるC&Cサーバとの通信には、HTTP(S)のポート80が多用されます。ポート80は、従業員が日常業務の情報収集などでインターネットに接続する必要があるため、企業が安易にふさぐわけにはいきません。攻撃者はそこに目を付け、検出を逃れようとしています。

さらに、攻撃者のC&Cサーバが使用するIPアドレスも秒単位で出現と消滅をくり返すことがあり、IPアドレスによるフィルタリングも頻繁に更新しなければならないなど、困難になっています。こうした攻撃手法の巧妙化のほかに、多層防御を構成する個々の対策がポイントソリューションになってしまっていることも検出を難しくする要因の一つです。

特に標的型攻撃は、通信ポートの例のように、攻撃におけるそれぞれのふるまい自体は、一見しただけでは「異常な動作」と認められないほど巧妙であり、検出が困難を極めます。

特集まとめ読み特別冊子 プレゼント応募フォーム

特集「脅威に負けない我が社のセキュリティ強化大作戦」の特集記事をまとめた電子冊子(PDF)を、特集終了後にプレゼントいたします。

Copyright © ITmedia, Inc. All Rights Reserved.

人気記事ランキング

- Windows 11の永続ライセンスが消えて“毎月課金”になる予感

- 「子会社系SIer」で深刻化する“忙し過ぎ問題” 最も不足している意外なIT人材とは?

- 爆売れだった「ノートPC」が早くも旧世代の現実

- “脱Windows”が無理なら挑まざるを得ない「Windows 11移行」実践ガイド

- 富士通とNECの最新受注状況から探る 「2024年度国内IT需要の行方」

- プロンプト作成は「ヒトに残された」仕事か? それともただの「時間の浪費」なのか

- VMwareが「ESXi無償版」の提供を終了 移行先の有力候補は?

- 江崎グリコ、基幹システムの切り替え失敗によって出荷や業務が一時停止

- S&P 500企業の半数以上が個人情報の流出を経験 SecurityScorecardが脅威実態調査

- “生成AI依存”が問題になり始めている 活用できないどころか顧客離れになるかも?