【保存版】セキュリティ対策の第一歩、「情報資産リスト」の作り方:今日から始める「性悪説セキュリティ」(3)(1/3 ページ)

cloudpackの情シス“シンジ”が、史上最強とうたう情報セキュリティ監査「SOC2」を解説する連載。今回は情報セキュリティ対策の第一歩、「情報資産リスト」の作り方をcloudpackの実例を基にシンジが解説していく。

こんにちは。アイレットのcloudpack事業部で情報セキュリティ管理を担当している齊藤愼仁です。

セキュリティ対策に手を付けたいが、何からはじめていいか分からない、何が効果的かどうかも分からない――そんな読者の皆さんに向け、前回に引き続き、今回はcloudpackで行った事例の一部を基に、情報資産の可視化と評価を解説していきます。

まずはここから始めよう、「情報資産リスト」

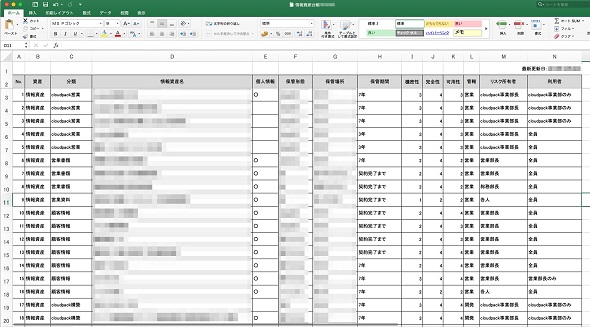

情報資産リストとは、監査用語っぽく表現すると「情報資産台帳」と言います。早速ですが、cloudpackの情報資産台帳をお見せします。

これはExcelで作成していますが、形式は特に問いません。ただし、この資料そのものは非常にセンシティブな資料になるので、保管管理体制は整えましょう。記述されている内容を左側から説明していきます。

採番

これは、実はあってもなくても構いません。採番そのものはセキュリティ対策の本質ではありません。皆さんが管理しやすい形式で記述されると良いでしょう。

分類

パッと見て、その情報がどんな情報で誰が保有しているのかを分かりやすく分類付けをします。例えば、以下のような項目です。

- 顧客情報

- 社内資料

- 開発ソースコード

- 人事資料

- 総務部社外秘

- 人事部社外秘

- 社外秘

情報資産名

各資産にどのように名前をつけるのか、というのは難しい点もあるとは思いますが、ある程度まとめられそうなものは、まとめてしまって構いません。例えば、以下のように書きます。

- 見積書・注文書・請求書

- 秘密保持契約書・個別契約書

- メール

- サーバ接続情報・秘密鍵・ログイン情報

- 監視カメラログデータ

初めてこのリストを作る場合、ここに書くべき情報か迷うこともあるかもしれません。そんなときの判断基準は「直感的に、社外に漏れたらヤバそうな情報」であるかどうかです。少しでも“ヤバそうだな”と思ったら書くべきです。後から消すのは簡単なので、どんどん書きましょう。

個人情報

対象の情報資産に、個人情報、クレジットカード番号、マイナンバーなどのセンシティブな情報が含まれているかどうか判定します。含まれているようであれば、丸印をつけたり、フラグを立てたりすればよいです。

関連記事

「セキュリティ対策、何から始める?」 その答えはただ1つだ!

「セキュリティ対策、何から始める?」 その答えはただ1つだ!

cloudpackの情シス“シンジ”が、史上最強とうたう情報セキュリティ監査「SOC2」を解説する連載。皆さんは、情報セキュリティ対策を始めようとしたら何をするだろうか。シンジによれば、まず行うべきことは1つしかないという……。 “性善説”で考えるセキュリティ、もうやめませんか?

“性善説”で考えるセキュリティ、もうやめませんか?

cloudpackの情シス“シンジ”が、史上最強とうたう情報セキュリティ監査「SOC2」を解説する連載がスタート。国際的には浸透しつつある監査だが、その内容は徹底的に“性悪説”を基準にしているのが特徴なのだとか……。 ウチの情シスはアルファブロガー!? cloudpackのシンジ流「情シスPDCA」

ウチの情シスはアルファブロガー!? cloudpackのシンジ流「情シスPDCA」

「パスワードの定期変更は無駄だし、もはやパスワードなんて覚える気もない」「シングルサインオン? やめとけやめとけwww」――。IT企業の一情シスが、自社の取り組みを赤裸々に出しまくるようになったのはなぜか。 勉強嫌い、元ゲーマーの「なりゆき情シス」が「スーパー情シス」になるまで

勉強嫌い、元ゲーマーの「なりゆき情シス」が「スーパー情シス」になるまで

「大学も行ってないし、そもそもエンジニアじゃない。勉強嫌いで、本も読みたくない」――。元ゲーマー、勉強嫌いの情シスは、なぜ、周囲に信頼され、愛される情シス兼情報セキュリティ管理責任者になれたのか……。 マイナンバーの“お漏らし第一号”になったら?

マイナンバーの“お漏らし第一号”になったら?

マイナンバー、お漏らししちゃったらどうなる? 発覚したらどんな対策をすればいい? そんな疑問を持っている人は要チェック!

Copyright © ITmedia, Inc. All Rights Reserved.

アイティメディアからのお知らせ

人気記事ランキング

- 知らない番号でも一瞬で正体判明? 警察庁推奨アプリの実力を検証

- AD DSにSYSTEM権限取得の脆弱性 Microsoftが修正プログラムを配布

- .NETにサービス停止の脆弱性 広範なアプリケーションに影響

- Microsoft 365の新プラン「E7」は“AI盛り盛り”で99ドル E5にはない魅力は?

- ZIPファイルの“ちょっとした細工”で検知停止 EDRも見逃す可能性

- M365版「Cowork」登場 Anthropicとの連携が生んだ「新しい仕事の進め方」

- ★4を目指すのは正解か? SCS評価制度が企業に突き付ける“本当の論点”

- 本職プログラマーから見た素人のバイブコーディングのリアル AIビジネス活用の現在地

- 偽のTeamsサポートで新型バックドアを設置 巧妙な手口に要注意

- データ激増時代に変化するIT部門の役割 データガバナンス実装の現実解