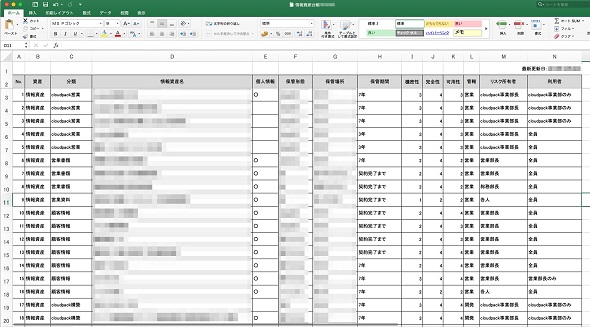

【保存版】セキュリティ対策の第一歩、「情報資産リスト」の作り方:今日から始める「性悪説セキュリティ」(3)(3/3 ページ)

管轄

どの部署、もしくは誰が管轄の情報資産であるかを記述します。以下のように、管轄が分かる程度に記述すれば問題ありません。

- 情報システム部

- 営業部

- 人事部

リスク所有者

責任の所在を明確にします。ここは管轄ともひも付きますが、一部そうでないものもあります。以下のように、対象の情報資産を統括的に管理できる人間を記述していきます。

- 営業部長

- 総務部長

- 各人

- 最高経営責任者

- 情報セキュリティ管理責任者

利用者

誰がそれらの情報資産を利用するか記述します。利用者が特定できていれば、アクセス権限をどのように割り当てるべきか分かりやすくなります。

- 正社員のみ

- 関係者全員

- 役員のみ

- システム管理者のみ

情報資産台帳を使い、上司や経営陣を説得せよ

以上で、情報資産台帳は完成です。

この情報資産台帳を作成する上でのポイントは、「全てを網羅しようと躍起にならないこと」です。まずは分かる範囲で記述していき、充実させていけばいいのです。こうして作られた情報資産台帳は、ISMS(情報セキュリティマネジメントシステム)をはじめとする各種監査では必ず提示を求められます。完成した情報資産台帳は、最低でも1年に1回の見直しを行うべきです。

さて、ここで洗い出した「確実に守らなければならない情報資産」のトップ5やトップ10を作ってみましょう。あなたの上司や会社に対して、「私たちはこれらの情報資産を守らなければならないんです!」と言いやすくなったはずです。

しかし、それらをどのような手段で守ればよいのか、いくらかかるのか、予算の取り方など、課題はまだ残っています。次回からは、実際にいくつかのリスクを対象に、会社の経営リスクを取り去る形でセキュリティを担保しつつ、現場の業務効率もあげていく手法を複数回に分けてご紹介していきます。お楽しみに。

著者プロフィール:齊藤愼仁(さいとうしんじ)

アイレット cloudpack事業部にて情報システム、ネットワーク、セキュリティ(cloudpack-CSIRT含む)にわたる3チームを統括。ならびに情報セキュリティ管理責任者、個人情報管理責任者、PCI DSS管理責任者を兼務する。

情報システム部門であると同時に自社の監査機能も持ち合わせているため、業務効率化とセキュリティレベルの向上を同時に実現させるべく、日々奮闘中。

関連記事

「セキュリティ対策、何から始める?」 その答えはただ1つだ!

「セキュリティ対策、何から始める?」 その答えはただ1つだ!

cloudpackの情シス“シンジ”が、史上最強とうたう情報セキュリティ監査「SOC2」を解説する連載。皆さんは、情報セキュリティ対策を始めようとしたら何をするだろうか。シンジによれば、まず行うべきことは1つしかないという……。 “性善説”で考えるセキュリティ、もうやめませんか?

“性善説”で考えるセキュリティ、もうやめませんか?

cloudpackの情シス“シンジ”が、史上最強とうたう情報セキュリティ監査「SOC2」を解説する連載がスタート。国際的には浸透しつつある監査だが、その内容は徹底的に“性悪説”を基準にしているのが特徴なのだとか……。 ウチの情シスはアルファブロガー!? cloudpackのシンジ流「情シスPDCA」

ウチの情シスはアルファブロガー!? cloudpackのシンジ流「情シスPDCA」

「パスワードの定期変更は無駄だし、もはやパスワードなんて覚える気もない」「シングルサインオン? やめとけやめとけwww」――。IT企業の一情シスが、自社の取り組みを赤裸々に出しまくるようになったのはなぜか。 勉強嫌い、元ゲーマーの「なりゆき情シス」が「スーパー情シス」になるまで

勉強嫌い、元ゲーマーの「なりゆき情シス」が「スーパー情シス」になるまで

「大学も行ってないし、そもそもエンジニアじゃない。勉強嫌いで、本も読みたくない」――。元ゲーマー、勉強嫌いの情シスは、なぜ、周囲に信頼され、愛される情シス兼情報セキュリティ管理責任者になれたのか……。 マイナンバーの“お漏らし第一号”になったら?

マイナンバーの“お漏らし第一号”になったら?

マイナンバー、お漏らししちゃったらどうなる? 発覚したらどんな対策をすればいい? そんな疑問を持っている人は要チェック!

関連リンク

Copyright © ITmedia, Inc. All Rights Reserved.

人気記事ランキング

- 生成AIは2025年には“オワコン”か? 投資の先細りを後押しする「ある問題」

- 江崎グリコ、基幹システムの切り替え失敗によって出荷や業務が一時停止

- 「Copilot for Securityを使ってみた」 セキュリティ担当者が感じた4つのメリットと課題

- Microsoft DefenderとKaspersky EDRに“完全解決困難”な脆弱性 マルウェア検出機能を悪用

- 「欧州 AI法」がついに成立 罰金「50億円超」を回避するためのポイントは?

- 「プロセスマイニング」が社内システムのポテンシャルを引き出す理由

- 「SAPのUXをガラッと変える」 AIアシスタントJouleの全体像とは?

- “生成AI依存”が問題になり始めている 活用できないどころか顧客離れになるかも?

- 日本企業は従業員を“信頼しすぎ”? 情報漏えいのリスクと現状をProofpointが調査

- 検出回避を狙う攻撃者の動きは加速、防御者がやるべきことは Mandiantが調査を公開

完成した情報資産台帳は、最低でも1年に1回の見直しを行うべき(写真はイメージです)

完成した情報資産台帳は、最低でも1年に1回の見直しを行うべき(写真はイメージです)