第14回 「Windows 10」でデバイス管理が楽に、そして安くなる?:変わるWindows、変わる情シス(1/2 ページ)

マイクロソフトの新OS「Windows 10」。もう使ったという人も、まだ試していないという人もいると思うが、あらためてそのポイントを“マイクロソフトの人”に解説してもらおう。今回はクラウドを活用した「デバイス管理」のお話。

こんにちは。日本マイクロソフトでWindows 10の技術営業を担当している山本築です。今回は、先日行われた技術者向けカンファレンス「Microsoft Tech Summit」のセッションから、Windows 10の最新情報をお届けします。

Microsoft Tech Summitでは、私、山本もデバイス管理をテーマに登壇しました。近年はクラウドを通じてデバイスを管理する手法が広がりつつありますが、AndroidやiOSと同じように、Windows 10端末もMDM製品で管理できるようになってきているのです。

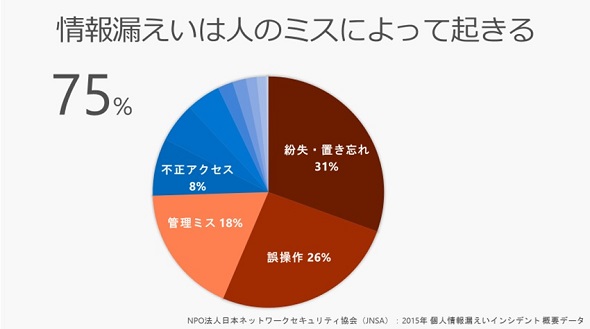

日本ネットワークセキュリティ協会の調査によると、2015年の情報漏えい事件のうち、75%が人為的なミスによって起きています。一度でも標的型攻撃にやられてしまうと、会社の存続に関わるようなダメージを負ってしまうケースもありますが、その原因は、端末の置き忘れや、誤操作による機密情報の誤送信など「ささいなミス」であるのが現実です。

昨今、企業のセキュリティ担当は、生産性向上を担保しながら、標的型攻撃の対策やデータ保護を行わねばならず、大した予算をかけられないケースも多いのです。そこで、Tech Summitのセッションでは低コストのクラウドを活用した、管理およびセキュリティ対策を実現する方法を紹介しました。

Windows 10で変わる、社外からの「端末認証」

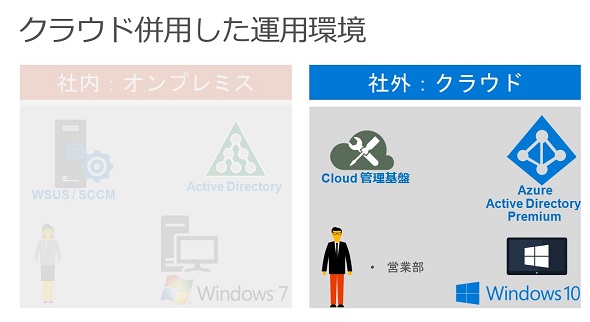

従来、業務用Windows端末の管理といえば、オンプレミス環境でWSUS(Windows Server Update Services)やSCCM(System Center Configuration Manager)でパッチを配布し、Active Directoryを通じてグループポリシーを適用する方法が一般的でした。しかし、近年は端末を持ち出すニーズが増えてきており、持ち出し端末へのポリシー適用や、セキュリティ対策を行う必要性も出てきています。

そのためにはまず、社外からの認証方法を確立させることが必要です。パスワードが漏れた際に、なりすましからのログインで情報を全て盗まれるかもしれない、アクセス端末を絞って運用したい――。そんな思いから、端末の持ち出しを禁止している企業も多いのではないでしょうか。

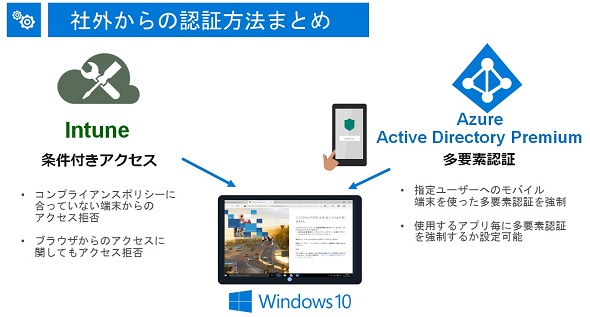

こうした課題はマイクロソフトが提供しているクラウドベースのソリューション「Enterprise Mobility + Security」の中にある、「Intune」と「Azure ADP」で解決できます。

Intuneの条件付きアクセス機能を使うことで、「コード整合性」「BitLocker有効化」「アンチウイルスソフト起動確認」「Secure Bootの有効化」という4つの条件をクリアしない限り、SharePointなどのアプリケーションにアクセスできないよう規制できるのです。

さらにAzure ADPの多要素認証を活用することで、セキュリティレベルを高められます。ユーザー単位、アプリ単位で設定を変更してもOK。さらにIPレンジでも設定を切り替えられるため、社外のときだけ多要素認証をするよう設定することもできます。

関連記事

第13回 Windows 10なら「マルウェアに感染しても大丈夫」ってホント?

第13回 Windows 10なら「マルウェアに感染しても大丈夫」ってホント?

マイクロソフトの新OS「Windows 10」。もう使ったという人も、まだ試していないという人もいると思うが、あらためてそのポイントを“マイクロソフトの人”に解説してもらおう。今回はAnniversary Updateで追加された、企業向けセキュリティ機能「Windows Defender ATP」について。 第8回 「Windows 10」が“最後のWindows”ってどういう意味?

第8回 「Windows 10」が“最後のWindows”ってどういう意味?

マイクロソフトの新OS「Windows 10」。もう使ったという人も、まだ試していないという人もいると思うが、あらためてそのポイントを“マイクロソフトの人”に解説してもらおう。第8回はWindows 10で採用された、新たなOSの提供形態「Windows as a Service」について。 第4回 「Windows 10」は情報漏えいをどう防ぐ?

第4回 「Windows 10」は情報漏えいをどう防ぐ?

マイクロソフトの新OS「Windows 10」。もう使ったという人も、まだ試していないという人もいると思うが、あらためてそのポイントを“マイクロソフトの人”に解説してもらおう。第4回はデータ流出やマルウェア感染といった「情報漏えい」を防ぐ新機能について。 第1回 「Windows 10」は今までのOSと何が違うの?

第1回 「Windows 10」は今までのOSと何が違うの?

マイクロソフトの新OS「Windows 10」。もう使ったという方も、まだ試していないという人もいると思うが、あらためてそのポイントを“マイクロソフトの人”に解説してもらおう。第1回はWindows 10が登場した背景やマイクロソフトが向かう方向性について。

Copyright © ITmedia, Inc. All Rights Reserved.

アイティメディアからのお知らせ

人気記事ランキング

- 初期侵入口は“またVPN” 日本医大武蔵小杉病院にランサムウェア攻撃

- 「2027年1月12日」は運命の日? サポート切れOSを使い続ける会社の末路

- 富士通、ソブリンAIサーバを国内製造開始 自社開発プロセッサー搭載版も

- Googleが「AI Threat Tracker」レポートを公開 Geminiを標的にした攻撃を確認

- ホワイトハッカーが明かす「ランサムウェア対策が破られる理由」と本当に効く防御

- シャドーAIエージェントを検出 Oktaが新機能「Agent Discovery」を発表

- SOMPOグループCEOをAIで再現 本人とのガチンコ対談で見えた「人間の役割」

- AIエージェント普及はリスクの転換点 OpenClawを例に防御ポイントを解説

- 「AI前提」の国家戦略と「思考停止」の現場 大半の企業で“何も起きない”未来を予見

- NTTデータ、仮想化基盤「Prossione Virtualization 2.0」発表 日立との協業の狙いは