必ずしも「ワンタイムパスワード=安全」ではない?:ここがヘンだよ、セキュリティの常識

安全なログイン手法の1つとして使われるようになってきたワンタイムパスワード。ユーザー自身が覚えているパスワードと合わせてニ要素認証すれば、なりすまし攻撃も撃退できるし、安心、ですよね? え、違うの?

「必勝法」――ああ、なんて甘美な響きなのでしょう! 株で必ずもうかる方法。必ずギャンブルで勝てる方法。絶対にモテる方法……必勝法なる言葉はいつの時代も世の中にあふれ返っていました。

なぜ人類はそれほどまでに、「必ず勝てる方法」にこだわり続けてきたのでしょうか。よくよく考えてみれば、本当に勝てる方法があったらそもそも勝負自体が成り立たないから、あり得ないんですけどね、必勝法。

でも左脳ではそう理解できていても、右脳では性懲りもなく必勝法を追い求め続ける我ら愚かな人類。セキュリティ対策もそうで、新しい対策技術が出てくると「これぞ決定版!」「これさえ入れれば、もう未来永劫安心!」みたいに思い込みがちなのですが、歴史に学べばこれまで一度たりともそんなことはなかったわけで……。

そのことをいま一度、思い起こすために、今回は「ワンタイムパスワード」を取り上げてみたいと思います。いや、確かにセキュリティの専門家からすれば、「ワンタイムパスワードそのものは認証技術の一要素にしか過ぎず、必勝法とかそういう類のものではない」というところなのでしょうが、我らパンピーにとっては「ワンタイムパスワード」って何か、必殺技っぽい響きがするんすよね。テレビのプロレス中継で、アナウンサーが「決まったー! ワンタイムパスワード!」って絶叫してるイメージ。

実際のところ、いろいろなWebサービスでワンタイムパスワードが使われるようになってきましたよね。ユーザー認証時にユーザー自身が覚えていたパスワードを入力するだけではなく、その都度発行されるワンタイムパスワードも合わせて入力することで、本人確認を二重に行うと。いわゆる「ニ要素認証」というやつで、万が一パスワードが漏れていたとしても、なりすまし攻撃を防げるわけです。

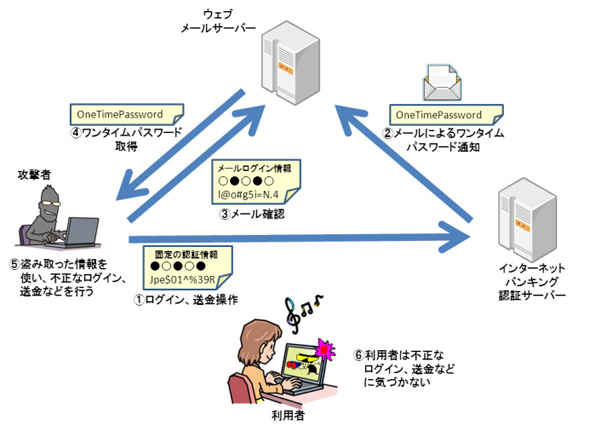

もちろん、これ自体は素晴らしい技術なのですが、残念ながら我らの必勝法への希求もむなしく、これを破らんとする攻撃手法も登場しているんですね。具体的には、ユーザーがPC上でワンタイムパスワードを入力するのを待ち構えていて、それを横取りして(!)不正ログインしてしまうという、「そこまでやるんか……」と言いたくなるような手口(MITB攻撃)です。

このままだとニ要素認証では不十分だからといって、秘密の質問その1、その2……と、とにかく入力項目が増えてWebサイトのログインに半日ぐらいかかるようになって、「こんなのやってられるか!」と怒り狂った民衆がクギバットを手に世界中のデータセンターに殺到して、21世紀版ラッダイト運動の嵐が吹き荒れるかもしれません。

ただ、まぁ、これまでのセキュリティ技術の歴史は、攻撃側と防御側の果てしないいたちごっこだったわけで、ワンタイムパスワードにしてもある意味「またか」ということでもあります。それに「必勝法の夢」が破れたからといって、ワンタイムパスワード自体の信頼性が揺らいだかというと、そういうことでは全くなくて、依然として強固な認証基盤を構成するための極めて重要かつ有効な技術の1つなわけです。

というわけで、私たちが今できることは、安全そうな仕組みが使われているからといって無条件に信頼するのではなく、「そのセキュリティの仕組みは攻撃されている事例はないか? あるとしたら何を気を付けるべきか?」ということをしっかり意識しながら利用する、ということなのです。

関連記事

- 連載:「ここがヘンだよ、セキュリティの常識」記事一覧

過信は禁物? ワンタイムパスワードはどこまで安全なのか

過信は禁物? ワンタイムパスワードはどこまで安全なのか

最近、安全性が高い認証方法として認知され始めている「ワンタイムパスワード」。しかし、この手法には本当に死角がないのでしょうか? 個人情報流出事件をきっかけに、“Facebook漬け”の生活を見直した話

個人情報流出事件をきっかけに、“Facebook漬け”の生活を見直した話

5000万人のユーザーデータを流出させてしまったFacebook。普段からSNS中毒を自覚している私も、少しFacebookと“距離を置こう”と考えました。とはいえ、いきなりアンインストールするのも現実的ではありません。何から始めればいいのでしょうか。 パスワードの定期変更、強制はダメ? その理由と1つの例外

パスワードの定期変更、強制はダメ? その理由と1つの例外

最近、パスワードの定期変更に異を唱える流れがありますが、絶対に定期変更をすべき例外があります。それは……。 「ブラウザが覚えた全パスワードを出力する」chromeの新機能 その利便性とリスク

「ブラウザが覚えた全パスワードを出力する」chromeの新機能 その利便性とリスク

Google Chromeに実装されるとみられる「Webブラウザが覚えているパスワードの書き出し」機能。この機能を使って分かる“セキュリティ対策の教訓”とは。 さらば、パスワード Slackも採用したパスワードレス認証とは

さらば、パスワード Slackも採用したパスワードレス認証とは

パスフレーズは使えない、2要素認証は面倒、パスワードマネジャーはもっと面倒……。そんなパスワード問題に打開策が登場?

Copyright © ITmedia, Inc. All Rights Reserved.

アイティメディアからのお知らせ

人気記事ランキング

- 知らない番号でも一瞬で正体判明? 警察庁推奨アプリの実力を検証

- ZIPファイルの“ちょっとした細工”で検知停止 EDRも見逃す可能性

- M365版「Cowork」登場 Anthropicとの連携が生んだ「新しい仕事の進め方」

- AD DSにSYSTEM権限取得の脆弱性 Microsoftが修正プログラムを配布

- .NETにサービス停止の脆弱性 広範なアプリケーションに影響

- 生成AIで消えるのは仕事、それとも新人枠? 800職種のデータから分かったこと

- 偽のTeamsサポートで新型バックドアを設置 巧妙な手口に要注意

- Microsoft 365の新プラン「E7」は“AI盛り盛り”で99ドル E5にはない魅力は?

- 政府職員向けAI基盤「源内」、18万人対象の実証開始 選定された国産LLMは?

- もはやAIは内部脅威? 企業の73%が「最大リスク」と回答