自己拡散するマルウェア「Emotet」、企業や政府機関で感染拡大

Emotetはワームのような機能を持つことから組織内で瞬く間に拡散し、被害に遭った政府機関や自治体では、対策コストが100万ドルに上った組織もあるという。

ワームのような機能を持つマルウェア「Emotet」が猛威を振るい、政府機関や企業などで感染被害が広がっているとして、米セキュリティ機関やセキュリティ企業が注意を呼び掛けている。

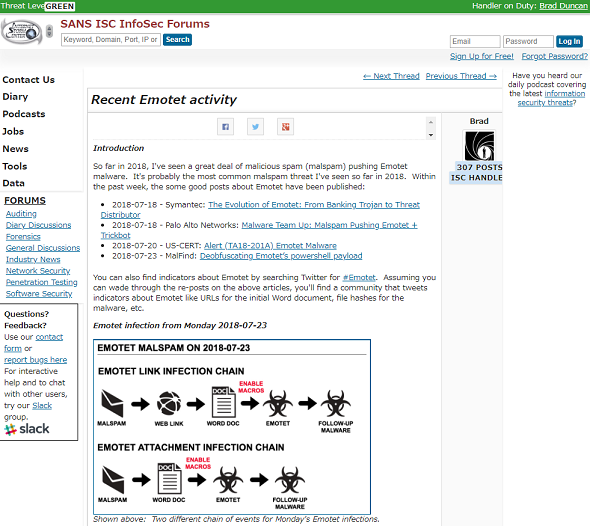

米SANS Internet Storm CenterやUS-CERTによると、Emotetはもともとオンラインバンキングを狙うマルウェアであり、メールのリンクをクリックしたり、不正な添付ファイルを開いたりすることで感染し、政府機関や自治体、民間企業、公共セクターなどで被害が拡大しているという。

Emotetはワームのような機能を持つことから組織内で瞬く間に拡散し、被害に遭った政府機関や自治体では、対策コストが最大で100万ドルに上った組織もあるという。

発端となる詐欺メールは、受信者にとってなじみのある企業などからの通知を装うという手口を使っている。2018年7月現在は、PayPalのレシートや発送の連絡、請求書などを装うメールが出回っているといい、受信者がリンクをクリックしたり、添付されたPDFファイルやマクロを有効にしたMicrosoft Wordファイルを開いたりするとマルウェアに感染する。

セキュリティ企業のSymantecによれば、Emotetには自己拡散の機能があることから、悪質なリンクをクリックしたり、悪質な添付ファイルを開いたりしなくても感染する恐れがあるという。さらに、Emotetが総当たりのパスワード推測を使って自己拡散を試みるため、ログイン試行の失敗が無数に繰り返されて、ユーザーがネットワークアカウントから締め出される可能性もある。

Emotetは一般的なウイルス定義ファイルを使ったマルウェア対策製品では検出されにくく、システムに常駐して、外部の制御用サーバと通信しながら進化やアップデートを継続する。

感染に見舞われた組織では、重要情報や社外秘情報の流出、通常業務への支障、復旧に伴う金銭的損失などの被害が発生し、組織の評判に傷が付くこともあるとUS-CERTは警告する。

US-CERTでは、組織がEmotetのようなマルウェアや詐欺メールの被害を食い止めるためのベストプラクティスを公表。「適切に管理され、最新の状態に保たれたWindowsホストは感染する公算が小さい」とSANSは指摘し、管理者に対して、セキュリティ機関などが公表しているEmotet関連の情報参考にしながら、対策を講じるよう促している。

関連記事

マルウェアを持ち込んだ社員は“罪人”なのか?

マルウェアを持ち込んだ社員は“罪人”なのか?

会社のPCをマルウェアに感染させてしまったりしたら、相当、肩身が狭い思いをしますよね。でも、最近のサイバー攻撃は本当に手が込んでいるんです。 高度なマルウェア「VPNFilter」、54カ国で感染拡大 一斉攻撃の恐れも

高度なマルウェア「VPNFilter」、54カ国で感染拡大 一斉攻撃の恐れも

感染したデバイスに対して「kill」コマンドが実行されれば、大量のルータが同時に使用不能に陥る恐れもある。 世界40カ国の銀行にマルウェア、被害総額1000億円以上 欧州で犯罪集団摘発

世界40カ国の銀行にマルウェア、被害総額1000億円以上 欧州で犯罪集団摘発

ATMにマルウェアを仕込む手口では、遠隔操作で現金を引き出させて、犯罪組織のメンバーに回収させていた。 金融機関のATMを狙うマルウェア、業務ネットワーク経由の侵入が増加――トレンドマイクロ調査

金融機関のATMを狙うマルウェア、業務ネットワーク経由の侵入が増加――トレンドマイクロ調査

トレンドマイクロが、海外で被害が急増する「ATMマルウェア」の動向を発表。今後、国内でも被害の拡大が懸念されることから、金融業界に注意を促している。

関連リンク

Copyright © ITmedia, Inc. All Rights Reserved.

アイティメディアからのお知らせ

人気記事ランキング

- 知らない番号でも一瞬で正体判明? 警察庁推奨アプリの実力を検証

- AD DSにSYSTEM権限取得の脆弱性 Microsoftが修正プログラムを配布

- .NETにサービス停止の脆弱性 広範なアプリケーションに影響

- Microsoft 365の新プラン「E7」は“AI盛り盛り”で99ドル E5にはない魅力は?

- ZIPファイルの“ちょっとした細工”で検知停止 EDRも見逃す可能性

- M365版「Cowork」登場 Anthropicとの連携が生んだ「新しい仕事の進め方」

- ★4を目指すのは正解か? SCS評価制度が企業に突き付ける“本当の論点”

- 本職プログラマーから見た素人のバイブコーディングのリアル AIビジネス活用の現在地

- 偽のTeamsサポートで新型バックドアを設置 巧妙な手口に要注意

- データ激増時代に変化するIT部門の役割 データガバナンス実装の現実解