自社のセキュリティ対策を他社と比較する:情報セキュリティガバナンスを確立せよ(4)(2/2 ページ)

自社のリスク評価の適切性の検証に使う

この情報セキュリティ対策ベンチマークの対象には、リスクに影響を与える項目が盛り込まれているが、リスク評価そのものは含まれておらず、より大きな枠組みでセキュリティ対策を評価する。しかし、自ら主体的に定めたリスク分析手法や、その結果行った残留リスクの受容の意思決定を、このベンチマークを使って間接的に検証することは可能である。そのためには、リスク評価時の自社の実情と、リスク評価の結果により定めた残留リスクレベルまでリスクを低減したと想定した状態の2つのケースについて、ベンチマーク結果を手に入れることである。もちろん、その際の企業プロファイルは同じにしておく。

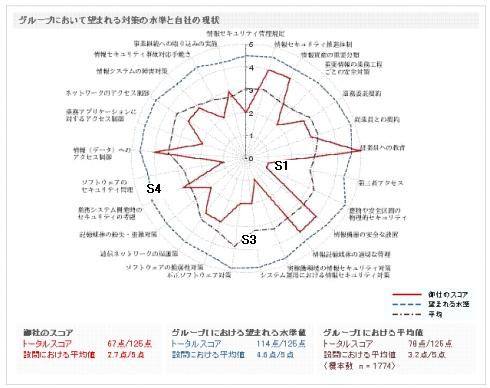

この結果、4つのトータルスコアが手に入る。S1 自社の現状のトータルスコア、S2 自社のリスク低減策実施後のトータルスコア、S3 同じ層に属する企業の平均のトータルスコア、S4 その層で目標とすべきトータルスコア、である。当然ながら、S1よりS2が大きく、S3よりS4が大きいという関係にある。

まず、S1とS3の関係から、自社の現在の位置を知ることができる。S2とS4の関係が残留リスクレベルの意思決定の良し悪しを図る目安になる。S2がS4を下回る場合は、事業の性格から「それも良し」とできるかどうか振り返る必要があろう。逆に、S2がS4を大きく上回る場合は、それを戦略とするのか、あるいは事業の性格からそこまでやる必要があるのか、見直す必要があろう。このように、自社の主体的なリスク評価の手法の結果と、ベンチマークの結果を関連付けることにより、大枠でのリスクにかかわる意思決定の検証が可能である。

トータルスコアのほかに、各項目別の評点のレーダーチャートが示される。このチャートには、S1、S2、S4に相当するグラフが示される。さらには、同業種の平均(G0)との比較も示されるので、これらを用いてリスク分析手法の評価をすることが可能である。具体的には、S2のグラフの形を、S4あるいはG0のグラフの形と比較するのである。S2がS4やG0に比べて極端に低いあるいは高い部分について、自社の実情から納得できる結果であるかどうかその理由を考察するのである。

その結果に納得がいけば、ベンチマークから見る限りリスク分析手法そのもの大きな問題があるとはいえないと結論付けることができよう。仮に、納得がいかない部分が残るとすれば、リスク評価の手法になにか問題があるかもしれない。それを解明するには、情報セキュリティ対策ベンチマークで示される対策実施情報(推奨される取り組み事例)を参照するのが良い。この推奨事例に示されている内容と、自社で意思決定した際の許容残留リスクレベルとの関係を見直すことで、グラフに現れたギャップの理由が明らかになるはずである。この理由が、リスク評価の手法にかかわるものであれば、手法の見直しをしなければなるまい。

このように、「情報セキュリティ対策ベンチマーク」は、他社と比較して自社の現在の位置を知るだけでなく、リスク分析手法やその結果の意思決定が適切であるかどうかのひとつの検討指標としても利用価値が高い。

対策ベンチマークの特徴と留意点

この対策ベンチマークの最大の利点は、データベースに蓄積された1000社を超える結果と対比できることにある。これは経営者にとって大きな力となり、外部のステークホルダーに情報セキュリティの取り組みについて説明する際のレベル設定の根拠としても使うことができる。しかし、このベンチマークには一定の限界があることも、同時に認識しておかなければならない。

まず、この1000社を超えるデータの内容も、利用する企業の入力も、すべて自己評価に基づくものであるから、評価する人の評価能力にかなりのばらつきがあることを前提にして成り立っている仕組みであることが挙げられる。すなわち、個々の企業の回答は、自己評価に基づくものであり、企業の実態にある程度の誤差が含まれていると理解しなければならない。だが、この様なデータも数百を超えるオーダーで集まれば、その統計平均は大きな意味を持つ。つまり、些細なスコアの差の数字などにあまりとらわれずに、大きな傾向として結果を判断することが重要である。

次に、上で紹介したS3、S4、G0などの値は、ベンチマークに答えた企業の平均であるから、それぞれの企業が対策を進めると、これらの値もまた変化していくことを考慮しておかなければならない。あくまでも相対比較であるから、各社の対策が進めば、目標もまたあがっていくことになるのである。特に、日本企業の情報セキュリティ対策はまだ発展途上にあるから、その傾向はしばらく続くと見なければなるまい。

IPAのまとめによれば、経済産業省の研究会報告段階の885社の平均に比べて、その後の451件の回答データ提供では対策レベルが高水準になっていることが示されている。つまり、ベンチマークを利用して、外部のステークホルダー説明責任を果たすには、ベンチマークのデータを最新のものとして、定期的な見直しをしていかなければならないことを示している。

このような留意点に注意され、情報セキュリティ対策ベンチマークをうまく活用いただきたい。

次回は、事業継続管理について解説する予定である。

著者紹介

▼著者名 大木 栄二郎(おおき えいじろう)

工学院大学情報学部教授、IBMビジネスコンサルティングサービス顧問。前職はIBMビジネスコンサルティングサービス チーフ・セキュリティ・ オフィサー。

日本IBMにおけるセキュリティ・コンサルティングの分野を確立、情報セキュリティガバナンスの確立に多くの実績を持つ。情報セキュリティ戦略研究会委員、地方公共団体情報セキュリティ監査調査研究会委員、同WG座長、情報セキュリティ基本問題委員会第1分科会委員、企業におけるセキュリティガバナンス研究会委員、同WG1座長など、政府のセキュリティ関係委員会の委員を歴任。

現在IBMディステングイッシュト・エンジニア、IBMアカデミー会員、セキュリティマネジメント学会常任理事、個人情報保護研究会幹事、情報処理学会会員、ネットワークリスクマネジメント協会幹事、メールマガジン『啓・警・契』 編集長、日本セキュリティ監査協会理事スキル部会長。

著書は「経営戦略としての情報セキュリティ」「経営戦略としての個人情報保護と対策」など。

Copyright © ITmedia, Inc. All Rights Reserved.

人気記事ランキング

- Windows 11の永続ライセンスが消えて“毎月課金”になる予感

- 「子会社系SIer」で深刻化する“忙し過ぎ問題” 最も不足している意外なIT人材とは?

- 爆売れだった「ノートPC」が早くも旧世代の現実

- “脱Windows”が無理なら挑まざるを得ない「Windows 11移行」実践ガイド

- VMwareが「ESXi無償版」の提供を終了 移行先の有力候補は?

- 富士通とNECの最新受注状況から探る 「2024年度国内IT需要の行方」

- プロンプト作成は「ヒトに残された」仕事か? それともただの「時間の浪費」なのか

- 「アダルトビデオが無料です」――IE標的のトロイの木馬に要注意

- 江崎グリコ、基幹システムの切り替え失敗によって出荷や業務が一時停止

- S&P 500企業の半数以上が個人情報の流出を経験 SecurityScorecardが脅威実態調査

テストを単発で行った際の、同じ層に属するほかの企業との比較での結果。自社が定めたリスク許容水準を達成したと想定した場合についても同一のテストを実行することで、自社の意思決定の妥当性が評価できる

テストを単発で行った際の、同じ層に属するほかの企業との比較での結果。自社が定めたリスク許容水準を達成したと想定した場合についても同一のテストを実行することで、自社の意思決定の妥当性が評価できる