あなたのスマホが“盗聴器”に? 周囲の声をスマホ経由で盗聴する攻撃 パキスタンチームが開発:Innovative Tech(AI+)

パキスタンのLUMSに所属する研究者らは、スマートフォンの内蔵センサーを利用した音声盗聴の新たな手法を提案した研究報告を発表した。

Innovative Tech(AI+):

このコーナーでは、2014年から先端テクノロジーの研究を論文単位で記事にしているWebメディア「Seamless」(シームレス)を主宰する山下裕毅氏が執筆。新規性の高いAI分野の科学論文を山下氏がピックアップし、解説する。

X: @shiropen2

パキスタンのLUMSに所属する研究者らが発表した論文「Glitch in Time: Exploiting Temporal Misalignment of IMU For Eavesdropping」は、スマートフォンの内蔵センサーを利用した音声盗聴の新たな手法を提案した研究報告である。

スマートフォンに搭載されている加速度センサーやジャイロスコープなどの慣性計測ユニット(IMU)は、人間の音声による振動を検出できるため、音声盗聴に悪用される可能性がある。これに対して、米GoogleはAndroid 12以降のバージョンでIMUのサンプリングレートを200Hzに制限し、ユーザーの許可なしでは高いサンプリングレートを使用できないようにした。

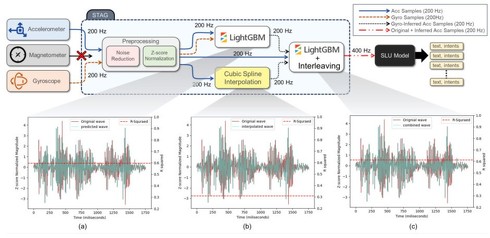

しかし研究チームは、この制限を回避する新たな手法「STAG」を開発した。STAGは加速度センサーとジャイロスコープの読み取りタイミングを意図的にずらし、両者のデータを巧みに組み合わせることで、実質的に400Hzのサンプリングレートを実現する。これによって、スマートフォンを利用して周囲の音声を盗聴できる。

中核となるのは「LightGBM」(Light Gradient Boosting Machine)という機械学習アルゴリズムである。このAI技術を用いて、200Hzでサンプリングされた加速度計データを400Hzに拡張している。また、音声認識や言語理解のタスクにおいても機械学習モデルを活用している。

研究チームはSTAGの性能を評価するため、既存の手法であるInertiEarやStealthyIMUと比較実験を行った。その結果、STAGは単語誤り率(WER)を13.02%まで低減させ、大幅な改善を達成した。

Source and Image Credits: Najeeb, Ahmed, et al. “Glitch in Time: Exploiting Temporal Misalignment of IMU For Eavesdropping.” arXiv preprint arXiv:2409.16438(2024).

Copyright © ITmedia, Inc. All Rights Reserved.

関連記事

モニター画面上の“ピクセルの生成音”を盗聴、機密データを盗む攻撃 “ネット未接続PC”も標的に

モニター画面上の“ピクセルの生成音”を盗聴、機密データを盗む攻撃 “ネット未接続PC”も標的に

イスラエルのBen-Gurion University of the Negevに所属する研究者は、インターネットに接続していないエアギャップPCの画面から漏れ出るノイズ音を盗聴してデータを盗み出す攻撃を提案した研究報告を発表した。 標的は“Appleのロゴ”──PC背面に「目に見えないレーザー」照射、会話やキー入力を盗聴する攻撃

標的は“Appleのロゴ”──PC背面に「目に見えないレーザー」照射、会話やキー入力を盗聴する攻撃

8月開催のセキュリティカンファレンス「DEF CON 32」において、セキュリティ研究者サミー・カムカーさんが、赤外線レーザーを使用してラップトップのキーストロークを遠隔から盗聴する攻撃を披露した。 「電車内のあの人は今、何聞いてるのかなぁ……」――イヤフォンで聞いている音を1m先から盗聴する攻撃

「電車内のあの人は今、何聞いてるのかなぁ……」――イヤフォンで聞いている音を1m先から盗聴する攻撃

中国の湖南大学などに所属する研究者らは、イヤフォン/ヘッドフォンで聞いている音を離れた場所から盗聴できる手法を提案した研究報告を発表した。 “HDMIケーブルから漏れる信号”を屋外から傍受→モニターの表示内容を盗み見るAI ウルグアイチームが開発

“HDMIケーブルから漏れる信号”を屋外から傍受→モニターの表示内容を盗み見るAI ウルグアイチームが開発

ウルグアイのUniversidad de la Republica Montevideoに所属する研究者らは、HDMIケーブルから意図せずに放射される電磁波を傍受し、AIを使用して解読することでモニターに表示されている画像を再現する攻撃を提案した研究報告を発表した。 「Apple Vision Pro」のキー入力を盗む攻撃 ビデオ会議やライブ配信中の“アバターの視線”からAIで機密データ復元

「Apple Vision Pro」のキー入力を盗む攻撃 ビデオ会議やライブ配信中の“アバターの視線”からAIで機密データ復元

米フロリダ大学などに所属する研究者らは、Apple Vision Proなどの視線追跡技術を搭載したVR/MR機器に対する新たな攻撃手法を提案した研究報告を発表した。