SELinux:使いやすさを犠牲にセキュリティを強化:Linux Hacks(1/2 ページ)

オープンソースセキュリティに関しては、少なくとも2つの陣営がある。1つはAppArmorの使いやすさを支持するグループで、もう1つはより包括的なSELinuxを支持するグループである。ここでは、使いやすさを犠牲にしてもセキュリティを強化するSELinuxについてみてみよう。

オペレーティングシステムのセキュリティは、アクセス制御を中心に回っている。Linuxディストリビューションで使われるDAC(Discretionary Access Control)メカニズムでは、リソースへのアクセスをだれに許可し、どのようなアクセス方法を認めるかをリソースの所有者が決定できる。しかし、DACが理想的なアクセス制御方式ではないことは、すぐに判明した。アプリケーションを実行するユーザーに与えられた権限が、そのままアプリケーションが持つ権限になるからである。1つのアプリケーションが侵入を許し、rootで実行されるだけで、システム全体が侵入を許してしまう。こういった事情から、セキュリティの専門家が考案したアクセス制御方式がMAC(Mandatory Access Control)である。MACでは、リソースへのアクセスは、アプリケーションを実行するユーザーがだれであれ、それとは関係なしにセキュリティポリシーに従って許可される。Security Enhanced Linux(SELinux)プロジェクトは、最初の本格的なMAC実装である。

SELinuxの利点は2つだ。まず、ユーザーベースモデルがポリシー中心モデルに置き換えられる。アプリケーションの実行やデータの読み取り、変更など、あらゆる操作がセキュリティポリシーに従って制御される。ポリシーに違反する操作は拒否される。第二に、SELinuxを使うと、システムで動作中のさまざまなアプリケーションとプロセスが区画に分けられる。その結果、侵入を1つの区画で阻止できるばかりか、サービスの乗っ取りによる損害も限定できる。

SELinuxは、LSM(Linux Security Module)を通じてLinuxディストリビューションにプラグインとして組み込まれる。LSMは、カーネル2.6.xでサポートされる機能だ。セキュリティモデルを、パッチとしてカーネルに適用するのではなく、カーネルに統合し、連携して機能させることができる。

SELinuxの歩み

SELinuxの中心にはセキュリティポリシーがある。NSA(National Security Agency)からオープンソースコミュニティーに渡された時点で、SELinuxにはstrictポリシーというポリシーしかなかった。これは、ホワイトリストの概念に基づくポリシーだ。ホワイトリストとは、デフォルトポリシーでアプリケーションアクセスがすべて禁止され、アクセスを認めるアプリケーションについては個別に許可を指定することを指す。

strictポリシーは、Fedora Core 2ではじめて使用された。Fedora Core 2では、SELinuxがすべてのものをロックする。strictポリシーは許可(Allow)宣言のコレクションである。しかし、このようなポリシーは常にメンテナンスの必要があり、システム設定を変更するたびに見直しが避けられない。おかげで、新しいアプリケーションをインストールしたり、既存のアプリケーションをポリシー作成者の予想しなかった方法で使用したりすると、strictポリシーから苦情が来る。strictポリシーは、制御が徹底され、規則で縛られた環境には最適であっても、通常のデスクトップでは使いにくい。

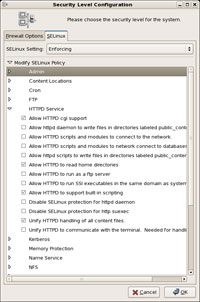

strictポリシーの問題点を解消するため、Fedora Core 3でtargetedポリシーがサポートされた。strictポリシーとは違って、targetedポリシーは禁止(Deny)宣言のリストである。デフォルトですべての操作が許可されるので、デスクトップユーザーはSELinuxが有効になっていないかのごとく自由にシステムを使える。そして、特定のアプリケーションだけを指定してアクセスを制限することで、重要なネットワークデーモンが保護される。このポリシーは、Red Hat Enterprise Linux(RHEL)4でも採用された。

それは、Red HatのSELinuxエンジニアがパフォーマンスのチューニングに注意を向けさせたときでもある。SELinux Fedora Core 5 FAQによると、最新のベンチマークテストで7%のパフォーマンス低下が測定された。パフォーマンスの強化が図られたFedora Core 6をわたしは試したが、このリリースではSELinuxのオン/オフでパフォーマンスに目立った差は感じなかった。

Copyright © 2010 OSDN Corporation, All Rights Reserved.

アイティメディアからのお知らせ

人気記事ランキング

- 「AIを使えば全員同じになる」 羽生善治九段が語るAI時代の差別化と意思決定

- やはりClaude Codeの品質は下がっていた Anthropicが調査し特定した3つの要因

- 「日本のDXは期待外れ」が64% 世界平均を大きく上回るとGartnerが警告

- NTTデータが「商品企画AI」を発表 社内データを基に150秒でコンセプト生成

- NECが人材育成サービスを刷新 「今後必要とされる人材像」を再定義した背景

- Anthropicの新指標 AIの影響を受けにくい「3割の人々」の共通点は?

- 「Windows+R」は絶対に押さないで! 新入社員に贈るセキュリティの新常識5選

- メインフレーム「IBM Z」は51%増、全事業セグメントが増収 IBMが2026年Q1決算を発表

- AI活用で足らないのは「ビジョン」や「熱量」じゃない 経営層と現場で拡大する“ズレの正体”

- Windowsのリモートデスクトップ接続が刷新 情報の自動共有は「原則禁止」に