さまざまな経路で忍び込むボット、その感染を防ぐコツは?:年末緊急特番!ボットネット対策のすすめ(2/3 ページ)

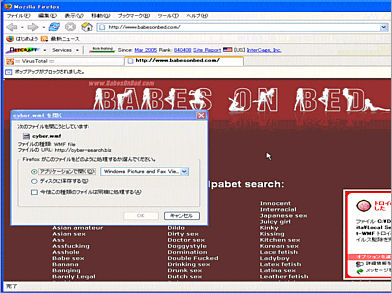

画面4は、2005年末に公表されたWMF(Windows Meta File)の脆弱性を使ってトロイの木馬をインストールさせようとしているWebサイトのスクリーンショットだ。

ここではFirefoxを使ってアクセスしているため、トロイの木馬を仕込むWMFファイルのダウンロードを行おうとしていることを警告するウインドウが表示されている。またMcAfeeの対策ソフトウェアでも、WMFの脆弱性の攻撃を検知し、警告を表示していることが分かる。

だがもし、対策ソフトもなしに、脆弱なIEを使ってこのWebサイトにアクセスした場合は、こうした警告なしにいきなりトロイの木馬がインストールされてしまう可能性が高い。十分注意したい。

なお、最近のアンチウイルスソフトやクライアント向けのセキュリティスイート製品の中には、脆弱性を狙う攻撃を検知する機能を搭載するものが増えてきた。こうしたセキュリティ対策製品を利用していれば、画面4のように、たとえOSやブラウザが脆弱であってもトロイの木馬検知し、その侵入をブロックすることができる。

ただしこれも、攻撃側とのいたちごっこだ。最近ではVoMM(eVade o' Matic Module)と呼ばれる、攻撃コードを対策ソフトから検知されにくくする技術が開発されている。

スパマーは、フィルタリングをすり抜け、スパムやフィッシングメールの検知を難しくするために、メール本文中にランダムに空白を入れたりエンコードを加えたりして、判読を難しくしている。これと同じようなテクニックを、Webブラウザの脆弱性を狙う攻撃コードの中に仕込む技術がVoMMだ。これを用いると、攻撃コードに含まれる「特定の文字列」でマルウェアを判断するシグネチャによる検知が回避される恐れがある。

よってボットの対策としては、一般に言われているパッチ適用による脆弱性対策、ファイアウォール/IDSの導入だけでは不十分だ。下記のような、トロイの木馬を含む総合的なマルウェア対策が欠かせない。

- OSだけでなくアプリケーションも含め、ソフトウェアを常に最新の状態にしておく

- 安易なパスワードを利用しない

- インターネットを利用する場合は「制限ユーザー」でログインする

- IE以外のブラウザを利用する

- ファイアウォールやIDSを導入する

- ウイルス対策だけでなくスパイウェア対策も実施する

- 既知のスパイウェアの通信サイトとの通信をブロックする

- マルウェア配布サイトのURLをブロックする

では、それぞれの項目について簡単に解説しよう。

Copyright © ITmedia, Inc. All Rights Reserved.

アイティメディアからのお知らせ

人気記事ランキング

- Anthropic、中小企業用AI業務支援「Claude for Small Business」発表 15種のAIエージェントが作業を肩代わり

- NEC社長が説く AI時代と新たな安全保障環境の到来で「ITサービスはこう変わる」

- Windows 11、1台のPCから「複数人で音声共有」が可能に AI監視強化など最新アップデートまとめ

- AI供給網を可視化する「SBOM for AI」指針をG7、EUが公表

- あなたのパスワードは何分耐えられる? 解析速度上昇で「8文字パスワード」はほぼ無力に

- AppleがiOS 26.5公開 カーネルやWebKitなど多数の脆弱性を修正、早期更新を

- デンソー、SCMの内製主義から脱却へ 「AIエージェント」で挑むサプライチェーン強靱化

- ServiceNowを「AIエージェントのOS」に NVIDIAファンCEOが認める進化の現在地

- アクセンチュアとGoogleが新プログラム AI全社展開で「つまづく」企業を支援へ

- 「BeReal」が突きつける経営課題 技術で防げない情報漏えいにどう向き合うか