「会社の息の根を止める」攻撃:多様な脆弱性が存在する商用サイト(2/2 ページ)

利用者と同じ動きをしながらサイト攻撃

読者の中には「セキュリティツールで攻撃を防げないのか」と疑問に思う人もいるだろう。

しかし公開されているWebサイトは、世界中の利用者から「HTTPリクエスト」を受け付ける仕組みになっている。

HTTPリクエストとは、最も単純な例を挙げるとWebブラウザにURLを入力して実行ボタンを押すこと。これによって、クライアントとWebサーバとの間でコネクションが確立され、HTMLデータが送信されてWebブラウザ上にコンテンツが表示される。HTTPはインターネット標準のプロトコルであり、Web技術には欠かせない。

厄介なのは犯罪者からの攻撃がこのHTTPリクエストで実行されるという点だ。正規のHTTPリクエストに紛れて攻撃が行われるため、ファイアウォールやセキュリティツールで捕捉することが困難で、通過してしまうのである。

また、Webアプリケーションの脆弱性がWebサイトに固有のものである点も、問題の解決を難しくしている。それぞれのサイトに脆弱性が存在していることが、そのWebサイトの多くの利用者に知れ渡ることはほとんどない。同じように、脆弱性を突いてくる犯罪者も、脆弱性を管理者に修正されないよう、その存在自体を秘密にしておきたいのだ。

ほとんど進展ない脆弱性対策

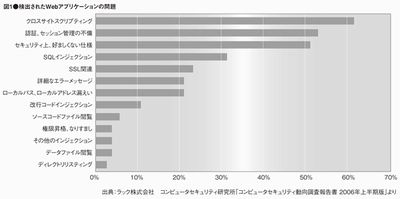

では、Webアプリケーションにどのような脆弱性が存在しているのか。セキュリティ大手のラックのコンピュータセキュリティ研究所は「コンピュータセキュリティ動向調査報告書 2006年上半期版」において、ほとんどの商用サイトがWebアプリケーションに何らかの問題を抱えていると指摘している。

過去の傾向と調査時点の結果を比較しても改善が見られず、脆弱性への対策はほとんど進んでいないと報告している。

同報告書で検出された問題の内訳を見ると、検出率の多い問題から順に「クロスサイトスクリプティング(およそ60%)」「認証、セッション管理の不備(同50%)」「セキュリティ上、好ましくない仕様(同50%)」「SQLインジェクション(同30%)」といった問題が見つかっており、こうした問題を同時に複数抱えている商用サイトが多いのだという。(図1)

また、Webアプリケーションのセキュリティ向上を目指すコミュニティー「The Open Web Application Security Project(OWASP)」も、Webアプリケーションの脆弱性のトップ10をまとめた「OWASP Top10 2007!」を公表している。トップ10の上位を見てみると、第1位がやはり「クロスサイトスクリプティング(Cross Site Scripting)」、第2位が「インジェクションの欠陥(Injection Flaws)」、第3位が「悪意あるファイルの実行(Malicious File Execution)」。以下、「危険な直接的オブジェクト参照(Insecure Direct Object Reference)」「クロスサイトリクエストフォージェリ(Cross Site Request Forgery)」と続いている。これらの多くは、Web技術に欠かせない基本的な機能を利用しており、それだけに脆弱性は以前から指摘されてはいるが、根本的な解決はなされていない。「月刊アイティセレクト」10月号のトレンドフォーカス「続々と迫り来るボットの脅威から自社サイトをいかにして守るか」より)

Copyright© 2010 ITmedia, Inc. All Rights Reserved.

アイティメディアからのお知らせ

人気記事ランキング

- 画像がだめなら文字で誘導 「アスキーアート」型フィッシングメールの実態

- ランサムウェア被害額は平均6.4億円、事業停滞54日――パロアルトの調査で分かった国内企業のセキュリティ実態

- 2027年からの「IT資格大アプデ」は改良か、改悪か?

- シャドーITのリスクは「こう変わった」 “悪意なき情報漏えい”にどう立ち向かう?

- アクセンチュアらが「エージェント型工場」を開発 製造現場の計画外停止の削減図る

- NEC社長が説く AI時代と新たな安全保障環境の到来で「ITサービスはこう変わる」

- ドローンいらず? 飛行動画作成できる「Google Earth Studio」登場

- 「AIを使えば全員同じになる」 羽生善治九段が語るAI時代の差別化と意思決定

- まずは「重要資産の棚卸し」を NISTが示す「個人事業主」レベルの防衛ライン

- 「AIでAIと戦う」時代の幕開け Google CloudとWizが目指す自律防御の世界