検疫で持ち出しPCの“抜け穴”をチェックする:セキュアモバイルアクセス(1/2 ページ)

社外に持ち出したPCで社内ネットワークへ接続する場合にPCのセキュリティ対策は徹底されているだろうか。検疫システムを利用して持ち出しPCの安全確認と社内ネットワークの保護を強化しよう。

本記事は、オンライン・ムックPlus「モバイルから安全に企業ネットへ接続しよう」のコンテンツです。関連記事はこちらでご覧になれます。

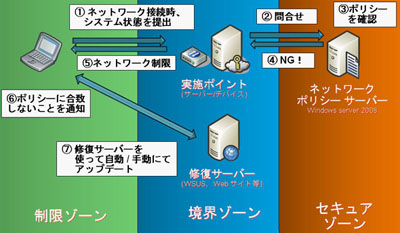

企業ネットワークを保護するためのセキュリティ対策の1つである検疫システムは、ネットワーク接続を試みるPCが企業で管理されているものであるかどうかを明確に切り分け、PCのセキュリティ状態がネットワークにとって脅威となるものであるかを診断する。診断によって、接続の可否やシステムの更新、脆弱な部分の修復を行うことができる仕組みだ。

近年は検疫システムを実現する機器やソフトウェアの低価格や機能改善が進み、企業規模を問わず検疫システムを導入しやすい環境が整いつつある。今回は、Windows Server 2008に搭載された「ネットワーク・アクセス・プロテクション(NAP)」を例に、持ち出しPCやリモートアクセスをするPCのセキュリティチェックと社内ネットワークを保護する仕組みについてみていこう。

検疫システムの導入

Windows Server 2008のNAPは、IEEE 802.1x認証やDHCPを利用してLAN接続するクライアントPCや、IPSecやリモートデスクトップなどの「ターミナル・サービス・ゲートウェイ」(TS Gateway)を利用してリモートアクセスするクライアントPCを対象に、システムのセキュリティ検証と修復サービスを提供する。

マイクロソフトによると、従来の検疫システムには主に導入コストとクライアント対応において2つの課題が存在していたという。

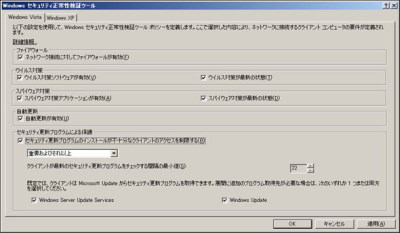

そこで、コスト面ではWindows Server 2008にNAPを標準機能として組み込むことで、検疫システム専用の管理サーバを用意する手間がなくなるようにしている。また、クライアント側では検疫のための専用ツールを用意する手間を緩和するため、セキュリティ状態をチェックするエージェント「システム正常性エージェント(SHA)」が、Windows XP Service Pack 3(SP3)およびWindows Vistaの標準コンポーネントとして提供されており、サードパーティーなどが提供するNAP対応の検疫アプライアンス、修復用サーバと組み合わせることで、検疫システムを用意できる。

NAPによる検疫システムは、Active Directoryなどのグループポリシーと連携できるため、企業が管理している持ち出しPCやリモートアクセスを許可しているPCに対して、OSやセキュリティ対策などの検疫ポリシーを速やかに適用できるという。Windows XP SP3やWindows VistaのPCでは、NAPの検疫ポリシーが適用されると自動的にコンポートネントが有効になり、システムの状態をチェックするようになる。

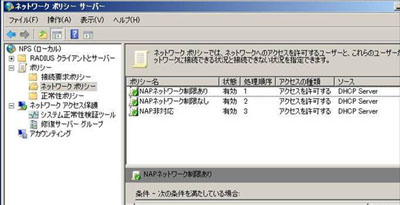

NAPを行う際には、まず検疫のためのネットワーク上でWindows Server 2008(もしくはSystem Center Configuration Managerなど)の検疫用コンポーネント「システム正常性検証ツール(SHV)」を用い、「ネットワークポリシーサーバ」(NPS)機能からクライアントOSやアンチウイルス対策などが検疫ポリシーを満たしているかを検査する。

検疫ポリシーを満たしていない場合は、Windows Server Update Services(WSUS)などを修復機能を「修復サーバ」として利用し、OSのセキュリティパッチやウイルス定義ファイルを適用する修復作業を行える。企業が管理しない私物PCなど検疫ポリシーを満たしていない端末に対しては、抜本的に接続を認めない、特定のリソースへの接続のみを許可するといった対応を取ることも可能である。

さらに詳細な検疫ポリシーを設定したい場合には、Forefrontなどのクライアント側のウイルス対策ソフトウェアと組み合わせることで、「ウイルス定義ファイルの更新が3日以内のものは接続を許可するといった柔軟なルールを導入することができる。

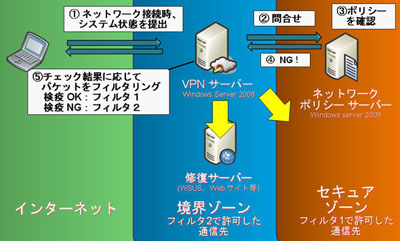

リモートアクセスによる検疫を実施する場合には、検疫システムにジュニパーネットワークスなどのVPN装置やマイクロソフトのSSL-VPNアプライアンス「Intelligent Application Gateway」(IAG)などの機器を組み合わせる。クライアント端末上や通信経路上でのデータ保護対策と検疫システムを組み合わせることによって、リモートアクセスでは端末から社内ネットワークまでセキュリティ対策が堅牢なものとなるだろう。

Copyright © ITmedia, Inc. All Rights Reserved.

アイティメディアからのお知らせ

人気記事ランキング

- Microsoft 365 Copilotが新デザインを発表 ExcelでCopilot利用率が33%増加

- Microsoft「Build 2026」発表まとめ 開発基盤の拡充から安全対策、ハードウェアまで

- マクロを使わずにExcelを自動化 ゼロから分かる「パワーピボット」超入門

- 知らない番号からの着信、出る前に見抜く 話題の警察庁推奨アプリを試してみた

- AIによるコード生成、3年後は3倍超に AI普及で浮上する課題は

- 「業務の前提そのもの」をどうアップデートする? IBMが説く「AXの要件」を考察

- なぜ本番環境のAIは失敗するのか? Datadog調査で判明した「運用の壁」と打開策

- 「会話がスマホに盗聴されている」の真相 スマホセキュリティで守るべきルールとは?

- Claudeが驚異の1100%成長でシェア17%に急拡大、急落するCopilot――米生成AIアプリ市場動向調査

- データ持ち出し対策とAI統制を強化 Snowflakeの新戦略

NAPの利用イメージ

NAPの利用イメージ

VPN接続環境におけるNAPの実施イメージ

VPN接続環境におけるNAPの実施イメージ