Adobe、サイバー攻撃に悪用されない製品作りやユーザー保護策を語る(1/2 ページ)

Adobe製品の仕様や脆弱性を悪用する攻撃が多発している事態を受け、同社が進めているセキュリティ強化の取り組みをセキュリティ責任者が説明してくれた。

コンピュータの不正操作やユーザー情報の盗難などを狙うサイバー攻撃では、多数のユーザーを抱えるソフトウェアの仕様や脆弱性が悪用されるケースが多い。米Adobe Systemsは、同社製品が攻撃者に悪用されてしまう事態を受けて、製品のセキュリティ品質の向上やユーザー保護の強化に取り組む。プロダクトセキュリティおよびプライバシー担当シニアディレクターのブラッド・アーキン氏が、施策の内容や目的を説明した。

「Adobe製品はデスクトップマシンの98%以上にインストールされ、攻撃者に最も狙われる存在となってしまった。ユーザーを保護するために確固たる立場を貫く」――アーキン氏は、セキュリティに対する同社の姿勢をこのように語る。サイバー攻撃の脅威からユーザーを保護する上で、製品開発からサポートまで一貫したセキュリティ強化の取り組みを推進している。

その一例に、製品のライフサイクルにセキュリティの概念を取り入れた「Secure Product Lifecycle(SPLC)」がある。製品の設計、実装、テスト、出荷、サポートの各フェーズで想定される脅威やそのリスクを分析・評価してモデリングを行い、その対策を講じる。開発・実装フェーズでは脆弱性を極力排除するためのセキュアプログラミングやコードの徹底した検査を行い、出荷後は発生した脅威に即応できるよう、パッチ開発・提供や情報提供といった仕組みを構築する。

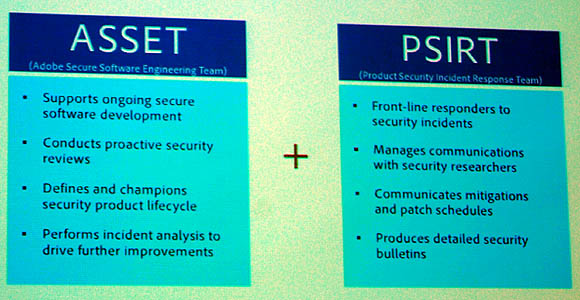

「SPLCは85のステップからなり、製品に脆弱性を作りこませない。社内には製品開発のセキュリティを専門とする“Adobe Secure Software Engineering Team”とインシデント対応が専門の“Product Security Incident Response Team”があり、密接に活動している」(アーキン氏)

こうした活動に加え、同社はMicrosoftなどのベンダー他社やセキュリティ研究機関とも綿密な連携を展開する。エコシステムの拡充とセキュリティ対策の透明性を高めることが同社のセキュリティ戦略だという。

製品の悪用を封じる策

同社はこの1年に、ユーザー数の多いAcrobat/Readerにおいて具体的なセキュリティ強化策を次々に打ち出した。2009年6月には不定期だったアップデート公開を原則として四半期ごとに定例化した。今年4月には個人ユーザー向けに自動更新ツールの提供も開始した。

前者はパッチ適用の定期化をユーザーに意識させるのが目的であり、後者はアップデート適用の作業負担を軽減する。企業ユーザー向けには、近くMicrosoftのシステム管理製品System Centerとの連携を予定する。情報システム全体のセキュリティ管理の中にAcrobat/Readerを組み入れるのが狙いだ。

既存製品におけるセキュリティ強化では、セキュリティの観点からみたコードの見直しや脆弱性の迅速な評価・是正を行う。Acrobat/Readerの場合、メモリ破損などの脆弱性を回避するMicrosoftの「Address Space Layout Randomization(ASLR)」やデータ実行防止(DEP)機能を利用できるようにした。不正なJavaScriptが実行されるのをブロックする「JavaScript Blacklist Framework」の搭載など、脆弱性の悪用を防ぐ機能の実装を進めてきた。

Webブラウザのプラグインなどに利用されることの多いFlashでも、Acrobat/Readerと同様の取り組みをしている。外部との連携では、ウイルス対策ソフトやネットワークセキュリティ機器などでFlashを悪用した攻撃の検出精度を向上させるためのオープンソースプロジェクトがあるという。

Copyright © ITmedia, Inc. All Rights Reserved.

アイティメディアからのお知らせ

人気記事ランキング

- シャドーITのリスクは「こう変わった」 “悪意なき情報漏えい”にどう立ち向かう?

- NEC社長が説く AI時代と新たな安全保障環境の到来で「ITサービスはこう変わる」

- Google検索、25年ぶりの大刷新 「ググる」から「AIエージェントに任せる」へ

- 2027年からの「IT資格大アプデ」は改良か、改悪か?

- まずは「重要資産の棚卸し」を NISTが示す「個人事業主」レベルの防衛ライン

- 「AIでAIと戦う」時代の幕開け Google CloudとWizが目指す自律防御の世界

- なぜ高度なAIを導入しても成果が出ない? 日本企業が陥る「デジタルフリクション」の罠

- 「AI活用をDXの二の舞にしない」 ガートナーが語る、企業が真のイノベーションを起こす方法

- Dellが「Deskside Agentic AI」発表 エージェント型AIをローカルで実現

- 2026年の世界AI支出は47%増の2.6兆ドルへ――インフラ主導から「企業の本格導入」への転換を予測 Gartner調査

ブラッド・アーキン氏。米国本社からテレビ会議で取り組みを説明した

ブラッド・アーキン氏。米国本社からテレビ会議で取り組みを説明した Adobeのセキュリティ専門組織の役割

Adobeのセキュリティ専門組織の役割