標的型サイバー攻撃に備えるなら頭を使え!:ビジネス資産を守る新たなアプローチ(1/2 ページ)

サイバー攻撃の手口の巧妙化・複雑化によって、「今までの対策は無意味なのか?」と頭を抱える企業が少なくない。この状況に対応していくための新たなキーワードが「インテリジェンス」である。

警察庁は8月23日、国内のセキュリティサービス企業10社と「サイバーインテリジェンス対策のための不正通信防止協議会」を立ち上げた。機密情報の搾取が目的とみられる企業や政府機関を狙った標的型サイバー攻撃の増加を受け、ICTインフラの不正利用を防ぐためには、セキュリティの専門機関が連携して対応する必要性が高まっている。

警察庁と各社ではサイバー攻撃にかかわる情報を共有し、それぞれが持つ知見やノウハウを相互に連携させながら対策活動に当たるという方針を掲げる。そこでのキーワードは、組織の名称にもある「インテリジェンス」だ。情報セキュリティ対策における「インテリジェンス」とは何か、なぜ「インテリジェンス」が求められているのか――。

サイバー攻撃が「標的型」のワケ

従来のサイバー攻撃は、不正プログラムを広く拡散させたり、頑丈に守られた情報システムを突破するといった、攻撃を仕掛ける側が自分の持つ技術力を誇示したいがために行われてきた。ターゲットは個人から企業や組織のコンピュータまでとほとんど無差別な状況にあった。

しかし近年のサイバー攻撃は、世界中ですぐに騒ぎが起きるというケースが以前に比べると少ない。攻撃側はサイバー攻撃で入手した情報が「金になる」ことに気付いたためで、機密情報を入手するためにターゲットをしぼり込み、相手に気付かれないように攻撃を仕掛けるようになった。ある特定の企業もしくは組織が攻撃に遭って、顧客など外部関係者を巻き込む深刻な被害に起きてようやく明るみに出る状況だ。

標的型攻撃は一般的に(1)巧妙な手口でターゲットをだまして近づく、(2)侵入口を作ってコンピュータシステムを不正に遠隔操作できるようにする、(3)コンピュータを不正操作して密かに機密情報を盗む、(4)盗んだ情報を犯罪組織などに売り払う――というステップで実行されるといわれる。

各ステップではどのような手口が使われるのか。まずターゲットをだますのに、実在する関係者になりすましたメールなどが用いられる。メールに記載したリンクや添付したファイルから、受信者のコンピュータにある脆弱性を突いて不正プログラムに感染させる。感染したコンピュータを不正操作する。つまり、複数の種類の手口をシーンに応じて使い分けているわけだ。

サイバー攻撃者に狙われた企業や組織は、以前からさまざまセキュリティ対策を講じてきたにもかかわらず、なぜ被害に遭ってしまったのか。「これまでのセキュリティ対策が全く通用しない未知の技術が使われているのか」と思わざるを得ないほど、深刻な事態に陥るケースも少なくない。

標的型攻撃の手口は高度なのか?

米IBMのセキュリティ研究機関X-Forceは、ネットワーク経由によるサイバー攻撃の特徴をターゲットが「拡散型」か「標的型」か、手口が「出来合い」か「巧妙」かの4タイプに分類している。2011年の傾向では「標的型・出来合いの手口」による攻撃が最も多く、「標的型・巧妙な手口」の攻撃の報告件数は少ないという。

また攻撃活動として目立ったのは、「SQLインジェクション」や「シェルコマンドインジェクション」「SSHブルートフォース」で、いずれも以前から知られた手口である。サイバー攻撃の踏み台にも使われる「匿名プロキシ」も3年前の約4倍に増え、テキストベースのメールによる詐欺やスパムの増加も目立った。

2011年に「標的型・出来合いの手口」による攻撃が最多だったのは、日本でも注目を集めた「LulzSec」や「Anonymous」といったハッカー集団による特定企業に対する攻撃が多かったためという。彼らは不満を動機に特定の企業や組織を標的にするが、攻撃に用いる手口やツールは広く出回っているものばかりだったとしている。

こうした特徴からサイバー攻撃者は、未知の手口と使うというより、既知のさまざまな手口を組み合わせながら攻撃を行っていると推測される。匿名プロキシの増加などは、攻撃者側が攻撃インフラの拡大を図っているとみることもできるだろう。

サイバー攻撃対策で企業支援を担当する日本IBM ソフトウェア事業 セキュリティシステムズ事業部 クライアント・テクニカル・プロフェッショナルズ部長の矢崎誠二氏は、「サイバー攻撃が増加しているという以上に、攻撃自体の成功率が年々高まっているとの印象を受ける」と話す。

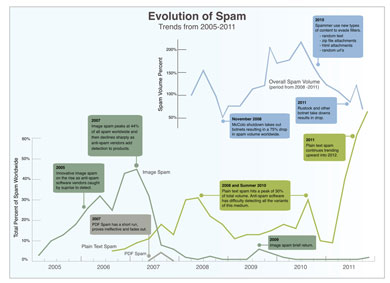

2005〜2011年におけるスパムメールの傾向。スパム対策を回避するために、プレーンテキストベースのメールに不正サイトへのURLを記載する手口が2011年に急増した(出典:IBM X-Force Research & Development)

2005〜2011年におけるスパムメールの傾向。スパム対策を回避するために、プレーンテキストベースのメールに不正サイトへのURLを記載する手口が2011年に急増した(出典:IBM X-Force Research & Development)既知の手口による攻撃であれば、企業や組織が講じてきたセキュリティ対策で防御できる可能性が高いと思われる。しかし実際の攻撃は、複数の手口を巧妙に組み合わせることでセキュリティ対策をすり抜けることに成功している。個々のセキュリティ対策が機能しなくなったというよりも、対策と対策のすき間を突かれるようになった。そのすき間をどうふさぐかが、今後のセキュリティ対策のテーマになるだろう。そのキーワードが「インテリジェンス」である。

Copyright © ITmedia, Inc. All Rights Reserved.

アイティメディアからのお知らせ

人気記事ランキング

- 「AIを使えば全員同じになる」 羽生善治九段が語るAI時代の差別化と意思決定

- やはりClaude Codeの品質は下がっていた Anthropicが調査し特定した3つの要因

- NTTデータが「商品企画AI」を発表 社内データを基に150秒でコンセプト生成

- 「日本のDXは期待外れ」が64% 世界平均を大きく上回るとGartnerが警告

- メインフレーム「IBM Z」は51%増、全事業セグメントが増収 IBMが2026年Q1決算を発表

- システムが守っても「あなた」が壊す? パスワード管理の盲点を突く手口

- NECが人材育成サービスを刷新 「今後必要とされる人材像」を再定義した背景

- 富士通がフィジカルAIを束ねる「OS」を開発中 カーネギーメロン大学との研究成果を組み込む

- 「AI社員」も登場 ServiceNow新戦略から探る、「自動化された企業」から逆算するAI活用

- 「Windows+R」は絶対に押さないで! 新入社員に贈るセキュリティの新常識5選