公益企業の制御システムに対する不正アクセス事例、米ICS-CERTが報告

制御システムは単純なパスワードの仕組みを使ってリモートアクセス機能が設定されていたが、一般的なブルートフォース攻撃で破られた。

米国土安全保障省の産業制御システムセキュリティ担当機関ICS-CERTは、2014年1月〜4月のセキュリティ動向に関する報告書をまとめた。公益企業の制御システムが高度な攻撃を受けて不正アクセスされた事例などを紹介し、適切な対策を講じていない制御システムは攻撃者に発見され、不正アクセスされる可能性が高まっていると警告した。

報告書によると、公益企業に対する不正アクセスは最近になって発覚した。ICS-CERTが調べた結果、制御システムの管理に使われていたソフトウェアが、インターネットに接続されたホスト経由でアクセスできる状態になっていたことが判明したという。

同システムは単純なパスワードの仕組みを使ってリモートアクセス機能が設定されていたが、一般的なブルートフォース(総当たり)攻撃を使ってセキュリティを破ることが可能だった。このシステムが数え切れないほどの攻撃にさらされていたことや、過去にも侵入されていた形跡があることも分かった。

報告書ではこのほかにも、インターネットに接続されていた機械装置の制御システムが高度な攻撃を受けて不正アクセスされた事例などを紹介している。

こうした産業制御システムは、インターネットから直接アクセスできる状態になっている場合や、リモートアクセス機能を使って制御システムのネットワークにログインしている場合、さらにはリモートアクセスサービスがどのようなセキュリティ対策に守られているのかがよく分からない場合、サイバー攻撃の標的になり得るとICS-CERTは警告する。

そうした攻撃を防ぐための対策として、全制御システムでネットワークへの露出を最低限に抑えること、リモートアクセスが必要な場合は仮想プライベートネットワーク(VPN)などのセキュアな方法を採用すること、デフォルトのシステムアカウントはできる限り無効にするか名称を変更することなどを助言している。

関連記事

関連リンク

Copyright © ITmedia, Inc. All Rights Reserved.

アイティメディアからのお知らせ

人気記事ランキング

- 「AIを使えば全員同じになる」 羽生善治九段が語るAI時代の差別化と意思決定

- やはりClaude Codeの品質は下がっていた Anthropicが調査し特定した3つの要因

- 「日本のDXは期待外れ」が64% 世界平均を大きく上回るとGartnerが警告

- NTTデータが「商品企画AI」を発表 社内データを基に150秒でコンセプト生成

- NECが人材育成サービスを刷新 「今後必要とされる人材像」を再定義した背景

- Anthropicの新指標 AIの影響を受けにくい「3割の人々」の共通点は?

- 「Windows+R」は絶対に押さないで! 新入社員に贈るセキュリティの新常識5選

- メインフレーム「IBM Z」は51%増、全事業セグメントが増収 IBMが2026年Q1決算を発表

- AI活用で足らないのは「ビジョン」や「熱量」じゃない 経営層と現場で拡大する“ズレの正体”

- Windowsのリモートデスクトップ接続が刷新 情報の自動共有は「原則禁止」に

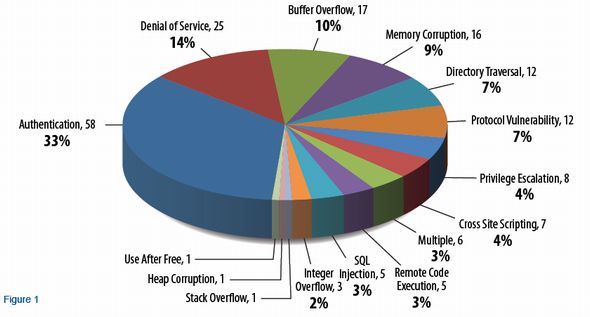

米ICS-CERTに寄せられた脆弱性の内訳

米ICS-CERTに寄せられた脆弱性の内訳