暗号化通信を盗聴可能にする攻撃、日本のネットバンクを標的に

犯罪者が暗号化通信の内容を盗聴できるようにPCの設定を変更してしまうマルウェアが見つかった。3月までに約400件の検出報告があったという。

インターネットバンキングの利用者を狙う新たなマルウェア「WERDLOD」が見つかったトレンドマイクロが報告した。暗号化通信の中身を盗聴できるようにPCの設定を変えてしまうという。1〜3月に国内だけで400件近い検出があったという。

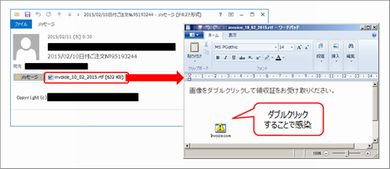

同社によるとWERDLODは、日本語で書かれた通販会社の偽の請求書を通じて感染する。メールには「ご注文No.」や「画像をダブルクリックして領収書をお受け取りください」と記載され、「Invoice」と書かれている場合もある。添付されているRTFファイルを開くと感染してしまう。

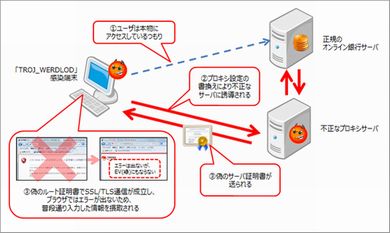

感染後にWERDLODは、PCのレジストリを書き換え、ユーザーが26のJPドメインへアクセスする際に、攻撃者が設置したとみられるプロキシサーバを経由するように設定を変更する。26のJPドメインは、攻撃者が指定した可能性のある4つの大手金融機関と10の地方銀行などのネットバンキングサイトが含まれていた。

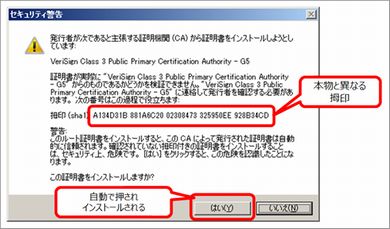

さらにWERDLODは、細工したルート証明書を感染PCにインストールする。インストール時に警告が表示されるが、WERDLODが勝手に警告メッセージの「はい」ボタンを押してしまうため、ユーザーが気付く間もなく、勝手に証明書が追加されてしまう。

こうした設定変更により、攻撃者はユーザーとネットバンキング間の暗号化通信に割り込んで通信内容を盗み取れるようになる。WERDLOD自体は設定を変更するだけで、通信内容を盗聴することはないという。

ネットバンキング側でEV SSL証明書を採用している場合、通常はユーザーのWebブラウザのアドレスバーが緑色に変化する。WERDLODを使った攻撃の場合はアドレスバーの色が変化せず、ユーザーが攻撃に気が付く可能性があるという。同社では銀行側の対策として多段階認証やクライアント証明書を利用したSSLクライアント認証、EV SSL証明書の導入などを挙げている。

関連記事

- 国内ボット端末4万台強を特定、官民で掃討作成を展開

- 国産セキュリティソフトを邪魔するマルウェア出現

- 不正送金マルウェアが猛威、2段階認証突破を試す機能も

- 法人のネットバンキング利用、電子証明書の管理にご注意を

関連リンク

Copyright © ITmedia, Inc. All Rights Reserved.

アイティメディアからのお知らせ

人気記事ランキング

- なぜ日本のITエンジニアは優遇されない? 「世界給与ランキング」から見えた課題

- 新たな基準になる? NSA、ゼロトラスト実装指針「ZIGs」のフェーズ1・2を公開

- 年収1000万を超えるITエンジニアのキャリアは? 経験年数と転職回数の「相関関係」が明らかに

- 「年齢で落とされる」は6割超 シニアエンジニアが直面する採用の壁と本音

- 長期記憶で能力を進化 Googleらが脆弱性解析を自動実行するLLMを提案

- Gartner、2026年のセキュリティトレンドを発表 6つの変化にどう対応する?

- 「2030年に生産性を語る人はいなくなる」 AI統合の先にあるシステム開発の新基準とは

- 2026年はAGIが“一部実現” AIの革新を乗りこなすための6つの予測

- 作業効率爆上がりでも不幸になる? 開発者を襲う「AIのパラドックス」とは

- Active Directoryの心臓部を狙うNTDS.dit窃取攻撃の全貌とは?

細工された証明書も勝手にインストールされ、ユーザーが止めようがない(同)

細工された証明書も勝手にインストールされ、ユーザーが止めようがない(同)