Samsung、Galaxyの脆弱性に対応へ

SwiftKeyキーボードに脆弱性が存在することをSamsungが確認し、数日中にセキュリティポリシーの更新をプッシュ配信して対処すると表明した。

Samsungのスマートフォン「Galaxy」にプリインストールされたキーボード「SwiftKey」に脆弱性が指摘された問題で、同社は6月18日、公式ブログでこの脆弱性の存在を認め、対応を表明した。

米カーネギーメロン大学のCERT/CCによれば、Galaxy S6/S5/S4/S4 Miniの各端末にプリインストールされたSwiftKeyのキーボードは、Samsungの署名によってシステム特権を持たせてある。SwiftKeyではHTTPを介して定期的に言語パックを更新する仕組みになっており、攻撃者がこのリクエストを傍受して必要な領域を改ざんすれば、端末に任意のデータを書き込むことができてしまう恐れがある。

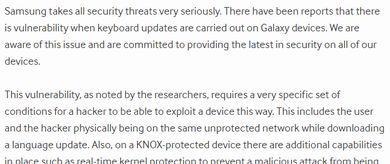

Samsungのブログではこの脆弱性について、言語アップデートをダウンロードする間、ユーザーと攻撃者が保護されていない同一のネットワーク上に物理的にいる必要があるなど、限られた状況でしか悪用できないと説明し、この脆弱性を突く攻撃が成功する可能性は低いと強調している。

キーボードの更新を通じてユーザーのGalaxyが実際にハッキングされたという報告は入っていないという。ただし、「リスクが存在するのは事実だ」と述べ、数日中にセキュリティポリシーの更新をプッシュ配信して対処すると表明した。

Galaxy S4以降の主要モデルにはセキュリティプラットフォームの「KNOX」がインストールされていて、端末を起動するとKNOXが有効になる。SamsungのKNOXには端末のセキュリティポリシーを無線で更新できる機能があり、この機能を使って更新の配布を予定している。

セキュリティポリシーの更新を受け取るためにはユーザーが許可する必要があり、Samsungでは自動更新を有効にする設定を推奨している。

KNOXが実装されていない端末についてはファームウェアの更新で対処する予定だが、配布時期はモデルや地域やキャリアによってまちまちになる見通しだという。

なお、報道によれば、SwiftKeyはGoogle PlayとAppleのApp Storeで提供されているキーボードについて、Galaxyにプリインストールされたものとは実装方法が異なるため、今回の脆弱性の影響は受けないと説明しているという。

関連記事

Samsung Galaxyに深刻な脆弱性、6億台に影響か

Samsung Galaxyに深刻な脆弱性、6億台に影響か

プリインストールされているSwiftKey製のキーボードに脆弱性が存在し、Galaxy S6/S5/S4/S4 Miniの各端末が影響を受けるという。 OS XとiOSに情報漏えいの脆弱性、米中研究者が緊急警告

OS XとiOSに情報漏えいの脆弱性、米中研究者が緊急警告

研究者グループによれば、パスワード管理ツールの「Keychain」が破られたり、サンドボックスをかわされたりして、パスワードや重要情報が流出する恐れがあるという。 Android OSに脆弱性、アプリインストールを乗っ取る恐れ

Android OSに脆弱性、アプリインストールを乗っ取る恐れ

一見安全に見えるAndroidアプリケーションがインストールの過程で改ざんされたり、マルウェアに入れ替えられたりする恐れがあるという。 Androidブラウザの脆弱性は日本が高リスク

Androidブラウザの脆弱性は日本が高リスク

Lookoutによれば、AOSP版ブラウザに存在する同一生成元ポリシー回避の脆弱性の影響は日本のユーザーが最も多く受けるという。 Android端末に「Microsoft Office」をプリインストール──SamsungやDellと提携

Android端末に「Microsoft Office」をプリインストール──SamsungやDellと提携

MicrosoftがSamsungやDellとの提携により、Android端末にOfficeやSkypeをプリインストールすると発表した。

関連リンク

Copyright © ITmedia, Inc. All Rights Reserved.

アイティメディアからのお知らせ

人気記事ランキング

- 「会話がスマホに盗聴されている」の真相 スマホセキュリティで守るべきルールとは?

- セキュリティ対策はもう「コスト」ではない 経営層の意識を変えた背景とは

- 知らない番号からの着信、出る前に見抜く 話題の警察庁推奨アプリを試してみた

- マクロを使わずにExcelを自動化 ゼロから分かる「パワーピボット」超入門

- Gartnerが分類した「2026〜2027年の脅威マップ」 CISOが取るべき防御策は?

- コンサルの品質、なぜ「バラつく」のか? ガートナーが背景を解説

- Googleセキュリティ責任者が語る「サイバー脅威の未来」 完全自律型AIエージェントによる攻撃が現実味

- ChatGPT、Gemini、Claude “最強AI”はどれ? NVIDIA投資で比較【動画あり】

- フィッシングメールの“最先端”はAI偽装 攻撃者が愛用する「おとり」に異変

- メルカリ「CTOがCHROを兼務」が示すもの AI時代の組織設計と“形だけの模倣”に潜むリスク