Webで端末情報を盗むスパイ行為、正規ドメインに似せて誘導

政府機関や企業などに似せたドメインへ誘導して、閲覧者のコンピュータやローカルアドレスなどの情報を収集する攻撃が確認された。

プライスウォーターハウスクーパース(PwC)のサイバー攻撃対応チームの「スレットリサーチラボ」は7月23日、国内の政府機関や機構、企業のドメインに似せたURLでシステム環境などの情報を収集するスパイ行為を観測したと発表した。サイバー攻撃につながる恐れがあるとして、注意を呼び掛けている。

PwCによると、Webサイトを閲覧しただけでコンピュータの情報を搾取する「Device Fingerprinting」と呼ばれるスパイ行為が2014年から横行している。閲覧したコンピュータのOSやWebブラウザ、プラグイン情報などのほか、脆弱性を突いてウイルス対策ソフトや各種ソフトウェアの種別、バージョン情報、端末内部の詳細情報も収集されてしまう。

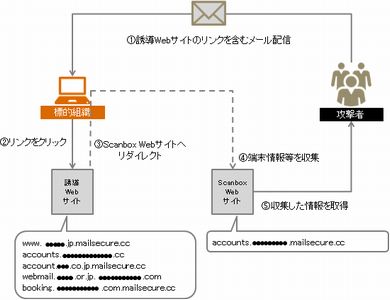

今回観測された手口は、「jp」などの文字を含むURLが記されたメールのリンクを通じて不正サイトに誘導される。不正サイトには政治団体のWebサイトからコピーされたコンテンツや、コンピュータの情報を遠隔で収集する「Scanbox」と呼ばれるツールのWebサイトへのコードが埋め込まれている。コンテンツは破損して表示されないものの、Scanboxへ誘導するコードを通じてアクセスしたコンピュータの情報が盗まれてしまうという。

Scanboxへ誘導するコードを詳しく調べたところ、キーロガーやWeb RTCを利用して、コンピュータのローカルIPアドレスまで収集していることが判明し、攻撃者が組織のネットワーク構成などの情報収集も試みていることが分かったとしている。

既に一部の組織がこのコードを通じて情報を盗まれてしまった模様で、PwCは当該組織などに通報したという。

将来的に攻撃者が盗んだ情報を利用して、企業や組織への侵入を図る恐れがあると警鐘を鳴らしている。

関連記事

関連リンク

Copyright © ITmedia, Inc. All Rights Reserved.

アイティメディアからのお知らせ

人気記事ランキング

- 「AIを使えば全員同じになる」 羽生善治九段が語るAI時代の差別化と意思決定

- やはりClaude Codeの品質は下がっていた Anthropicが調査し特定した3つの要因

- 「日本のDXは期待外れ」が64% 世界平均を大きく上回るとGartnerが警告

- NTTデータが「商品企画AI」を発表 社内データを基に150秒でコンセプト生成

- NECが人材育成サービスを刷新 「今後必要とされる人材像」を再定義した背景

- Anthropicの新指標 AIの影響を受けにくい「3割の人々」の共通点は?

- 「Windows+R」は絶対に押さないで! 新入社員に贈るセキュリティの新常識5選

- メインフレーム「IBM Z」は51%増、全事業セグメントが増収 IBMが2026年Q1決算を発表

- AI活用で足らないのは「ビジョン」や「熱量」じゃない 経営層と現場で拡大する“ズレの正体”

- Windowsのリモートデスクトップ接続が刷新 情報の自動共有は「原則禁止」に