バグ管理ツールのBugzillaに脆弱性、特権取得される恐れ

Bugzillaで共有されている未解決の脆弱性情報などが流出する恐れもあることから、できるだけ早くパッチを適用するよう呼び掛けている。

オープンソースのバグトラッキングソフトウェア「Bugzilla」に、攻撃者が特権を取得できてしまう脆弱性が見つかり、修正パッチが公開された。Bugzillaで共有されている未解決の脆弱性情報などが流出する恐れもあることから、できるだけ早くパッチを適用するよう呼び掛けている。

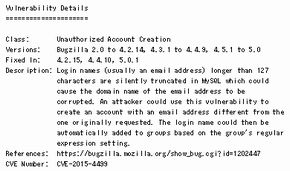

この脆弱性を発見したセキュリティ企業PerimeterXの9月17日のブログによると、脆弱性はバージョン2.0以降のBugzillaに存在する。Bugzillaでは一般的に、ユーザーのメールアドレスをもとにアクセス権限を割り当てており、特定組織のメールアドレスを使っていれば「信頼できる」ユーザーと見なされる。

しかし、今回見つかった脆弱性を悪用すれば、攻撃者が自分とは無関係の任意のドメインのメールを使ってアカウントを作成することが可能。この手口で特権を取得すれば、未解決の脆弱性に関する部外秘情報へのアクセス、データの改ざん、設定の変更なども可能になる。

PerimeterXの研究者は、Mozilla Foundationが使っている「Bugzilla.mozilla.org」で検証を行い、脆弱性を突いて特権を取得できることを確認した。部外秘のデータを参照することも可能だったとしている。

PerimeterXはこの脆弱性について9月7日にMozillaに報告し、10日には脆弱性を修正したBugzillaのバージョン5.0.1、4.2.15、4.4.10が公開された。

Bugzillaでメールベースのパーミッションを使っていて、まだパッチを適用していない場合、パッチを適用するまでは使用を停止し、ログやユーザーリストをチェックして、脆弱性突いて作成されたユーザーを見つけ出すようPerimeterXは促している。この脆弱性は極めて簡単に悪用できることから、既に攻撃を受けている可能性もあると警告している。

関連記事

Bugzillaに不正アクセス、盗んだ情報をFirefox攻撃に利用

Bugzillaに不正アクセス、盗んだ情報をFirefox攻撃に利用

何者かが未解決の脆弱性情報をBugzillaから盗み出し、その情報をFirefoxユーザーに対する攻撃に利用したとみられることが分かった。 Firefoxの未解決の脆弱性を突く攻撃発生、更新版で対処

Firefoxの未解決の脆弱性を突く攻撃発生、更新版で対処

ロシアのニュースサイトの広告に不正なコードが仕込まれているのが見つかり、Mozillaは8月6日にリリースしたFirefox更新版で脆弱性を修正した。

関連リンク

Copyright © ITmedia, Inc. All Rights Reserved.

アイティメディアからのお知らせ

人気記事ランキング

- 「AIを使えば全員同じになる」 羽生善治九段が語るAI時代の差別化と意思決定

- やはりClaude Codeの品質は下がっていた Anthropicが調査し特定した3つの要因

- 「日本のDXは期待外れ」が64% 世界平均を大きく上回るとGartnerが警告

- Anthropicの新指標 AIの影響を受けにくい「3割の人々」の共通点は?

- NECが人材育成サービスを刷新 「今後必要とされる人材像」を再定義した背景

- 「Windows+R」は絶対に押さないで! 新入社員に贈るセキュリティの新常識5選

- AI活用で足らないのは「ビジョン」や「熱量」じゃない 経営層と現場で拡大する“ズレの正体”

- NTTデータが「商品企画AI」を発表 社内データを基に150秒でコンセプト生成

- Windowsのリモートデスクトップ接続が刷新 情報の自動共有は「原則禁止」に

- メインフレーム「IBM Z」は51%増、全事業セグメントが増収 IBMが2026年Q1決算を発表