第32回 Dockerコンテナ同士の通信方法、フラットなネットワークを作る(前編):古賀政純の「攻めのITのためのDocker塾」(1/3 ページ)

複数の物理サーバで稼働するDockerコンテナ同士を通信させるには「Swarmクラスタ」を使います。実はSwarmクラスタを構成することなく、できる場合があります。今回からその方法を紹介していきましょう。

前回は、複数の物理サーバで稼働するDockerコンテナ同士を通信させる「Swarmクラスタ」を紹介しました。Dockerでは、Swarmを使ったクラスタ以外にもさまざまなネットワーク構成を実現できます。Swarmは複数のコンテナで通信を行う場合に必要な仕組みですが、Swarmクラスタを構成せずに、複数の物理サーバで稼働するコンテナ同士で通信させたい場合もあります。今回と次回は、Swarmを使わずにマルチホストでDockerコンテナ同士を通信させる方法を紹介します。

復習:1台の物理マシンで稼働するDockerの標準的なネットワーク

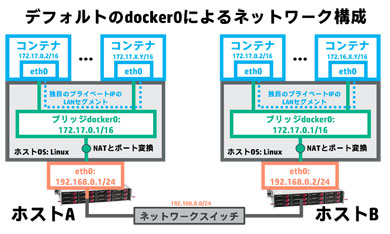

連載第29回では、デフォルトのブリッジインタフェース「docker0」を経由して外部に接続する一般的な方法を取り上げました。Dockerのデフォルト構成ではブリッジdocker0が割り当てられ、docker0には、172.17.0.0/16のネットワークセグメント(本連載では、「独自のプライベートIPのLANセグメント」と呼ぶことにします)に所属するIPアドレスが自動的に割り当てられます。

1台のホストOS上で稼働する複数のコンテナ同士は、この「独自のプライベートIPのLANセグメント」で通信が可能ですが、ホストOSのブリッジインタフェース「docker0」の外部にある別のホストと、「独自のプライベートIPのLANセグメント」に所属するコンテナは別々のセグメントに所属するため、NAT(Network Address Translation)を使ったIPアドレス変換の仕組みやポート変換の仕組みが必要であることも連載第29回で紹介しました。

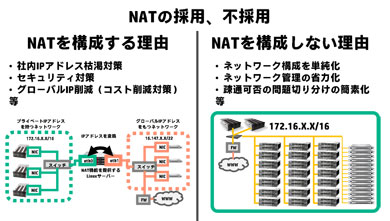

Docker環境に限らず、NATを使ったIPアドレスの変換は多くの企業や組織体で採用されており、一般的なネットワーク技術です。またNAT以外に、ポート番号の変換も広く利用されています。欧米の企業で使われているDocker環境では、膨大なマイクロサービスがコンテナとして起動されることが多く、IPアドレスやポート番号の枯渇問題に対処するため、多くの企業でNAT(またはポート番号の変換を含めたNAPT)が採用されています。

NAT(またはNAPT)は、IPアドレスの枯渇問題に対応でき、ネットワーク資源の有効利用に大きく貢献できます。しかし規模の大小を問わず、「NATを使わない」ネットワーク構成も非常に多く存在します。NATを使わない背景には、全てのホストOS、コンテナ、仮想マシン、クライアントなどを1つのネットワークセグメントに所属させることで、ネットワーク構成を単純化し、ネットワーク管理を省力化したいというニーズなどがあります。

ハイパーバイザー型の仮想化環境に限らず、Docker環境においてもNATとポート変換を使わずに、ホストOSとコンテナを同一セグメントに所属させたいというニーズは少なくありません。Swarmによるマルチホストでのコンテナ間通信を連載第30回と第31回で紹介しましたが、Swarmの機能を使わずに、ホストOSとコンテナを同一LANセグメントに所属させ、マルチホストによるコンテナ同士の通信を行う構成も可能です。

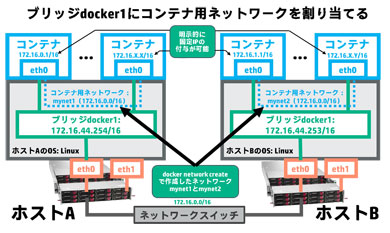

Swarmを構成せず、マルチホストでのコンテナ間通信を行う代表的な手段には、ホストOS側で独自のブリッジネットワークを作成する方法があります。この方法は、Dockerエンジンが稼働するホストOS側で独自のブリッジネットワークを作成します。ホストOSが所属するLANセグメントにブリッジネットワークを所属させることで、コンテナとホストOSが同一LANに所属することができ、結果的にマルチホストによるコンテナ間の通信が可能になります。

例えば下図のように、ホストOSのブリッジインタフェース「docker1」に対して、172.16.X.X/16のIPアドレス(ホストAは、172.16.44.254/16、ホストBは、172.16.44.253/16)を割り当てます。このブリッジは、ホストOSが稼働する物理マシンのNICのeth0に対応しており、ホストOSは、外部のマシンと172.16.0.0/16のネットワークセグメントで通信します。また、ホストOSに作成した独自のブリッジ「docker1」と同一セグメントのdockerコンテナ用ネットワーク(下図の例では、mynet1)を作成することができます。このdocker用のネットワーク「mynet1」に所属するコンテナは、ホストOSと同一セグメントの固定IPアドレスを付与することができます。

関連記事

第29回 Docker Networkingの基礎知識 標準的なネットワークを理解する

第29回 Docker Networkingの基礎知識 標準的なネットワークを理解する

引き続きDocker環境におけるネットワーキングの基礎を解説します。今回は、Dockerでの標準的なネットワークを例に、手順を交えながらその構成がどうなっているのかを理解していきましょう。 第30回 Docker Swarmを知る 複数の物理サーバでDocker環境をクラスタ化する方法

第30回 Docker Swarmを知る 複数の物理サーバでDocker環境をクラスタ化する方法

複数の物理サーバで稼働するDockerコンテナ同士が通信するには、どうすればよいのでしょうか。そのためには、Docker特有のコンポーネントを理解する必要があります。今回は、Docker環境のネットワーキングを実現するソフトウェアコンポーネントと具体的なコンテナ間の通信方法を紹介します。 第31回 Docker Swarmクラスタのオーバレイネットワークを構築する方法

第31回 Docker Swarmクラスタのオーバレイネットワークを構築する方法

複数の物理サーバで稼働するコンテナ同士の通信を可能にするには、Docker Swarmを用いたオーバレイネットワークを構築します。前回はその概要について解説しましたが、今回はこの環境を構築する方法を紹介します。- 【古賀政純の「攻めのITのためのDocker塾」】バックナンバー

Copyright © ITmedia, Inc. All Rights Reserved.

アイティメディアからのお知らせ

人気記事ランキング

- AIで高度化するサイバー攻撃にどう立ち向かう? 各種レポートに見る脅威の現在地とセキュリティの基本

- MicrosoftとNVIDIAが次世代PCを発表 1ペタフロップス級の「Windows PC」ができること

- Microsoft 365 Copilotが新デザインを発表 ExcelでCopilot利用率が33%増加

- シャドーAIに「ログイン情報」を渡している割合は? Oktaの実態調査で判明

- 企業の77%がエージェントAIを本番環境に投入、「導入の可否」から「どう選ぶか」の時代へ

- 自律型AIエージェントを安全に運用するには? Anthropicがセキュリティフレームワークを公開

- OpenAI、Anthropicが新会社設立 国内SIerは「黒船襲来」に対抗できるか?

- 30分の登録作業を5分に短縮 総合病院が「院内データベース」をkintoneで作成

- SCS評価制度が問う“組織としての対応力”:経営層を巻き込んだレジリエンス強化の進め方

- 「AIはSaaSの敵ではない」 ServiceNow CEOが語る“SaaS終焉論”の誤解と共存