第27回 もう何も信じない――セキュリティの新常識「ゼロトラストネットワーク」って何ですか?:変わるWindows、変わる情シス(2/3 ページ)

「Azure AD×Intune×Windows 10」でゼロトラストネットワークを作る

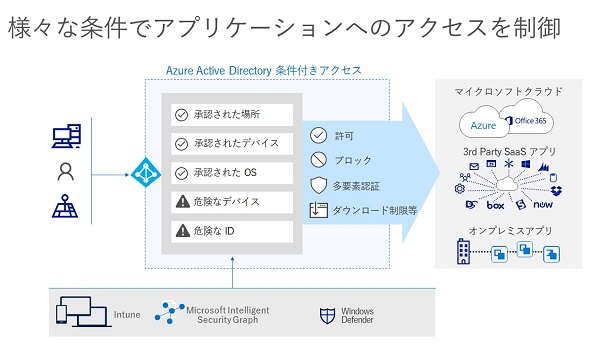

ゼロトラストネットワークのカギになるのは「Azure AD(Active Directory)」です。通信の認証を担っており、動的なポリシーでアクセスをブロックしたり、二要素認証を要求したりできます。例えば、位置情報を加味することで「スマートフォンを社内で使っている場合はアクセスを許可、社外からのアクセスの場合は二要素認証を要求」といった複雑な条件を自動で適用できるわけです。

ネットワークへのアクセス時に、端末の状態を確認し、さまざまな情報を取得するのはモバイルデバイス管理ツール「Intune」とクラウドベースのEDR「Windows Defender ATP」の役目です。企業が期待するデバイスのセキュリティレベルが担保されているかどうかを監視し続けます。

このように、ポリシーが動的に変化していくことでセキュリティの運用を楽にし、感染後に検知するのではなく、感染したらアクセスを自動的に拒否する(制御する)というスピード対応が可能になるのです。ゼロトラストネットワークがどのように機能するか、分かりやすく示した動画があります。よければご覧ください。

この動画では、ある女性がカフェで仕事をしている際に、インターネット経由でPCがマルウェアに感染してしまったところから始まります。その時点でWindows Defender ATPが感染を検知し、自動的に除去を始めます。その際に、端末の感染レベルが高に設定され、SaaSアプリケーションへのアクセス(この場合はメールの添付ファイルを開く)を拒否するというポリシーが自動で適応されました。

添付ファイルが開けないことに対し、女性は不思議がりますが、そうこうしているうちに脅威が除去され、添付ファイルが開けるようになりました。セキュリティを保ちながら、ユーザーの生産性を極力落とさない。これがゼロトラストネットワークの目指すところです。

関連記事

第24回 マルウェアの96%は「使い捨て」――マイクロソフトが3カ月分析して分かったこと

第24回 マルウェアの96%は「使い捨て」――マイクロソフトが3カ月分析して分かったこと

マイクロソフトが3カ月の間マルウェアを分析したところ、マルウェアのうち、実に96%が“使い捨て”であるという事実が分かりました。今回は、アンチウイルスソフトだけではマルウェアを防げない実態を紹介します。 第22回 「Fall Creators Update」で進化したWindows Defender ATP、7つのポイント

第22回 「Fall Creators Update」で進化したWindows Defender ATP、7つのポイント

ついに配信されるWindows 10の最新アップデート「Fall Creators Update」。法人向けにも、セキュリティを中心にさまざまな機能強化が行われます。今回はその中でも、Windows Defender ATPの進化についてご紹介しましょう。 第13回 Windows 10なら「マルウェアに感染しても大丈夫」ってホント?

第13回 Windows 10なら「マルウェアに感染しても大丈夫」ってホント?

マイクロソフトの新OS「Windows 10」。もう使ったという人も、まだ試していないという人もいると思うが、あらためてそのポイントを“マイクロソフトの人”に解説してもらおう。今回はAnniversary Updateで追加された、企業向けセキュリティ機能「Windows Defender ATP」について。 第26回 エンドポイントセキュリティは「7つの階層」に分けて考えよう

第26回 エンドポイントセキュリティは「7つの階層」に分けて考えよう

働き方改革などのトレンドによって、エンドポイントセキュリティの重要性が高まっています。今回はエンドポイントセキュリティを「7つの階層」に分け、Windows 10が備えるセキュリティ機能をまとめてみようと思います。

Copyright © ITmedia, Inc. All Rights Reserved.

アイティメディアからのお知らせ

人気記事ランキング

- 富士通とNECの業績見通しから探る「2026年度国内IT需要の行方」

- ChatGPTがシェア4割を切る 急伸するClaude、安定のGemini――生成AI三極化の兆し

- M365 Copilotの定着に万全なサポートは逆効果? 社内利用率95%の企業が実践する5つの鉄則

- Microsoft、Copilotのアップデートを発表 ExcelでPlanモードやPython連携が可能に

- クレカを止めても被害は止まらない――アカウント侵害の「第二幕」から得た教訓

- Androidにリモートコード実行リスク Googleが5月更新を公開

- 「Windows+R」は絶対に押さないで! 新入社員に贈るセキュリティの新常識5選

- ランサムウェアから復旧できない「7割の企業」で何が起きている?

- 「AIを使えば全員同じになる」 羽生善治九段が語るAI時代の差別化と意思決定

- 情シスがいきいきと働くためにやるべきこととは? リアルな「お悩み」に回答