「APT1のソースコード、再利用」の謎 韓国狙いの攻撃を解析したMcAfeeの見解は:MPOWER 2018

McAfeeは、2006年から2010年にかけてAPT1が用いていたマルウェアのソースコードが、2018年5月に韓国などをターゲットにした攻撃キャンペーンに再利用されていたとするレポートを発表した。

McAfeeは2018年10月17日、年次カンファレンス「MPOWER 2018」において、2018年5月末から8月にかけ、韓国とアメリカ・カナダをターゲットにして展開された攻撃キャンペーンに関する調査レポートを公表した。

同社のAdvanced Threat Researchの調査によると、一連の攻撃で用いられたマルウェアの一部は、2006年から2010年にかけて活動していた「APT1」(別名:Comment Crew)が用いたマルウェア「Seasalt」のソースコードを「再利用」しており、国家組織を背景に持つ2つの攻撃主体の間で「コード共有に関する合意がなされている可能性を示すものだ」と、McAfeeのチーフサイエンティスト兼フェローのラージ・サマニ氏は説明した。

サイバー犯罪者がアンダーグラウンドで流通している攻撃ツールやインフラを共有したり、使い回したりするケースはこれまでにも報告されていたが、特定のターゲット、特定の環境を狙って執拗に攻撃を続けるAPTにおいて、攻撃ツールが異なるグループ間で共有されることは珍しい。

APT1は、2006年から2010年にかけて、主に米国企業をターゲットに活動していた攻撃グループの総称で、141社以上がその被害に遭ったとされる。この攻撃キャンペーンについて報じたMandiantのレポートをきっかけに、国家主体をバックに持つ攻撃グループによる高度で継続的な攻撃――「APT」(Advanced Persistent Threat)という言葉が知られるようになり、一般化していった。

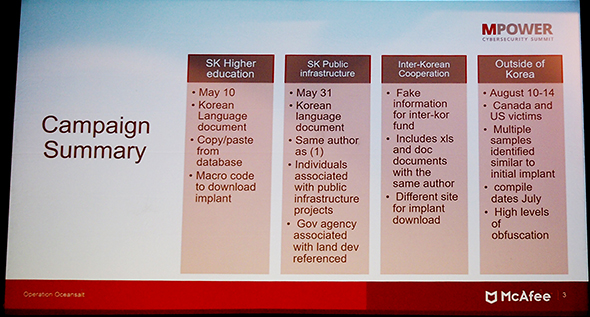

McAfeeが「Operation Oceansalt」と名付けたこのキャンペーンでは、少なくとも5回に分けて攻撃が実施された。1度目と2度目は韓国の高等教育機関や公共インフラプロジェクトが、3度目は韓国をベースにする国際協力基金がターゲットとなり、4度目と5度目の攻撃は米国やカナダでも報告された。日本への攻撃は確認されていない。

いずれも主なターゲットは韓国語の話者で、韓国語で書かれた公共インフラに関する調査結果などに見せかけたMicrosoft ExcelやWord文書が添付されたスピアフィッシングメールが最初のトリガーとなっている。

もしこのファイルを開いてしまうと、韓国内にあった改ざんされたWebサイトからマルウェア本体がダウンロードされる。このマルウェアは外部のC2サーバと通信を行い、バックドアを作って継続的に活動し、リバースシェル経由で情報を盗み取る。こうした一連のプロセスは過去のAPTと同様であり、「ターゲットとなる人物や環境を入念に調査した上で攻撃が行われている」とサマニ氏は述べた。

McAfeeがOperation Oceansaltで用いられたバイナリを解析したところ、中国人民解放軍の支援を受けたハッカーグループ、APT1が2010年に利用していたSeasaltと同じ文字列が見つかった他、コマンドハンドラやインデックステーブルにも共通点があった。さらに、リバースシェルを作成するコードも、SeasaltをはじめAPT1が使うものと同じであり、ソースコードの共有なしにこれほど多くの共通点を持つプログラムを開発するのは困難だという。

「その上で、より新しい暗号技術を用いていたり、巧妙な難読化テクニックを用いていたり、またコンパイル時の環境変数も変更するなど、Seasaltよりもさらに進化していた」(サマニ氏)

McAfeeによるとSeasaltとOceansaltには多くの共通点がある一方で、Seasaltのソースコードが公に流通した形跡も、アンダーグラウンドで売買された形跡も見つからない。ここから幾つかの可能性が考えられるという。

1つは、「Operation Oceansaltの攻撃主体は、APT1のソースコードや開発環境へのフルアクセスを得ていると思われる」(サマニ氏)というもの。つまり2つの攻撃主体間で攻撃コードが共有され、再利用されている可能性だ。もう1つは、Operation Oceansaltのメンバーが個人的にOceansaltへのアクセス権限を得た可能性。そして「あくまで推測」としながらも、コードを再利用することで他者に罪を着せる、つまり今回の場合は中国と北朝鮮による攻撃に見せかける第三者の「偽旗作戦」の可能性も考えられるという。

Operation Oceansaltの狙いは金銭目的、スパイ目的などが考えられるが、真の目的はまだ不明であり、McAfeeは引き続き調査を続けるとしている。

関連記事

- 「常に変化する脅威をどう特定するか」がカギに McAfee CEOがクラウド時代のセキュリティ対策に言及

McAfeeは2018年10月17日、18日にかけて年次カンファレンス「MPOWER 2018」を開催。企業のクラウドシフトを背景に、2018年夏に発表したクラウドベースのポートフォリオ「MVISION」の強化を発表した。  ソフトバンク・テクノロジーの情報漏えい、失意に沈む会議室の空気を変えた「一言」

ソフトバンク・テクノロジーの情報漏えい、失意に沈む会議室の空気を変えた「一言」

「インシデントが発生したら、社会貢献と考えて正しく情報公開を行うべき」と提案するソフトバンク・テクノロジーの辻氏。「MPOWER:Tokyo」で行った講演では、ソフトバンク・テクノロジーで実際に起きたインシデントと、その対応を紹介した。 「社長がセキュリティを理解しない会社など、辞めた方がいい」 セキュリティジャーナリストが吠えた

「社長がセキュリティを理解しない会社など、辞めた方がいい」 セキュリティジャーナリストが吠えた

米McAfeeの年次イベント「MPOWER: Cybersecurity Summit」。2日目の基調講演では、セキュリティブログ「Krebs on Security」を運営するITセキュリティジャーナリスト、ブライアン・クレブス氏が講演した。そこで語られた赤裸々な提言とは……? 今、エバンジェリストが振り返る 「WannaCryは、そこまで騒ぐべき事件ではなかった」

今、エバンジェリストが振り返る 「WannaCryは、そこまで騒ぐべき事件ではなかった」

セキュリティのセミナーというと、最新技術を使った防御手法を解説することが多いが、マカフィー主催の「MPOWER:Tokyo」で、ソフトバンク・テクノロジーの辻氏が講演した内容は、自らの目で見てきた事実を軸にした“エモーショナル”なものだった。その講演と辻氏の「思い」を前後編でお届けする。

関連リンク

Copyright © ITmedia, Inc. All Rights Reserved.

アイティメディアからのお知らせ

人気記事ランキング

- VS Code拡張機能4件に重大な脆弱性 累計ダウンロード数は1.2億

- Chromiumにゼロデイ脆弱性 悪用コードが流通済みのため急ぎ対処を

- 富士通、開発の全工程をAIで自動化し「生産性100倍」 自社LLMのTakaneを活用

- 悪いのは本当にVPN? 日本医科大武蔵小杉病院のランサムウェア事件をダークWebから解明

- 関西電力が「AIファースト企業」化に本気 脱JTCを図る背景と全従業員“AI武装化”の全貌

- SMBC日興証券が「パスキー」で口座乗っ取り対策 約5カ月で実現したのはなぜ?

- ドローンいらず? 飛行動画作成できる「Google Earth Studio」登場

- 「英数・記号の混在」はもう古い NISTがパスワードポリシーの要件を刷新

- アサヒGHDがランサムウェア被害の調査報告書を公開 152万の個人情報が漏えいの恐れ

- そのセキュリティ業務、自前と外注のどちらが正解? 勘に頼らない判断のこつ

McAfeeのチーフサイエンティスト兼フェロー ラージ・サマニ氏

McAfeeのチーフサイエンティスト兼フェロー ラージ・サマニ氏