200人が参加した“絶対に負けられない戦い” みずほFGの社内セキュリティコンテスト「MC3」の舞台裏:ITmedia エンタープライズ セキュリティセミナーレポート(2/3 ページ)

みずほ内外からのべ200人が参加、スキルアップと人材把握を実現

その後、宮内氏はMC3実施に向けてワーキンググループを立ち上げ、シナリオ開発チーム・環境構築チーム・演習運営チームといった体制でプロジェクトを始めた。

「攻撃シナリオは、標的型メールをきっかけとしたイントラへの不正侵入と機密情報の窃取です。参加者の学習効果を高めるため、典型的な手口を使うこと、攻撃の痕跡を極力消さずに残すことに努めました」(宮内氏)

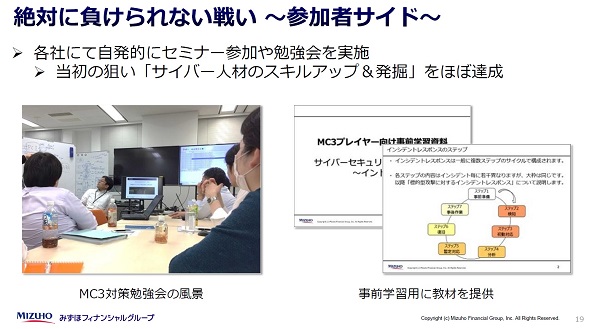

企画当初は、まずコンテストを知ってもらうことを重視し、スモールスタートにする予定だったが、各社の経営陣やマネジメント層から「参加して必ず勝ってこい」といった周知や激励があり、取り組みは急速に熱を帯びていった。

「参加を決めた各社が自発的に勉強会を実施したり、調査手法を研究したりする中、“絶対に負けられない戦い”の様相を呈してきました。中には、攻撃の内容を聞き出そうと私自身にソーシャルハッキングを仕掛けるケースまでありました(笑)。社内人材のスキルアップや発掘という当初の目的は既にこの時点で達成していたように思います」(宮内氏)

コンテストが行われたのは2018年3月22日。みずほ内外からのべ200人が参加し、主会場ではコンテストを、副会場ではサイバーセキュリティの啓蒙活動として、講演や主会場の実況中継を実施した。5チームが参加し、技術点(速さ、正確性)と報告点(一報、続報、最終報告の適切性)を評価した。

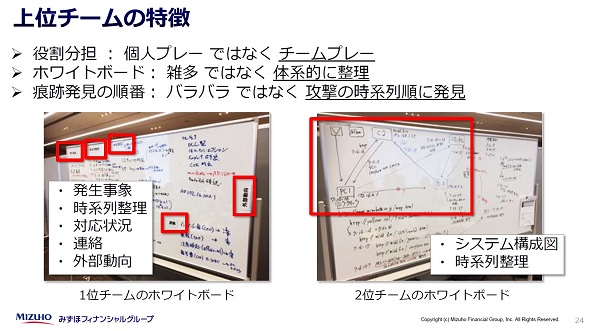

「上位に入ったチームは、個人プレーでなくチームプレーを重視し、ホワイトボードも雑多でなく体系的に整理していたように思います。攻撃の痕跡を発見する順番もバラバラでなく攻撃の時系列順に見つけていましたね。痕跡の発見数は上位チーム内で大差はありませんでしたが、全体像の把握を重視したチーム、役割分担が的確だったチームが上位に入りました」(宮内氏)

参加者からは「実際の環境に近い状況での解析作業の経験ができたことは有益だった」「限られた時間内で調査、判断、対処することを学ぶ良い機会になった」といったコメントが得られた。コンテストに対して有益と答えた参加者の割合は97%に達し、参加者全員が次回以降も何らかの形で参加を希望したという。その後、グループ横断のサイバーコミュニティー「MC3+」を発足させ、月次勉強会やCTF参加といった活動に結び付けている。

宮内氏は最後に「『まずはやってみる』を実践することで、多くのモノを得られました。『共創』の精神を持って、安全安心なサイバー空間を作っていきたい。他社とのコラボレーションも、積極的に取り組んでいきたいと考えています」と話し、講演を締めくくった。

Copyright © ITmedia, Inc. All Rights Reserved.

アイティメディアからのお知らせ

人気記事ランキング

- NEC社長が説く AI時代と新たな安全保障環境の到来で「ITサービスはこう変わる」

- Googleが警告する「BlackFile」によるMFA突破と組織的恐荒 従業員を「偽サイト」へ誘導する音声詐欺の全貌

- まずは「重要資産の棚卸し」を NISTが示す「個人事業主」レベルの防衛ライン

- Anthropic、中小企業用AI業務支援「Claude for Small Business」発表 15種のAIエージェントが作業を肩代わり

- SAPが「自律型エンタープライズ戦略」を始動 AIエージェントが業務を自動実行する時代へ

- 中小企業の約65%が「情シス不在」 デジタル化でも残る課題との関連は?

- Microsoft、Exchange Serverの重要脆弱性を公表 CISAが悪用を確認

- アクセンチュアがAnthropicとの協業を国内本格化 Claudeを活用した4つの支援領域とは

- AIエージェントなどを活用している企業の8割が「人減らし」 費用対効果に明暗の理由は?

- 「Windows+R」は絶対に押さないで! 新入社員に贈るセキュリティの新常識5選