FortiOS‚ةCVSS v3ƒXƒRƒA9.3‚جگئژمگ«پ@ٹù‚ةˆ«—p‚ًٹm”Fچد‚ف‚ج‚½‚ك‹}‚¬‘خڈˆ‚ً

Fortinet‚حFortiOS‚جSSL-VPN‹@”\‚ةƒqپ[ƒvƒxپ[ƒX‚جƒoƒbƒtƒ@ƒIپ[ƒoپ[ƒtƒچپ[‚جگئژمگ«‚ھ‘¶چف‚·‚é‚ئ“`‚¦‚½پBٹY“–گ»•i‚ًژg—p‚µ‚ؤ‚¢‚éڈêچ‡پA’¼‚؟‚ةƒAƒbƒvƒfپ[ƒg‚ً“K—p‚µ‚ؤ‚ظ‚µ‚¢پB

‚±‚ج‹Lژ–‚ح‰ïˆُŒہ’è‚إ‚·پB‰ïˆُ“oک^‚·‚é‚ئ‘S‚ؤ‚²——‚¢‚½‚¾‚¯‚ـ‚·پB

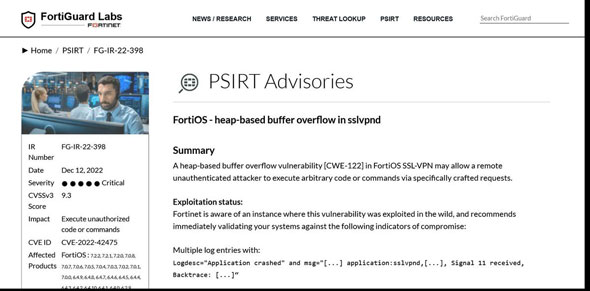

پ@Fortinet‚ح2022”N12Œژ12“ْپiŒ»’nژٹشپjپA“¯ژذ‚جƒZƒLƒ…ƒٹƒeƒBƒAƒhƒoƒCƒUƒٹ‚إپuFortiOSپv‚جSSL-VPN‹@”\‚ةƒqپ[ƒvƒxپ[ƒX‚جƒoƒbƒtƒ@ƒIپ[ƒoپ[ƒtƒچپ[‚جگئژمپi‚؛‚¢‚¶‚ل‚پjگ«پiCVE-2022-42475پj‚ھ‘¶چف‚·‚é‚ئ“`‚¦‚½پB“¯گئژمگ«‚ًˆ«—p‚³‚ê‚é‚ئپA‰“ٹu‚©‚çƒTƒCƒoپ[چUŒ‚ژز‚ة‚و‚ء‚ؤ”Cˆس‚جƒRپ[ƒh‚âƒRƒ}ƒ“ƒh‚ًژہچs‚³‚ê‚éٹ댯گ«‚ھ‚ ‚éپB

پ@Fortinet‚حٹù‚ةپACVE-2022-42475‚ًˆ«—p‚µ‚½ƒTƒCƒoپ[چUŒ‚‚ًٹm”F‚µ‚ؤ‚¢‚éپBFortiOS‚جƒ†پ[ƒUپ[‚حپAگv‘¬‚ةƒAƒbƒvƒfپ[ƒg‚ً“K—p‚µ‚ؤ‚ظ‚µ‚¢پB

Fortinet‚حپuFortiOSپv‚ةƒqپ[ƒvƒxپ[ƒX‚جƒoƒbƒtƒ@ƒIپ[ƒoپ[ƒtƒچپ[‚جگئژمگ«‚ھ‘¶چف‚·‚é‚ئ“`‚¦‚½پiڈo“TپFFortinet‚جƒZƒLƒ…ƒٹƒeƒBƒAƒhƒoƒCƒUƒٹپj

Fortinet‚حپuFortiOSپv‚ةƒqپ[ƒvƒxپ[ƒX‚جƒoƒbƒtƒ@ƒIپ[ƒoپ[ƒtƒچپ[‚جگئژمگ«‚ھ‘¶چف‚·‚é‚ئ“`‚¦‚½پiڈo“TپFFortinet‚جƒZƒLƒ…ƒٹƒeƒBƒAƒhƒoƒCƒUƒٹپjCVSS v3ƒXƒRƒA’l‚ح9.3پ@Fortinet‚ھ‰ًگà‚·‚éپgگNٹQ‚ج’›Œَپh

پ@Fortinet‚حپACVE-2022-42475‚ة‚آ‚¢‚ؤگ[چڈ“xپu‹ظ‹}پvپiCriticalپjپACVSS v3ƒXƒRƒA’l‚ً9.3‚ئ•]‰؟‚µ‚ؤ‚¢‚éپB“¯ژذ‚حƒZƒLƒ…ƒٹƒeƒBƒAƒhƒoƒCƒUƒٹ‚ج’†‚إپACVE-2022-42475‚ھژہچغ‚ةˆ«—p‚³‚ꂽƒPپ[ƒX‚ً‰ًگà‚µ‚ؤ‚¢‚éپBˆب‰؛‚جگNٹQ‚ج’›Œَ‚ھ‘ک‚ء‚½ڈêچ‡پAƒVƒXƒeƒ€‚ً‚·‚®‚ةŒںڈط‚·‚邱‚ئ‚ًگ„ڈ§‚µ‚ؤ‚¢‚éپB

پ@پyƒچƒOƒGƒ“ƒgƒٹپz

- Logdesc="Application crashed" and msg="[...] application:sslvpnd,[...], Signal 11 received, Backtrace: [...]پg

پ@پyƒtƒ@ƒCƒ‹پz

- /data/lib/libips.bak

- /data/lib/libgif.so

- /data/lib/libiptcp.so

- /data/lib/libipudp.so

- /data/lib/libjepg.so

- /var/.sslvpnconfigbk

- /data/etc/wxd.conf

- /flash

پ@پyگع‘±گوIPƒAƒhƒŒƒXپz

- 188.34.130.40:444

- 103.131.189.143:30080,30081,30443,20443

- 192.36.119.61:8443,444

- 172.247.168.153:8033

پ@گئژمگ«‚ج‰e‹؟‚ًژَ‚¯‚éƒoپ[ƒWƒ‡ƒ“‚حˆب‰؛‚ج’ت‚肾پB

- fortios 7.2.0‚©‚ç7.2.2‚ـ‚إ‚جƒoپ[ƒWƒ‡ƒ“

- fortios 7.0.0‚©‚ç7.0.8‚ـ‚إ‚جƒoپ[ƒWƒ‡ƒ“

- fortios 6.4.0‚©‚ç6.4.10‚ـ‚إ‚جƒoپ[ƒWƒ‡ƒ“

- fortios 6.2.0‚©‚ç6.2.11‚ـ‚إ‚جƒoپ[ƒWƒ‡ƒ“

- fortios-6k7k 7.0.0‚©‚ç7.0.7‚ـ‚إ‚جƒoپ[ƒWƒ‡ƒ“

- fortios-6k7k 6.4.0‚©‚ç6.4.9‚ـ‚إ‚جƒoپ[ƒWƒ‡ƒ“

- fortios-6k7k 6.2.0‚©‚ç6.2.11‚ـ‚إ‚جƒoپ[ƒWƒ‡ƒ“

- fortios-6k7k 6.0.0‚©‚ç6.0.14‚ـ‚إ‚جƒoپ[ƒWƒ‡ƒ“

پ@–â‘è‚ھڈCگ³‚³‚ꂽƒoپ[ƒWƒ‡ƒ“‚حˆب‰؛‚ج’ت‚肾پB

- FortiOS 7.2.3‚¨‚و‚ر‚±‚ê‚و‚èŒم‚جƒoپ[ƒWƒ‡ƒ“

- FortiOS 7.0.9‚¨‚و‚ر‚±‚ê‚و‚èŒم‚جƒoپ[ƒWƒ‡ƒ“

- FortiOS 6.4.11‚¨‚و‚ر‚±‚ê‚و‚èŒم‚جƒoپ[ƒWƒ‡ƒ“

- FortiOS 6.2.12‚¨‚و‚ر‚±‚ê‚و‚èŒم‚جƒoپ[ƒWƒ‡ƒ“

- FortiOS-6K7K 7.0.8‚¨‚و‚ر‚±‚ê‚و‚èŒم‚جƒoپ[ƒWƒ‡ƒ“

- FortiOS-6K7K 6.4.10‚¨‚و‚ر‚±‚ê‚و‚èŒم‚جƒoپ[ƒWƒ‡ƒ“

- FortiOS-6K7K 6.2.12‚¨‚و‚ر‚±‚ê‚و‚èŒم‚جƒoپ[ƒWƒ‡ƒ“

- FortiOS-6K7K 6.0.15‚¨‚و‚ر‚±‚ê‚و‚èŒم‚جƒoپ[ƒWƒ‡ƒ“

پ@–{گئژمگ«‚ة‚آ‚¢‚ؤ‚ح•ؤچ‘“yˆہ‘S•غڈلڈبƒTƒCƒoپ[ƒZƒLƒ…ƒٹƒeƒBپEƒCƒ“ƒtƒ‰ƒXƒgƒ‰ƒNƒ`ƒƒƒZƒLƒ…ƒٹƒeƒB’،پiCISAپj‚àپuFortinet Releases Security Updates for FortiOS | CISAپv‚إ’چˆس‚ًٹ«‹N‚µ‚ؤ‚¢‚éپBFortiOSƒ†پ[ƒUپ[‚حگv‘¬‚ة‘خڈˆ‚·‚邱‚ئ‚ھ‹پ‚ك‚ç‚ê‚éپB

ٹضکA‹Lژ–

’†ڈ¬ٹé‹ئ—¬ƒTƒvƒ‰ƒCƒ`ƒFپ[ƒ“ƒZƒLƒ…ƒٹƒeƒB‚حپgƒAƒbƒvƒfپ[ƒgپh‚ئپgگف’è•دچXپh‚©‚çژn‚ك‚و

’†ڈ¬ٹé‹ئ—¬ƒTƒvƒ‰ƒCƒ`ƒFپ[ƒ“ƒZƒLƒ…ƒٹƒeƒB‚حپgƒAƒbƒvƒfپ[ƒgپh‚ئپgگف’è•دچXپh‚©‚çژn‚ك‚و

ƒTƒvƒ‰ƒCƒ`ƒFپ[ƒ“چUŒ‚‚ھکb‘è‚ة‹“‚ھ‚éچًچ،پAڈ¬‚³‚ب‘gگD‚ئ‚ء‚ؤ‚àƒZƒLƒ…ƒٹƒeƒB‘خچô‚ح–³‰ڈ‚إ‚ح‚ ‚è‚ـ‚¹‚ٌپB‚µ‚©‚µ‰½‚©‚çژn‚ك‚ê‚خ‚¢‚¢‚ج‚©•ھ‚©‚ç‚ب‚¢پA‚»‚¤‚¢‚ء‚½ٹé‹ئ‚ةŒü‚¯‚½2‚آ‚ج‘خچô‚ً‚¨‚·‚·‚ك‚µ‚ـ‚·پB Fortinetگ»•i‚جگئژمگ«‚©‚çچl‚¦‚éپ@ƒZƒLƒ…ƒٹƒeƒB‘خچô‚حپuNƒfƒCپv‚ة–ع‚ًŒü‚¯‚و

Fortinetگ»•i‚جگئژمگ«‚©‚çچl‚¦‚éپ@ƒZƒLƒ…ƒٹƒeƒB‘خچô‚حپuNƒfƒCپv‚ة–ع‚ًŒü‚¯‚و

Fortinet‚ج•،گ”گ»•i‚ة‚¨‚¯‚éٹا—‰و–ت‚جگئژمگ«پiCVE-2022-40684پj‚ھکb‘è‚ًڈW‚ك‚ؤ‚¢‚ـ‚·پBٹù‚ةƒTƒCƒoپ[چUŒ‚‚ة‚آ‚¢‚ؤ‚جPoC‚àŒِٹJ‚³‚ê‚ؤ‚¢‚邽‚كپA‹i‹ظ‚ج‘خچô‚ھ‹پ‚ك‚ç‚ê‚ؤ‚¢‚ـ‚·پBٹé‹ئ‚ھچ،‚·‚®‚إ‚«‚邱‚ئ‚ئ‚ح‰½‚إ‚µ‚ه‚¤‚©پB Fortinetگ»•i‚ةCVSS v3ƒXƒRƒA9.6‚جگئژمگ«پ@’¼‚؟‚ةƒpƒbƒ`‚ج“K—p‚ً

Fortinetگ»•i‚ةCVSS v3ƒXƒRƒA9.6‚جگئژمگ«پ@’¼‚؟‚ةƒpƒbƒ`‚ج“K—p‚ً

Fortinet‚ح•،گ”گ»•i‚ةگ[چڈ“xپu‹ظ‹}پvپiCriticalپj‚جگئژمگ«‚ھ‘¶چف‚·‚é‚ئ”•\‚µ‚½پBٹY“–گ»•i‚ًژg—p‚µ‚ؤ‚¢‚éڈêچ‡پA’¼‚؟‚ة“à—e‚ًٹm”F‚·‚é‚ئ‚ئ‚à‚ةƒAƒbƒvƒfپ[ƒg‚¨‚و‚ر‰ٌ”ًچô‚ً“K—p‚µ‚ؤ‚ظ‚µ‚¢پB ‹؛ˆذƒnƒ“ƒeƒBƒ“ƒO‚جƒvƒچ‚ھŒê‚éپA6‚آ‚جپgژc”O‚بپhƒZƒLƒ…ƒٹƒeƒBژ–—ل

‹؛ˆذƒnƒ“ƒeƒBƒ“ƒO‚جƒvƒچ‚ھŒê‚éپA6‚آ‚جپgژc”O‚بپhƒZƒLƒ…ƒٹƒeƒBژ–—ل

2022”N10Œژ27پ`28“ْ‚ةCODE BLUE 2022‚ھٹJچأ‚³‚ꂽپB–{چe‚حپAIBM X-Force‚جƒjپ[ƒ‹پEƒڈƒCƒ‰پ[ژپ‚ة‚و‚éٹî’²چu‰‰‚ج—lژq‚ًƒŒƒ|پ[ƒg‚·‚éپB“¯ژپ‚جچu‰‰‚©‚ç‚ح6‚آ‚جژc”O‚بƒZƒLƒ…ƒٹƒeƒBژ–—ل‚ئگ„ڈ§‚³‚ê‚é7‚آ‚ج‘خچô‚ھ–¾‚ç‚©‚ة‚ب‚ء‚½پB

ٹضکAƒٹƒ“ƒN

Copyright © ITmedia, Inc. All Rights Reserved.

ƒAƒCƒeƒBƒپƒfƒBƒA‚©‚ç‚ج‚¨’m‚点

گl‹C‹Lژ–ƒ‰ƒ“ƒLƒ“ƒO

- پu‰ïکb‚ھƒXƒ}ƒz‚ة“گ’®‚³‚ê‚ؤ‚¢‚éپv‚جگ^‘ٹپ@ƒXƒ}ƒzƒZƒLƒ…ƒٹƒeƒB‚إژç‚é‚ׂ«ƒ‹پ[ƒ‹‚ئ‚حپH

- ƒZƒLƒ…ƒٹƒeƒB‘خچô‚ح‚à‚¤پuƒRƒXƒgپv‚إ‚ح‚ب‚¢پ@Œo‰c‘w‚جˆسژ¯‚ً•د‚¦‚½”wŒi‚ئ‚ح

- ’m‚ç‚ب‚¢”شچ†‚©‚ç‚ج’…گMپAڈo‚é‘O‚ةŒ©”²‚پ@کb‘è‚جŒxژ@’،گ„ڈ§ƒAƒvƒٹ‚ًژژ‚µ‚ؤ‚ف‚½

- ƒ}ƒNƒچ‚ًژg‚ي‚¸‚ةExcel‚ًژ©“®‰»پ@ƒ[ƒچ‚©‚ç•ھ‚©‚éپuƒpƒڈپ[ƒsƒ{ƒbƒgپv’´“ü–ه

- ƒRƒ“ƒTƒ‹‚ج•iژ؟پA‚ب‚؛پuƒoƒ‰‚آ‚پv‚ج‚©پHپ@ƒKپ[ƒgƒiپ[‚ھ”wŒi‚ً‰ًگà

- Gartner‚ھ•ھ—ق‚µ‚½پu2026پ`2027”N‚ج‹؛ˆذƒ}ƒbƒvپvپ@پ@CISO‚ھژو‚é‚ׂ«–hŒنچô‚حپH

- GoogleƒZƒLƒ…ƒٹƒeƒBگس”Cژز‚ھŒê‚éپuƒTƒCƒoپ[‹؛ˆذ‚ج–¢—ˆپvپ@ٹ®‘Sژ©—¥Œ^AIƒGپ[ƒWƒFƒ“ƒg‚ة‚و‚éچUŒ‚‚ھŒ»ژہ–،

- ChatGPTپAGeminiپAClaudeپ@پgچإ‹AIپh‚ح‚ا‚êپHپ@ NVIDIA“ٹژ‘‚إ”نٹrپy“®‰و‚ ‚èپz

- ‘هچمƒKƒX‚ھ“ْ–{IBMپAƒIپ[ƒWƒX‘چŒ¤‚ئƒpپ[ƒgƒiپ[ƒVƒbƒv’÷Œ‹پ@AI‚ًژ²‚ئ‚µ‚½ƒVƒXƒeƒ€•دٹv‚ئ‚ح

- ƒپƒ‹ƒJƒٹپuCTO‚ھCHRO‚ًŒ“–±پv‚ھژ¦‚·‚à‚جپ@AIژ‘م‚ج‘gگDگفŒv‚ئپgŒ`‚¾‚¯‚ج–ح•يپh‚ةگِ‚قƒٹƒXƒN