悩めるCISOやCSIRT、セキュリティ担当者を助ける“教科書”とは?:半径300メートルのIT

最近、CISOやCSIRT担当者、現場のセキュリティ担当者のための資料やドキュメントが充実してきたように感じます。今回はその中でも「セキュリティ対応組織の教科書」について紹介しましょう。手探りでセキュリティを進めている担当者は必見です。

この記事は会員限定です。会員登録すると全てご覧いただけます。

「セキュリティ対応組織の教科書」第3版が2023年2月13日に公開されました。本書は日本ネットワークセキュリティ協会(JNSA)と日本セキュリティオペレーション事業者協議会(ISOG-J)によるドキュメントで、SOCやCSIRTなどのセキュリティ対応組織における構築や運用のフレームワークを解説したものです。

同ドキュメントの内容は、2021年に国際標準のフレームワーク「X.1060」(Framework for the creation and operation of a cyber defence centre)として勧告されました。その後、情報通信技術委員会(TTC)がこの日本語版である「JT-X1060」(サイバーディフェンスセンターを構築・運用するためのフレームワーク)を国内標準フレームワークとして公開しています。

第3版では経営者やマネジャー、現場のセキュリティ担当者がそれぞれ気付きを得られるドキュメントとなるよう、最新の状況を踏まえてアップデートされました。今回は本ドキュメントを筆者が“なるほど”と感じた点をまとめようと思います。

続々登場するCISOのための教本

最近、経営層やCISO(最高情報セキュリティ責任者)に向けて作られたドキュメントが日本でも充実してきました。今回のドキュメントだけでなく、以前に本コラムで紹介した「CISOのための情報セキュリティ戦略」や、経済産業省からは「サイバーセキュリティ経営ガイドライン」が、JNSAからは「CISOハンドブック」や、同書作成に携わった中心メンバーが記した「CISOハンドブック――業務執行のための情報セキュリティ実践ガイド」および「CISOのための情報セキュリティ戦略」などが公開されています。

セキュリティ対応組織の教科書でも、上記で挙げたJNSAの「CISOハンドブック」などCISO必読の書は関連資料として何度もポイントされています。特に「CISOのための情報セキュリティ戦略」は非常に実践的なフレームワークを基に解説しているので、経営者を説得する資料として有用かと思います。

さて、セキュリティ対応組織の教科書に話を戻すと、これを読んでいて個人的に“なるほど”と思ったのは、セキュリティ対応組織が戦略マネジメントを作成し、運用、対応のサイクルを回す際“どこまで自分たちの組織でできるか”という問題に言及した箇所です。

フォレンジック分析やインシデント報告受け付け、資産棚卸やセキュリティアーキテクチャの実装などセキュリティ対応組織がやるべき「サービス」は多岐にわたります。これら全てが組織に必要というわけではありませんが、必要なものについては“プロに任せるか”または“自社でまかなうか”、“自社でやるとしたらSOCやCSIRTがどの部分を受け持つか”といった体制を考える必要があります。

セキュリティ対応組織の教科書によると、この対応については「ミニマムインソース」「ハイブリッド」「ミニマムアウトソース」「フルインソース」に分けて考えることが重要とのことです。これまでの考え方だと、どうしても“プロか自社か”という極端な選択になりがちですが、クラウドとオンプレミスが複合し、複数のベンダーのソリューションが組み合わされてサポートが分断している現状を鑑みると、この分類は納得がいきます。その上で本ドキュメントでは下記のような記述があります。

念のため断っておくが、「フルインソース」を絶対的な目標とする必要はない。自組織のスキルやリソースを鑑み、全体方針に従って必要な各カテゴリー・サービスが満たされ実行サイクルが回るのであれば、アウトソース比率が大きくても何ら問題は無い。むしろ無理にインソース比率を高めてしまって実態が伴わないことの方が問題となる。

(セキュリティ対応組織の教科書 33ページ「6.3. セキュリティ対応の組織パターン」注釈より)

その他、本ドキュメントは「サプライチェーンセキュリティ」を考える上で“共通言語”として非常に役に立ちます。もはやセキュリティは一企業に閉じたものではなく、取引先や子会社、海外支店を含めたサプライチェーン全体で考える必要がありますが、これを実現するのは一筋縄ではいきません。本ドキュメントは、これを実行するCISOやセキュリティ対応組織に向けて、ドキュメントの“使い方”を解説しています。

サプライチェーンや取引関係のように、複数の組織に存在するセキュリティ組織が連携するケースも存在する。この場合はそもそも組織や企業が別であるため、それぞれのセキュリティのポリシーや考え方が異なる。その場合ではX.1060/JT-X1060を共通の言語として利用することができる。全体のセキュリティを向上させるために、お互いにどのサービスを実施している必要があるかなど検討することができる。もし、関連する組織や企業で同じサービスを共通的に実施する必要があるならば、共同のセキュリティ組織を作ることも考えることができる。情報を共有して共同で活用することや、監視運用を同じアウトソース先にして全体を一括で監視運用するというような踏み込んだ体制の作り方もできる。

(セキュリティ対応組織の教科書 39p「6.5.2. X.1060/JT-X1060 で割り当てる基本パターン例より)

本ドキュメントのように一般に公開された資料を基にすれば、企業の枠を飛び越え、セキュリティに対する考え方や認識をそろえられるかもしれません。ぜひまずは本ドキュメントを読んで、自社や取引先に展開できるポイントがあるかどうかを確かめてみてください。

CISO向けセキュリティ資料が充実してきた

SOCやCSIRT、CISOのための資料が充実し始めているのは非常にありがたいことだと思います。これらのほとんどが無料で公開されていたり、書籍として購入したりできるのは、CISOにとってもよい時代です。

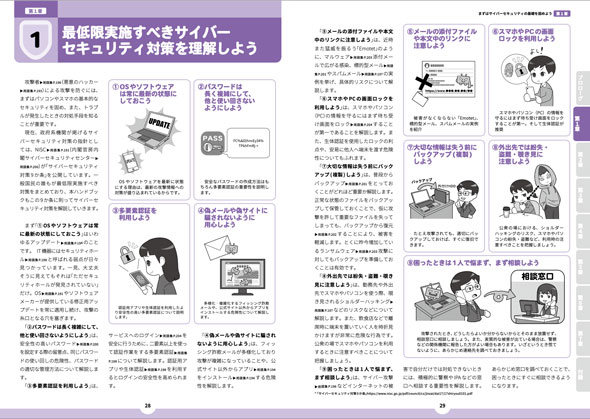

その他、コンシューマーでもある“従業員”にもよい資料がそろっています。2023年1月末には「インターネットの安全・安心ハンドブック」のバージョン5.0も公開されました。これも非常によいドキュメントです。

これらの資料を、インターネットにつながる全ての人が読んでいれば、世界は大きく変わるはずです。残念ながらセキュリティに完璧はないので、少しでもそれに近づけるよう、まずは皆さんの周囲にお薦めしてあげてください。特に、あなたの会社の経営層に近い人にご紹介いただけると、あなたの組織のセキュリティレベルも格段に高まるはずです。

関連記事

セキュリティ事故発生時の“正しい記者会見のやり方”って? CISOの強い味方が登場

セキュリティ事故発生時の“正しい記者会見のやり方”って? CISOの強い味方が登場

自社のセキュリティ戦略をどう進めるべきかに悩むCISOや経営者の強い味方となる書籍が発売されました。その名も「CISOのための情報セキュリティ戦略――危機から逆算して攻略せよ」です。本書の“何がすごいのか”を紹介していきましょう。 サイバー攻撃に掛かる費用を知っていますか? 経営者が今読むべきセキュリティ資料

サイバー攻撃に掛かる費用を知っていますか? 経営者が今読むべきセキュリティ資料

またしても大手企業がサイバー攻撃の被害に遭いました。マルウェアやランサムウェア対策はシステム部門だけの課題ではなく、今や全社的に取り組むべき深刻な経営リスクと言えます。今回は経営者が読むべきセキュリティ資料をまとめました。 景気後退がセキュリティ部門に与える影響は? (ISC)2が調査レポートを公開

景気後退がセキュリティ部門に与える影響は? (ISC)2が調査レポートを公開

(ISC)2は「景気後退期におけるサイバーセキュリティ業界への影響」に関する調査レポートを公開した。同調査から、レイオフの影響を受けやすい部門や優先的に採用・再雇用する部門が明らかになった。 中小企業を強力に後押し IPA提供のサイバーセキュリティ対策ツール・制度とは?

中小企業を強力に後押し IPA提供のサイバーセキュリティ対策ツール・制度とは?

昨今のサプライチェーン攻撃の流行によって、中小企業にとってランサムウェアなどへのサイバーセキュリティ対策が急務になっている。だが予算やリソースの兼ね合いから対処が困難な中小企業も多いはずだ。こうした企業を支援するためにIPAがさまざまな資料や制度を提供しているのを知っているだろうか。

関連リンク

Copyright © ITmedia, Inc. All Rights Reserved.

アイティメディアからのお知らせ

人気記事ランキング

- 「会話がスマホに盗聴されている」の真相 スマホセキュリティで守るべきルールとは?

- セキュリティ対策はもう「コスト」ではない 経営層の意識を変えた背景とは

- 知らない番号からの着信、出る前に見抜く 話題の警察庁推奨アプリを試してみた

- マクロを使わずにExcelを自動化 ゼロから分かる「パワーピボット」超入門

- Gartnerが分類した「2026〜2027年の脅威マップ」 CISOが取るべき防御策は?

- コンサルの品質、なぜ「バラつく」のか? ガートナーが背景を解説

- フィッシングメールの“最先端”はAI偽装 攻撃者が愛用する「おとり」に異変

- Googleセキュリティ責任者が語る「サイバー脅威の未来」 完全自律型AIエージェントによる攻撃が現実味

- ChatGPT、Gemini、Claude “最強AI”はどれ? NVIDIA投資で比較【動画あり】

- メルカリ「CTOがCHROを兼務」が示すもの AI時代の組織設計と“形だけの模倣”に潜むリスク