実践的サイバー演習をお手頃価格で提供 レジリエンス強化に役立つNICTの取り組み:ITmedia Security Week 2023秋 イベントレポート(2/2 ページ)

リアルタイム大規模観測、分析システムNICTERによるダークネット観測

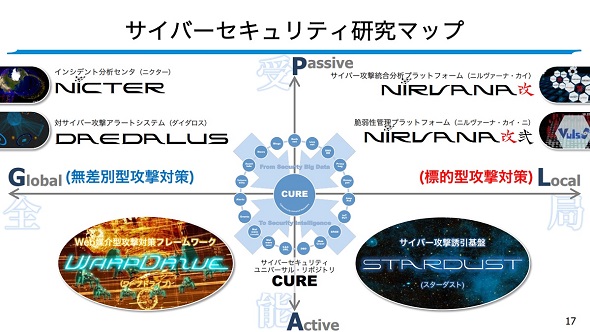

NICTが取り組むサイバーセキュリティ技術の研究対象は、無差別型攻撃対策から標的型攻撃対策、パッシブ型(受動的な観測)からアクティブ型(攻撃者への働きかけ)の4象限に分けられる。

標的型攻撃対策でアクティブ型の取り組みとしては、サイバー攻撃誘引基盤「STARDUST」がある。また、標的型攻撃対策でパッシブ型の取り組みとしては、サイバー攻撃統合分析プラットフォーム「NIRVANA改」、脆弱性管理管理プラットフォーム「NIRNAVA改弐」がある。

無差別型攻撃対策でアクティブ型の取り組みとしてはWeb媒介型攻撃対策フレームワーク「WarpDrive」がある。また、無差別型攻撃対策でパッシブ型の取り組みとしてはインシデント分析センター「NICTER」、対サイバー攻撃アラートシステム「DAEDALUS」がある。

このうち、より詳細に解説したのがNICTERとDAEDALUSだ。

「どのネットワークやコンピュータにも割り当てられていない未使用IPアドレス空間はダークネットと呼ばれています。NICTERでは国内外の約30万の未使用IPアドレスにセンサーを設置して通信を観測しています。感染したIoT機器などが次の標的を狙ってインターネットで感染活動を実行する様子を捉えられるので、無差別型のサイバー攻撃の大局的な傾向把握が可能です」(盛合氏)

NICTERでのダークネット観測を過去10年間で比較すると、2022年の年間総観測パケット数は約5226億。1アドレス当たり17秒に1回は攻撃関連の通信を観測したことになる。

盛合氏は「2022年の宛先ポート別の観測では、TCP 23番ポート(ルーター、WebカメラのTelnet)、TCP 22番(サーバ、ルーターのSSH)、5555/TCP(Android Debug Bridge)の割合が増加しました。また2022年はMirai感染ホスト数が増え、特に国内では韓国製DVR/NVR機器の感染が増えました」と話す。

一方、DAEDALUSは、組織内のウイルス感染端末からの攻撃を検知して、約760の地方自治体にアラートを無償提供している。

「現在は、組織外からの攻撃をネットワーク境界で検出する従来の境界防御技術だけでは攻撃を防ぐことが難しくなっています。NICTERで組織内からの攻撃をネットワーク広域で検出しDAEDALUSのアラートを提供することで攻撃の検出を補います。アラートは地方公共団体情報システム機構(J-LIS)を窓口として自治体より申し込みできます。アラート発生時の対応マニュアルもNICTとJ-LISで整備しています」(盛合氏)

2017年から延べ1万7000人超が受講 実践的サイバー演習CYDERとは?

盛合氏は次に、サイバーセキュリティに関する演習CYDERについて解説した。CYDERはCyber Defense Exercise with Recurrence(実践的サイバー防御演習)の略で、サイバー攻撃を受けた際の一連のインシデント対応をPCを操作しながらロールプレイ形式で体験できる。

演習は事前オンライン学習やオリエンテーション、実習、グループワークで構成され、事前学習から受講後のサポートまで、インシデント対応の一連の流れを把握でき、自組織に持ち帰って実践できることがポイントとなる。

「サイバーセキュリティ演習に対しては難しいと尻込みして受講されていない方も多くいます。実際には和やかな雰囲気もあり、安心して受講できる演習です。最大4人でチームを組み、お互いに話をしながら役割分担を決めて1〜2日で臨みます」(盛合氏)

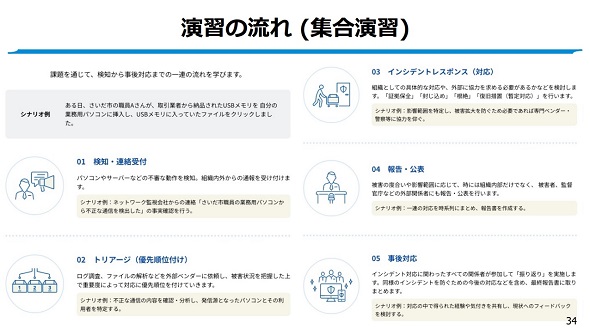

演習では、課題を通じて検知から事後対応までの一連の流れを学ぶ。シナリオの例としては「ある日、さいだ市(架空の自治体)の職員Aさんが、取引業者から納品されたUSBメモリを自分の業務用PCに挿入し、USBメモリに入っていたファイルをクリックした」がある。この場合、検知・連絡受付から、トリアージ(優先順位付け)、インシデントレスポンス(対応)、報告・公表、事後対応などを実施する。

検知・連絡受付では、ネットワーク監視会社からの連絡「さいだ市職員の業務用PCから不正な通信を検出」の事実確認を実施し、トリアージでは、不正な通信の内容を確認、分析し、発信源となったPCと利用者を特定する。インシデント対応では、影響範囲を特定し、被害拡大を防ぐため必要であれば専門ベンダーや警察などに協力を仰ぎ、一連の対応を時系列にまとめ、報告書を作成、事後対応として、得られた経験や気付きを共有し、現状へのフィードバックを検討する。

「毎年、全都道府県で100回程度の集合演習を中心に約3000人が受講します。2017年以降、のべ1万7000人超が受講しました。国の機関や指定法人、独立行政法人、地方公共団体の職員は無料で、民間企業は7万7000円から受講できます」(盛合氏)

盛合氏は、NICTがこれらの取り組みを通して日本全体のサイバーセキュリティ対応能力強化に貢献していくと強調した。

関連記事

中小企業がゼロから始めるセキュリティ対策 ココだけは死守したい3つのリスク

中小企業がゼロから始めるセキュリティ対策 ココだけは死守したい3つのリスク

サプライチェーン攻撃が激化している今、予算やリソースに余裕がない中小企業はこれにどう立ち向かうべきか。中小企業のセキュリティインシデント被害事例と、実態に即した対策を川口設計の川口 洋氏が語った。 徳丸 浩氏が“独断と偏見”で選ぶ 2023年気になった事件と2024年脅威予測

徳丸 浩氏が“独断と偏見”で選ぶ 2023年気になった事件と2024年脅威予測

2023年は多くのサイバー攻撃が発生したが、この中で徳丸 浩氏が注目したものは何だったのだろうか。2023年のセキュリティトレンドを振り返りつつ、2024年の脅威予測をお伝えしよう。 徳丸 浩氏に聞いてみた 「なぜサイバーセキュリティ人材は足りないの?」

徳丸 浩氏に聞いてみた 「なぜサイバーセキュリティ人材は足りないの?」

サイバーセキュリティ人材はなぜ不足しているのか。企業は素養がある人材をどのように見極めて、獲得に向けて何をすればいいのか。徳丸 浩氏がこの難問に答えた。 中堅・中小企業が「今すぐやるべき」セキュリティ対策 経営リスク回避のための“現実解”

中堅・中小企業が「今すぐやるべき」セキュリティ対策 経営リスク回避のための“現実解”

「『本当に』実施可能なセキュリティ対策は何か」「メール訓練を重ねているのになかなか開封率が下がらない」――。セキュリティ対策に頭を抱える中堅・中小企業に対して、“今すぐに”実現可能な対策をレクチャーする。

関連リンク

Copyright © ITmedia, Inc. All Rights Reserved.

アイティメディアからのお知らせ

人気記事ランキング

- Anthropic、中小企業用AI業務支援「Claude for Small Business」発表 15種のAIエージェントが作業を肩代わり

- Windows 11、1台のPCから「複数人で音声共有」が可能に AI監視強化など最新アップデートまとめ

- NEC社長が説く AI時代と新たな安全保障環境の到来で「ITサービスはこう変わる」

- AI供給網を可視化する「SBOM for AI」指針をG7、EUが公表

- あなたのパスワードは何分耐えられる? 解析速度上昇で「8文字パスワード」はほぼ無力に

- AppleがiOS 26.5公開 カーネルやWebKitなど多数の脆弱性を修正、早期更新を

- デンソー、SCMの内製主義から脱却へ 「AIエージェント」で挑むサプライチェーン強靱化

- ServiceNowを「AIエージェントのOS」に NVIDIAファンCEOが認める進化の現在地

- アクセンチュアとGoogleが新プログラム AI全社展開で「つまづく」企業を支援へ

- 「BeReal」が突きつける経営課題 技術で防げない情報漏えいにどう向き合うか