結局、ランサムウェア身代金は支払った方がいいのか? 被害実態から見えた答え

日本国内においてランサムウェアの身代金支払いに関する議論が話題を集めている。ランサムウェア対策における身代金支払いの是非について有識者が見解を示した。

この記事は会員限定です。会員登録すると全てご覧いただけます。

ヴィーム・ソフトウェアは2024年6月25日、同社のランサムウェアに関する年次グローバル調査レポート「2024 Ransomware Trends Report」の結果を解説する記者説明会を開催した。

2024 Ransomware Trends Reportは、日本も含むグローバルの企業で2023年に少なくとも1度はサイバー攻撃を受けたことがあるCISO(最高情報セキュリティ責任者)やセキュリティ専門家、バックアップ管理者のいずれかを務める1200人のITリーダーを対象に、ランサムウェアの影響や今後のIT戦略、データ保護イニシアチブに関する調査した結果をまとめたものだ。

国内ではKADOKAWAグループのランサムウェア被害が大きな話題を集めており、同社自身からも深刻な被害状況が報告されている。今回の調査から被害企業の“生の声”とやるべき対策が見えてきた。

結局、身代金は支払った方がいいのか? 被害実態から見えた答え

ランサムウェア被害に遭った際、身代金の支払いに応じるかどうかは重要な議論だ。身代金を支払うことで、攻撃者に次なる攻撃を仕掛けるための資金を提供することになり、結果として“攻撃に加担”していると見なされるケースも多い。一方で海外の企業などでは、迅速なデータ復旧を目的に仕方なく身代金を支払ったというケースも聞く。ヴィーム・ソフトウェアの高橋正裕氏(ソリューションアーキテクト)は調査結果を基に、自身の見解を以下のように示した。

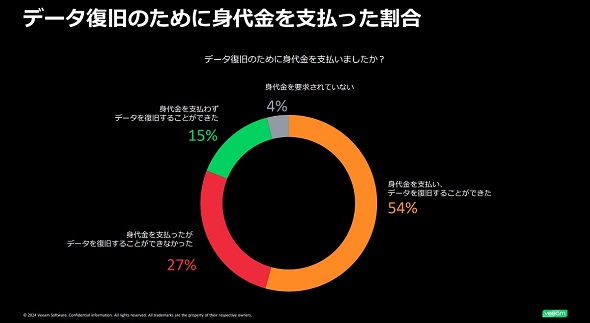

「調査によると、回答者の81%がサイバー攻撃被害の解決やデータ復旧のために身代金を支払いました。しかし27%の組織は攻撃者からデータを取り戻せず、支払い後もデータを復旧できませんでした。この他、一度支払いに応じると二度目の支払いを要求されるケースもあります。つまり身代金は完全な解決策とは言えないということです」(高橋氏)

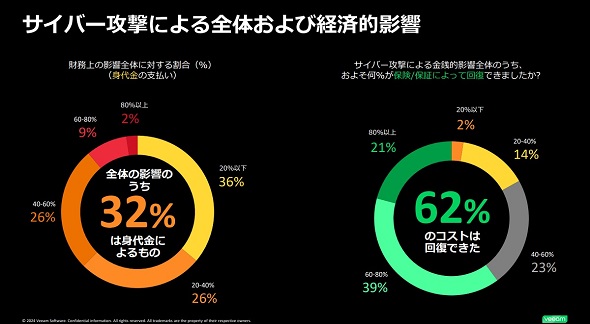

続いてランサムウェア被害によって生じる経済的な影響についても見ていこう。調査によると、サイバー攻撃で発生した財務上の影響のうち、32%は身代金によるものだった。また、サイバー攻撃による金銭的影響のうち保険や保証によってどの程度コストを回復できたかという質問では、「62%のコストは回復できた」という結果になった。最近はランサムウェア被害に向けてサイバー保険に加入するケースもあるが、全てのコストを復旧できるわけではないというのは頭に入れておいた方がいいだろう。

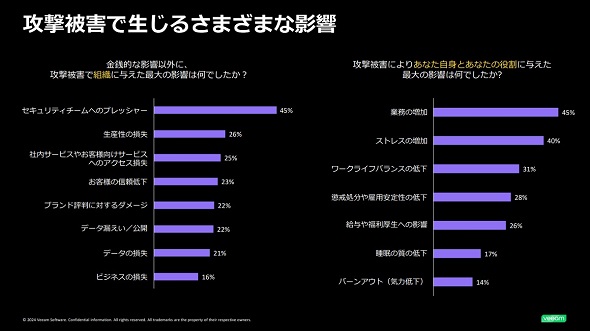

サイバー攻撃で生じる影響は金銭被害だけではない。これ以外に組織に与えた影響について聞いたところ、「セキュリティチームへのプレッシャー」や「生産性の損失」など複数の回答を得た。個人に与えた影響については「業務の増加」や「ストレスの増加」などバーンアウトにつながるような回答結果が出てきている。

ランサムウェア攻撃で真っ先に狙われるのはバックアップ ではどう守るか

ランサムウェアから迅速に復旧できるかどうかはバックアップの適切な取得が鍵を握る。当然、サイバー攻撃者もこれを把握しており、ランサムウェア攻撃ではバックアップまで含めて暗号化の対象となるパターンも多く見受けられる。

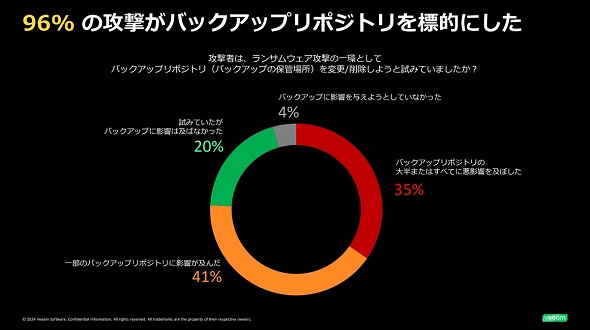

調査において、ランサムウェア攻撃がバックアップリポジトリを攻撃の対象にしていたかどうかという質問をしたところ、「バックアップリポジトリの大半または全てに悪影響を及ぼした」(35%)「一部のバックアップリポジトリに影響が及んだ」(41%)「試みていたがバックアップに影響は及ばなかった」(20%)と合計96%の攻撃がバックアップリポジトリを標的にしていたことが分かった。

この他、「リストア前にシステムデータ/バックアップが『クリーン』な状態(再感染の恐れがない)であることをどのように確認しましたか?」という質問については以下のような結果となった。データの安全性がしっかりと確保されていなければ、せっかくリストアしても再びランサムウェア感染のリスクが生まれてしまう。

これらの調査結果を踏まえると、サイバー攻撃者はランサムウェア攻撃において真っ先にバックアップデータを狙いにくること、復旧時にも適切な手順で安全なデータであることを確認してからリストアすることが大切だと分かる。

高橋氏は「先ほども言いましたが身代金の支払いは完全な解決策にはなりません。ランサムウェア対策の鍵はサイバーレジリエンシーの強化にあります。このポイントは2つで一つはITシステム構築時にゼロトラストセキュリティを意識したシステム設計にすること。もう一つは『3-2-1-1-0バックアップ』(注)ルールに基づいてデータバックアップ戦略を立てて、攻撃に遭うことを想定してシミュレーションをしておくことです」と語った。

(注):データは3つ作成し(オリジナルデータ1つ、バックアップデータ2つ)、2つの異なる記憶媒体に保管し、うち1つは別の場所で保管する。また、少なくとも1つはオフラインであり、復元時はエラーはゼロで完了するという考え方

関連記事

ランサムウェア渦中の「ニコニコ」に学ぶ“適切な広報対応”の重要性

ランサムウェア渦中の「ニコニコ」に学ぶ“適切な広報対応”の重要性

「ニコニコ」関連のサービスで発生したランサムウェア被害が非常に大きな話題を集めています。今回は渦中のニコニコが出した12分の動画から“重すぎる現状”をまとめるとともに、インシデント中の広報対応の重要性を学びます。 ドワンゴを狙ったサイバー攻撃はランサムウェアだと判明 復旧の見込みは?

ドワンゴを狙ったサイバー攻撃はランサムウェアだと判明 復旧の見込みは?

ドワンゴは2024年6月8日に発生した「ニコニコ」を含むKADOKAWAグループで発生しているセキュリティインシデントがランサムウェア攻撃によるものであることを明らかにした。 なぜ日本だけサードパーティー侵害が突出するのか? その背景にある根深い慣習

なぜ日本だけサードパーティー侵害が突出するのか? その背景にある根深い慣習

ランサムウェア激化に伴い、関連会社を含めたサプライチェーンのセキュリティ確保は急務となっている。しかし日本企業にはこれを阻む幾つかのハードルがある。それは一体何か。 ランサムウェアに起きた“破壊的イノベーション”とは? 進化の歴史をひもとく

ランサムウェアに起きた“破壊的イノベーション”とは? 進化の歴史をひもとく

ランサムウェアは一体どのように衰退と進化を繰り返してきたのか。また、その最中に起きた“破壊的イノベーション”とは何か。40年間セキュリティリサーチャーとして活動してきたハッカーがその歴史をひもとく。

関連リンク

Copyright © ITmedia, Inc. All Rights Reserved.

アイティメディアからのお知らせ

人気記事ランキング

- 「会話がスマホに盗聴されている」の真相 スマホセキュリティで守るべきルールとは?

- セキュリティ対策はもう「コスト」ではない 経営層の意識を変えた背景とは

- 知らない番号からの着信、出る前に見抜く 話題の警察庁推奨アプリを試してみた

- マクロを使わずにExcelを自動化 ゼロから分かる「パワーピボット」超入門

- コンサルの品質、なぜ「バラつく」のか? ガートナーが背景を解説

- Googleセキュリティ責任者が語る「サイバー脅威の未来」 完全自律型AIエージェントによる攻撃が現実味

- ChatGPT、Gemini、Claude “最強AI”はどれ? NVIDIA投資で比較【動画あり】

- Gartnerが分類した「2026〜2027年の脅威マップ」 CISOが取るべき防御策は?

- 大阪ガスが日本IBM、オージス総研とパートナーシップ締結 AIを軸としたシステム変革とは

- メルカリ「CTOがCHROを兼務」が示すもの AI時代の組織設計と“形だけの模倣”に潜むリスク

ヴィーム・ソフトウェアの高橋正裕氏(ソリューションアーキテクト)

ヴィーム・ソフトウェアの高橋正裕氏(ソリューションアーキテクト)