ゼロトラストでも防げない? “正規アカウント侵入”の恐怖を解説:コンサル視点で見るサイバー空間の脅威最前線

昨今のサイバー攻撃は、脆弱性ではなく「アカウント」を起点に静かに侵入する時代に移行しています。気付かないうちに奪われ、売買され、悪用される認証情報の実態と、見過ごされがちなリスクの核心に迫ります。

この記事は会員限定です。会員登録すると全てご覧いただけます。

企業を狙ったサイバー攻撃のトレンドが変化しており、従来主流だった電子メール経由のスピアフィッシング、WebブラウザなどのクライアントソフトウェアやVPN製品などのインターネットに露出しているサーバ機能に対する脆弱(ぜいじゃく)性攻撃などから、アイデンティティーを狙った攻撃に徐々にシフトしています。

本稿では、攻撃の中で最も典型的な「正規アカウントの盗用・悪用」(Valid Accounts)、特にインフォスティーラーに関する脅威についてまず解説します。インフォスティーラーによって窃取された情報が悪用され、証券口座の乗っ取りや仮想通貨の窃取被害も発生しているため注意が必要です。

この連載について

PwCコンサルティングの村上純一氏が、地政学的な動向を踏まえたサイバー攻撃の最新の動向や新型マルウェアの挙動、それを踏まえて日本企業が取るべきセキュリティ対策について論じていきます。

正規アカウントの悪用はベーシックゆえに対策が難しい

Valid Accountsとは、何らかの手口で入手した正規のアカウント情報を悪用して、システムに不正にログインする行為を指します。米国MITREの脅威フレームワーク「MITRE ATT&CK」では「T1078: Valid Accounts(有効なアカウント)」という技術として定義されています。

MITRE ATT&CKは各技術を1つ以上の戦術にマッピングしています。Valid Accountは、「Initial Access(初期アクセス)」「Persistent(持続)」「Defense Evasion(防御回避)」「Privilege Escalation(特権昇格)」にマッピングされています。

これは、ログイン中のアカウントがシステム上では正規アカウントであり正当なログイン行為に見えることから、システムへの初期侵入だけでなく侵入後の検知を掻い潜った継続的な活動に有効であることを意味しています。

この他、異なるシステム間で同一の認証情報を使い回していたり、他のシステムで高い権限を有するアカウントとして登録されていたりすると、初期侵入だけでなく、よりシステムの深部に侵入できます。ベーシックゆえに実際のサイバー攻撃でも多用され、対策の徹底が難しい技術です。

アンダーグラウンドマーケットに流通する認証情報

正規アカウントの悪用に必要となる認証情報は、アンダーグラウンドマーケットで広く流通・販売しています。アンダーグラウンドマーケットでは、認証情報に窃取に特化したマルウェアであるインフォスティーラーが「Malware-as-a-Service」(MaaS)として提供されており、これを利用して認証情報が窃取されています。

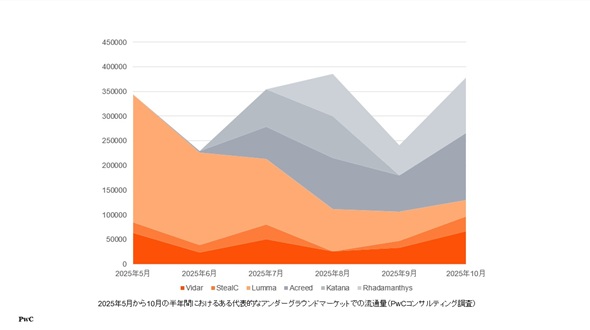

以下は、2025年5〜10月の半年間におけるある代表的なアンダーグラウンドマーケットでの流通量を示したものです。今日、代表的なインフォスティーラーである「Vidar」「StealC」「Lumma」「Acreed」「Katana」「Rhadamanthys」の6種ごとのデータとなります。月によってインフォスティーラーごとの規模は異なるものの平均30万件程度の情報が流通していることが分かります。

これらの情報は、ランサムウェア攻撃の初期アクセスで悪用される主要なデータの一種であり、インフォスティーラー経由以外で窃取した情報も含めて初期アクセス情報を販売する初期アクセスブローカー(IAB/Initial Access Broker)も活発に活動しています。

IABが取り扱う情報にはインフォスティーラー経由以外にも例えば以下が含まれます。

- 過去にランサムウェア被害を受けて流出したデータ群から抽出した認証情報

- ネットワーク機器の脆弱性を悪用して抽出した認証情報

- ディープWebのフォーラムで金銭と引き換えに内部情報の提供を呼びかけることで入手した認証情報

Acreedの動向から理解するインフォスティーラーの脅威

上記のように認証情報を不正に取得する方法は多岐にわたりますが、効率の観点からインフォスティーラーが主流であることは疑う余地がありません。脅威を理解するために2025年10月時点で上位を占めるAcreedの概要について紹介します。

Acreedは2025年2月にロシア圏のマーケットで登場したインフォスティーラーであり、感染端末に保存されている以下の情報を窃取する機能を搭載しています。

- Webブラウザに保存されたID/パスワード

- Webセッションクッキー

- Webブラウザに保存されたクレジットカード情報や自動入力データ

- 仮想通貨のウォレット情報や秘密鍵、復元フレーズ

- 電子メールやFTP、VPN、リモートデスクトップなどのクライアントソフトウェアに保存された認証情報

- メッセージングアプリの記録

特にVPNやリモートデスクトップクライアントの認証情報を窃取する点は、ランサムウェアの感染経路の80%以上をこの2つが占める点ともつじつまが合います。Webセッションクッキーについては、有効期間は存在しますが当該情報を再利用することで、他の端末からログイン済みのWebサイト・サービスになりすましログインが可能となり、SaaSやゼロトラストが進んだ今日においては大きな脅威です。

国内の金融機関では大規模な被害が確認されており、サービス提供者側でのセキュリティ対策が急速に強化されています。この他、仮想通貨(暗号資産)に関連する被害も深刻化しています。

Acreedをはじめとする主要なインフォスティーラーは「仮想通貨のウォレット情報、秘密鍵、復元フレーズ」の窃取機能を標準搭載しており、窃取された秘密鍵や復元フレーズでウォレットから直接資産を移転する手口や、取引所アカウントの認証情報・セッションクッキーを悪用して口座を乗っ取る手口が確認されています。銀行口座と異なり、ブロックチェーンの取引は不可逆であるため、秘密鍵や復元フレーズが窃取された場合の資産回収は困難です。

各ステークホルダーでの対策が重要

インフォスティーラーの主な感染源は、古典的なスピアフィッシングに加えてWebサイトで配布されている偽ソフトウェアや海賊版ソフトウェアであることが報告されています。そのため認証情報を保存している端末の利用者は、不審なソフトウェアの利用を避け、正規ソフトウェアの利用に留めるといった基本的なセキュリティ対策が求められます。

一方、一度でも感染・漏えいした情報は、アンダーグラウンドマーケットでさまざまな形でパッケージングされ、広く流通・販売されるためランサムウェアをはじめとするサイバー攻撃で悪用される恐れがあります。

そのためWebサイト・サービスのサービス提供者は設計レベルの対策として、ユーザー向けにセッションの強制切断機能を提供する、セッションの有効期限を短縮して定期的に再認証を要求する、セッションに端末識別子などのコンテキスト情報を含めてその変化に応じて再認証を要求する、接続元の国・地域などに基づいて通常と異なるセッション再開時に再認証を求める、といった対策を講じることが推奨されます。

筆者紹介:村上純一(むらかみ・じゅんいち)

PwCコンサルティング合同会社 パートナー

国内大手セキュリティベンダーでマルウェアの収集・分析などに関する研究開発、脅威分析、脆弱性診断、トレーニングなどの業務に従事。その後、国産セキュリティベンダーに参画し、執行役員として基礎技術開発、製品開発、各種セキュリティサービス提供、事業経営などに携わり株式上場を経験。また、サイバーセキュリティ領域における各種外部委員活動の他、Black Hat、PacSec、AVARなどの国際会議での研究発表も手掛けている。グローバルレベルでのサイバー攻撃の手法や主体など脅威動向の把握から企業対応までを専門分野にしている。

関連記事

攻撃者は“侵入ではなくログインを選ぶ” アイデンティティー攻撃手法の最新動向

攻撃者は“侵入ではなくログインを選ぶ” アイデンティティー攻撃手法の最新動向

サイバー攻撃の主戦場は、もはや電子メールでも脆弱性でもない――。攻撃者は“正規ユーザー”を装い、誰にも気付かれず内部に入り込む時代へと移行している。なぜアイデンティティーが狙われるのか。その変化の裏側と、次に起きるリスクの正体に迫る。 壊れてないのに買い替えろ? Wi-Fiルーターに潜む“5年の壁”の正体

壊れてないのに買い替えろ? Wi-Fiルーターに潜む“5年の壁”の正体

家庭のWi-Fiルーターは「壊れるまで使うもの」という前提を持っている方がいるかもしれません。しかし実は、見た目では分からない“寿命”が存在しています。なぜメーカーは買い替えを勧めるのか。その背景には意外な理由がありました。 クレカを止めても被害は止まらない……アカウント侵害の“第二幕”から得た教訓

クレカを止めても被害は止まらない……アカウント侵害の“第二幕”から得た教訓

2026年もよろしくお願いします。新年早々恐縮ですが、今回は我が家で起きたクレカ不正アクセス被害の後編です。前編では不正利用を突き止め、Amazonアカウントを取り戻したまではよかったのですが、残念ながら話はそこで終わりませんでした……。 クレカ利用通知が止まらない…… 我が家で起きた不正アクセス被害のいきさつ

クレカ利用通知が止まらない…… 我が家で起きた不正アクセス被害のいきさつ

2025年もそろそろ終わり、というところで大事件が起きました。何と我が家のクレジットカードで不正アクセス被害が発生したのです。日頃からセキュリティ対策を怠らないように伝えてきましたが恥ずかしい限りです。ぜひ“他山の石”にしてください。

関連リンク

Copyright © ITmedia, Inc. All Rights Reserved.

アイティメディアからのお知らせ

人気記事ランキング

- 画像がだめなら文字で誘導 「アスキーアート」型フィッシングメールの実態

- ランサムウェア被害額は平均6.4億円、事業停滞54日――パロアルトの調査で分かった国内企業のセキュリティ実態

- 2027年からの「IT資格大アプデ」は改良か、改悪か?

- シャドーITのリスクは「こう変わった」 “悪意なき情報漏えい”にどう立ち向かう?

- NEC社長が説く AI時代と新たな安全保障環境の到来で「ITサービスはこう変わる」

- アクセンチュアらが「エージェント型工場」を開発 製造現場の計画外停止の削減図る

- ドローンいらず? 飛行動画作成できる「Google Earth Studio」登場

- 「AIを使えば全員同じになる」 羽生善治九段が語るAI時代の差別化と意思決定

- まずは「重要資産の棚卸し」を NISTが示す「個人事業主」レベルの防衛ライン

- 中小企業の約65%が「情シス不在」 デジタル化でも残る課題との関連は?