Google、セッション乗っ取りを根絶する新技術「DBSC」を一般公開 ―― クッキー盗難をデバイス単位で無効化:セキュリティニュースアラート

Googleは端末にひも付く認証技術「DBSC」の一般公開を開始した。Chrome 146でWindowsに対応し、macOSにも拡大を予定している。

この記事は会員限定です。会員登録すると全てご覧いただけます。

Googleは2026年4月9日(現地時間)、セキュリティ対策の一環として、デバイスにひも付くセッション認証技術「Device Bound Session Credentials」(以下、DBSC)の一般公開を開始した。「Windows」環境には最新の「Google Chrome」(バージョン146)で利用可能となり、今後macOS環境にも対応が拡大される。

急増するセッション乗っ取り攻撃とクッキー窃取の脅威に対応

DBSCは、近年増加するセッション乗っ取り攻撃への対抗策として開発された。従来、ユーザーがマルウェアに感染すると、Webブラウザ内に保存された認証用クッキーが盗まれ、攻撃者がパスワードを知らなくてもアカウントへアクセスできるケースが問題となっていた。

情報窃取型マルウェアは高度化しており、ログイン直後のトークンを狙うなど手口が巧妙化している。盗まれたクッキーは、攻撃者の間でバンドル、取引、または販売されるなど被害が広がっている。

こうした状況に対し、従来は不正アクセスの兆候を検知する手法が中心だったが、攻撃後の対処に依存する構造には限界があった。DBSCはこの課題に対し、仕組みそのものを変えることで対策を講じる。認証セッションを特定の端末に暗号的に結び付けることで、仮にクッキーが外部へ持ち出されても別の環境では利用できないようにする点が特徴だ。

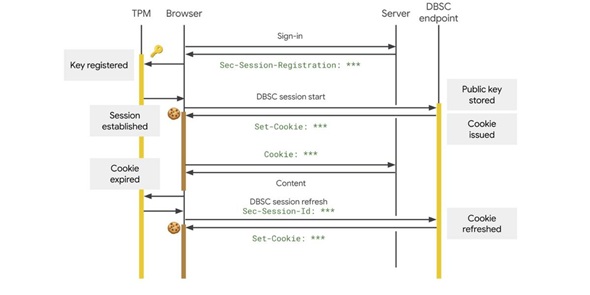

具体的にWindowsの「Trusted Platform Module」(TPM)や「macOS」の「Secure Enclave」といったハードウェアベースのセキュリティ機能を活用し、端末ごとに外部へ持ち出せない鍵ペアを生成する。この鍵を使ってWebブラウザがサーバに対し正当性を証明し、その確認が取れた場合に限り短寿命(short-lived)のクッキーが発行される。攻撃者は秘密鍵を取得できないため、仮にクッキーを入手しても速やかに期限切れとなり、悪用が困難となる。

この方式は既存のWebアプリケーションとも互換性を保つ設計となっている。サーバ側で登録や更新用のエンドポイントを追加することで導入でき、フロントエンドの変更は最小限に抑えられる。暗号処理やクッキー更新はブラウザが自動で担うため、開発者の負担も軽減される。

Googleは過去1年間にわたり試験導入を実施しており、この機能で保護されたセッションにおいて乗っ取りの発生が大きく減少したとしている。

プライバシー面にも配慮がされている。各セッションごとに個別の鍵が生成されるため、異なるサイトやセッション間でユーザー行動を関連付けることはできない。またサーバに送信される情報は公開鍵に限定され、端末固有情報や識別子は含まれない設計となっている。

DBSCはオープンなWeb標準として策定が進められており、「Webの世界共通ルール」(W3C標準)の枠組みで検討されてきた。Microsoftとの協力や業界関係者からの意見を反映しつつ仕様が整備されている。Oktaなど複数のサービス事業者が試験に参加し、実運用を想定した検証を実施した。

今後の開発において、企業環境への対応強化が焦点となる。シングルサインオン環境における連携の強化や、既存の認証基盤との統合、ハードウェアを持たない端末への対応などが計画されている。異なるサービス間での認証連携においても、同一端末との結び付きを維持する仕組みの拡張などが含まれる。

Googleは開発者のために実装ガイドを公開しており、今後さらなる普及を図るとしている。

関連記事

米2強が狙う“AI社員”の普及 Anthropicは「業務代行」、OpenAIは「運用プラットフォーム」

米2強が狙う“AI社員”の普及 Anthropicは「業務代行」、OpenAIは「運用プラットフォーム」

AnthropicのCoworkとOpenAIのFrontierは、AIが実務をこなす時代の到来を象徴している。ビジネスの現場はどう変わるのだろうか。 Microsoftがまたもや値上げ M365サブスク料金を最大33%増の「言い分」

Microsoftがまたもや値上げ M365サブスク料金を最大33%増の「言い分」

Microsoftは、2025年11月の大口顧客向けのディスカウント廃止に続き、2026年7月からMicrosoft 365の複数プランを値上げする。最大で33%の値上げを実施する理由を同社はどう説明しているのか。 内製化拡大で2桁成長 それでも「ノーコードツール」の先行きが暗い理由

内製化拡大で2桁成長 それでも「ノーコードツール」の先行きが暗い理由

国内のローコード/ノーコード開発ツール市場が1000億円規模に迫る急拡大を続けている。しかしITRは、「将来的にこの市場の一部の需要は将来的に失われる」と指摘する。なぜ内製化が広まる中で、将来一部の需要が失われるのか。 品川区とSHIFTが生成AI実証実験 電話対応自動化で行政サービス向上図る

品川区とSHIFTが生成AI実証実験 電話対応自動化で行政サービス向上図る

SHIFTと品川区は、生成AIを活用した電話対応自動化の実証実験を開始した。AWSの各種サービスを使い、戸籍住民課の問い合わせ対応を高度化する。庁内で精度を検証し、2026年前半の住民公開を目指す。

関連リンク

Copyright © ITmedia, Inc. All Rights Reserved.

アイティメディアからのお知らせ

人気記事ランキング

- 「Windows+R」は絶対に押さないで! 新入社員に贈るセキュリティの新常識5選

- 脆弱性の“発見”から“修正”がボトルネックに 「Mythos Preview」で見えた成果と課題感

- 私鉄の「クレカ乗車」が本格始動 今見直したいスマートフォンセキュリティの考え方

- AIが生んだ新たな業務、9割が「負担」 AIOpsの“不都合な実態”

- Google検索、25年ぶりの大刷新 「ググる」から「AIエージェントに任せる」へ

- 画像がだめなら文字で誘導 「アスキーアート」型フィッシングメールの実態

- 採用難続くIT部門 欠員補充に"おじさん人材"が選ばれる「背景」

- 富士通、業務の変化に合わせて進化するAIエージェント技術を開発

- 2027年からの「IT資格大アプデ」は改良か、改悪か?

- なぜセキュリティ担当は「ジレンマ」に陥る 理不尽に負けない根本的アプローチ