AI製のゼロデイ攻撃が出現 Googleが報告した高度化する脆弱性探索と自律型攻撃の脅威:セキュリティニュースアラート

Googleは、AI悪用によるゼロデイ探索や自律型マルウェア、LLM不正利用基盤、AI関連サプライチェーン侵害が拡大中だと公表した。中国、北朝鮮、ロシア系集団の活動例を示した。

この記事は会員限定です。会員登録すると全てご覧いただけます。

Googleは2026年5月12日(現地時間)、生成AIが攻撃基盤へ深く組み込まれつつある現況をまとめた脅威分析報告を公開した。Googleの脅威分析専門組織であるGoogle Threat Intelligence Group(GTIG)がMandiantの調査結果や「Gemini」関連データを基に整理した内容で、ゼロデイ脆弱(ぜいじゃく)性探索、自律型マルウェア、情報工作、LLM不正利用、AI関連サプライチェーン侵害など、多数の事例を列挙した。

中国系集団、日本の技術企業へ攻撃

Googleは報告書において、中国系、北朝鮮系、ロシア系集団が生成AIを積極利用中だと指摘した。中国系集団はGeminiへ専門家人格を与える入力文を使い、ルーター用ファームウェアや通信プロトコル実装部分の欠陥探索へ利用した。脆弱性事例を大量に収録した「GitHub」のデータ群も参照し、コード解析精度向上も試みた。

AI生成コードによるゼロデイ攻撃、解析を欺く「AI難読化」も

サイバー犯罪集団によるAI活用例も見つかった。GTIGは、人気オープンソース管理ツールの2要素認証回避欠陥を狙うPython製攻撃コードを確認した。文法構造や説明文の特徴から、LLM支援下で生成された可能性が高いと分析した。攻撃側は大規模悪用計画を準備中だったものの、Google側が事前把握し、ベンダーへ通報した結果、実害抑止へ結び付いたとした。

ロシア系サイバー犯罪集団の活動において、「CANFAIL」や「LONGSTREAM」などのAI生成ダミーコードを含むマルウェアも見つかった。このマルウェアは不要処理を大量混入させ、解析担当者へ誤認を誘う。夏時間(欧米を中心に日照時間に合わせて時計を1時間早める制度)の確認処理を数十回繰り返す例もあり、正常ソフト風の外観作成が狙いとみられる。

生成AI利用範囲は、研究支援用途から自律攻撃基盤へ広がりつつある。GTIGは、中国系集団が「Hexstrike」や「Strix」などのエージェント型侵入試験基盤を利用し、日本の技術企業や東アジア地域サイバー防衛組織へ攻撃活動を試みたと記載した。「Graphiti」とよばれる時系列の知識グラフをメモリとして利用し、AIが攻撃対象の状況を学習、推論して、複数のツールを自動で切り替えながら脆弱性を暴き出す。このAI主導のフレームワークにより、省力化と攻撃のスケール化を両立させている。

情報工作の精緻化とLLM不正利用の自動化インフラ

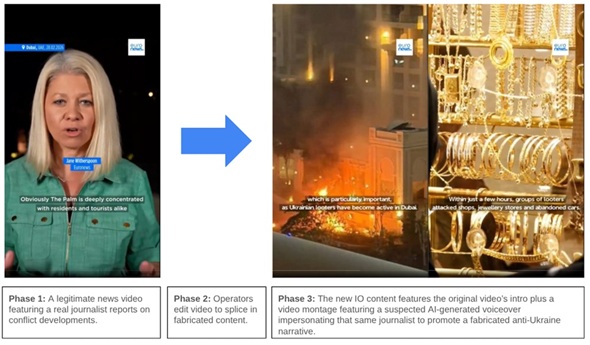

情報工作分野でも生成AI利用が確認された。親ロシア系活動「Operation Overload」において、実在の記者の音声に似せた合成音声利用例が見つかった。既存映像断片へ偽音声を重ね、誤情報拡散を狙ったとみられる。

本物のニュースから偽のニュース映像を作るOperation Overloadの手法。Phase 1(左)はドバイについて伝える本物の記者のレポート。Phase 2(中央)の編集で既存の映像が合成され、Phase 3(右)では、同じ記者の声をAIで複製した合成音声が適用され、偽のニュース映像が完成した(出典:GoogleのWebサイト)

本物のニュースから偽のニュース映像を作るOperation Overloadの手法。Phase 1(左)はドバイについて伝える本物の記者のレポート。Phase 2(中央)の編集で既存の映像が合成され、Phase 3(右)では、同じ記者の声をAIで複製した合成音声が適用され、偽のニュース映像が完成した(出典:GoogleのWebサイト)LLM不正利用基盤も高度化した。中国系集団UNC6201は、プレミアムLLMアカウント自動取得用Pythonスクリプト利用を試みた。CAPTCHA突破、SMS認証、即時解約処理まで自動化し、高性能モデル利用費抑制を狙った構図だ。別集団UNC5673は、複数LLMアカウント集約用中継基盤を利用し、大量利用基盤構築を試みた。

Googleは、防御側でもAI利用を拡充中だと説明した。脆弱性探索AI「Big Sleep」や修正支援機能「CodeMender」を活用し、攻撃側優位を崩す試みを継続中だとした。

関連記事

あなたのパスワードは何分耐えられる? 解析速度上昇で「8文字パスワード」はほぼ無力に

あなたのパスワードは何分耐えられる? 解析速度上昇で「8文字パスワード」はほぼ無力に

Kasperskyは2023年〜2026年に流出した2億3100万件のパスワードを分析し、約半数が1分未満、6割が1時間未満で解読可能だったと発表した。 はてな、マネフォ、そしてLinuxの脆弱性「Copy Fail」を読み解く “見えている落とし穴”を避けるには

はてな、マネフォ、そしてLinuxの脆弱性「Copy Fail」を読み解く “見えている落とし穴”を避けるには

2026年のゴールデンウイーク前後に発生した「はてな」の巨額詐欺被害や「マネーフォワード」の情報漏えい、そしてLinuxの深刻な脆弱性「Copy Fail」を解説。一見すると限定的に思えるリスクが、さまざまな攻撃手法と組み合わさることで脅威へと変化します。 管理ソフトに保存するパスワード数が減少傾向 NordPassの2026年調査

管理ソフトに保存するパスワード数が減少傾向 NordPassの2026年調査

Nord Securityは、平均的な管理パスワード数が減少したとの調査結果を発表した。減少した背景には、SSO利用や生体認証、パスキーの普及がある。 Androidにリモートコード実行リスク Googleが5月更新を公開

Androidにリモートコード実行リスク Googleが5月更新を公開

Googleは2026年5月のセキュリティ情報を公表し、無線ADB機能の深刻な脆弱性の存在を明らかにした。対象はAndroid 14以降で、近距離から認証を回避しシェル権限でコードを実行される恐れがある。

関連リンク

Copyright © ITmedia, Inc. All Rights Reserved.

アイティメディアからのお知らせ

人気記事ランキング

- はてな、マネフォ、そしてLinuxの脆弱性「Copy Fail」を読み解く “見えている落とし穴”を避けるには

- あなたのパスワードは何分耐えられる? 解析速度上昇で「8文字パスワード」はほぼ無力に

- ChatGPTがシェア4割を切る 急伸するClaude、安定のGemini――生成AI三極化の兆し

- M365 Copilotの定着に万全なサポートは逆効果? 社内利用率95%の企業が実践する5つの鉄則

- 中堅・中小企業に最も人気のAIエージェントは? Google Agentspaceは2位

- NTTグループはAIで「GAFAM級」の存在感を発揮できるか?

- 「不可能な賭け」から13年 Googleが独自AIチップ「TPU」を開発し続ける理由

- 管理ソフトに保存するパスワード数が減少傾向 NordPassの2026年調査

- Microsoft、Copilotのアップデートを発表 ExcelでPlanモードやPython連携が可能に

- 富士通とNECの業績見通しから探る「2026年度国内IT需要の行方」