日本版SOX法の実施基準に対応するポイントは?:IT担当者のための内部統制ガイド(6)(1/3 ページ)

約半年遅れの2007年1月31日、金融庁は日本版SOX法のガイドライン「実施基準」修正版を公開し、正式版の内容がほぼ確定した。ガイドラインが公表されたことにより、対象企業はこのガイドラインに沿って対応準備を始めなければならない。今回はこの「実施基準案」を受け止め、「具体的なITの作業に落とし込んでいくべきか?」について考える。

ご存じのとおり、2006年11月21日に待望だった実施基準の公開草案が公開されました。その後、2007年1月31日にパブリックコメントの概要とコメントに対する考え方を部会で協議し、これを踏まえた「財務報告に係る内部統制の評価及び監査の基準並びに財務報告に係る内部統制の評価及び監査に関する実施基準の設定について(意見書)(案)」が公開されました。これが正式版として2月中に公開される予定です。

また、2007年1月19日には「実施基準」公開に連動する形で、経済産業省が「システム管理基準 追補版(財務報告に係るIT統制ガイダンス)(案)」を公開しました。このIT統制ガイダンスは、IT統制の整備に対する詳細かつ具体的な指南書として実務レベルで使えるものといえるでしょう。

これを基に、上場企業各社及びそのグループ会社、そして関連会社は期日までに着実かつ漏れなく内部統制の整備を進めなければならなくなりました。「まだガイドラインが発表されていないから、具体的に何をすればいいのか分からない……」といった言い訳は、もうできません。

内部統制は、証券会社やいくつかの上場企業で不適切な会計処理が行われたことが表面化したこともあり、メディアで取り上げられない日はないほど注目度は高くなっています。今回はこの「実施基準案」を受け止め、「具体的なITの作業に落とし込んでいくべきか?」について考えたいと思います。

実施基準案の概要について

今回公開された「実施基準案」については、すでにいろいろな視点で論議されています。

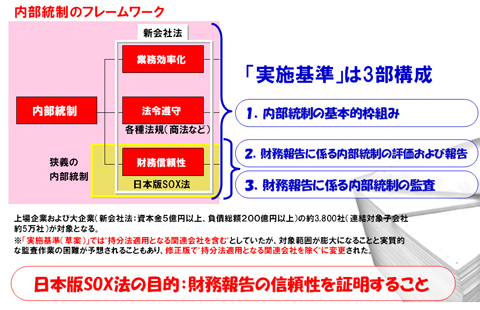

「実施基準案」ですが、正式名称は「財務報告に係る内部統制の評価及び監査に関する実施基準(公開草案)」で、その内容は3部構成全89ページに及びます。第1部は「内部統制の基本的な枠組み」で、上場企業の内部統制全般について、その考え方を説明しています。ITに関するものでは、「IT(情報技術)への対応」において「IT環境、ITの利用、ITの統制」に関して例示しています。

第2部は「財務報告に係る内部統制の評価及び報告」で、ここでは焦点となる財務報告に範囲を絞り、内部統制の仕組みの構築と、これをどのように評価し報告するのかを説明しています。この中に「ITへの対応」や「文書化」の例示があります。そして第3部は「財務報告に係る内部統制の監査」で、監査の視点で具体的な指標や数値例、IT活用と監査のポイントについて説明しています(図1)。

そして、米国SOX版にはない、日本版SOX法独自の特徴として、その基本的枠組みの要素に「ITへの対応」が追加されている点が挙げられます。この「実施基準案」の中にも、ITについて言及する部分が全体の7分の1程度あります。このような点からも、「ITへの対応」が内部統制強化の効率化、コスト削減に大きく期待されていることが分かります。

内部統制の整備や運用に関係する方は、当然「実施基準案」を読んでおくべきかと思いますが、特に留意すべき部分は、第2部の「財務報告に係る内部統制の評価及び報告」と、第3部の「財務報告に係る内部統制の監査」です。

ここで記述されている例は、内部統制の整備を行うべき範囲や指標を決める考え方(例:範囲に含めるべき事業拠点の選定基準、おおむね売上高の3分の2)、評価対象を決める考え方(例:売り上げ、売掛金、棚卸資産に至る業務プロセス)、金額的な重要性の判断における指標(例:連結売上高や連結総資産、連結税引前利益)などが記述されています。

こうした例示は、当然IT部門の作業内容にも深く関係してきますので、「実施基準案」を踏まえて、各社ごとに「内部統制の整備」に対する範囲や方針などについて十分に理解しておく必要があります。しかし、ここで留意すべきポイントは、この「実施基準案」が“あくまでも目安である”ということと、“IT対応が「内部統制の仕組み構築」に直接関与しない”という点です。つまり、ITの利用はあくまでも“効率化と負荷軽減”の手段であり、必要十分条件ではないということです。ITの利用が内部統制対応を保証するわけではないのです。

先日あるITベンダと話をする機会があったのですが、その方は「当社のツールは、社内のすべてのシステムログを記録保管することができるので、内部統制対応で必要な“企業のログの一元集中管理”に必須のツールです」といわれていました。

対象となる社内システムのログを記録保管することは、確かにモニタリング機能としては有効です。しかし、個々のアプリケーションに対して、「ID認証とその処理内容を同時に管理する機能」を併せて利用できなければ、その有効性は実現できません。

つまり、このツールで“すべてのアプリケーション”のログを一元集中管理したとしても、IT全般統制では“個々のアプリケーションごとに”対応しなければなりません。従って、「エラーを探し出すために全システムのログを一元的に集中管理する」という点では有効かもしれませんが、これがそのままIT統制を実現する統制環境であるということにはなりません。

また、個々のシステムがそれぞれログの記録管理機能を備えていれば、別にこのようなシステムを導入しなくてもよいような気もします。大抵のワークフローシステムやERPシステムは内部統制対応のためのこうした機能を備えていますから、明らかに二重投資のような気もします。個人的には、“IT統制の要件を満たすことができない老朽化したアプリケーションの不足を補完するツール”として、位置付けを見直した方が良いのではないかと思いました。

内部統制におけるITの利用については、“機能を実現するツールを集めただけでは意味がない”ということを踏まえて、目的と機能の洗い出し、その優先順位、重複やコンフリクト(衝突)を明確にする必要があります。「実施基準案」をIT部門で読解することは、こうしたムダやリスクを回避するうえでも重要であると考えてください。

Copyright © ITmedia, Inc. All Rights Reserved.

アイティメディアからのお知らせ

人気記事ランキング

- 一気読み推奨 セキュリティの専門家が推す信頼の公開資料2選

- Fortinet、管理サーバ製品の重大欠陥を公表 直ちにアップデートを

- 500万件のWebサーバでGit情報が露出 25万件超で認証情報も漏えい

- 米2強が狙う“AI社員”の普及 Anthropicは「業務代行」、OpenAIは「運用プラットフォーム」

- LINE誘導型「CEO詐欺」が国内で急増中 6000組織以上に攻撃

- 「SaaSの死」騒動の裏側 早めに知るべき“AIに淘汰されないSaaS”の見極め方

- 住信SBIネット銀行、勘定系システムのクラウド移行にDatadogを採用

- NTTグループは「AIがSI事業にもたらす影響」をどう見ている? 決算会見から探る

- 2025年、話題となったセキュリティ事故12社の事例に見る「致命的なミス」とは?

- なぜ、投資対効果が不透明でもAIに投資し続けるのか? 調査が明かす「皮肉な現実」