そもそもWindows XPはなぜサポートを終了するの? 技術的背景と対策方法を解説(2/2 ページ)

悪質化する昨今の攻撃トレンド

2001年のWindows XP発売当時と現在の技術の違い・進化とともに、攻撃側のトレンドや意識もかなり変化している。以前は攻撃者自身の腕試しが目的であったり、いわゆる愉快犯がその中心だったと考えられているが、2014年現在はずばり明確に「カネ」を目的としており、攻撃も役割分担で組織的に動いているケースが多い。

フィッシングやシステム侵入で個人情報を抜き取り、この情報を使って直接何らかの金銭的収奪を行ったり、あるいは情報の売買で換金するといった具合だ。役割分担についても、ツールを開発する者、それを使って攻撃する者、換金のためのブラックマーケットを提供する者と、一種のサイバー犯罪ギルドのようなものが存在している。これが攻撃者間でのスムーズな情報交換や換金につながっている。

攻撃ルートの複雑化も厳しさを増している。メールの添付ファイルやWebページを開くだけで感染したり、複数の感染ルートを持つものなど、かつてさまざまな方法が攻撃手段として利用されてきた。クロスサイトスクリプティングやバッファオーバーフローなど、プログラム上の脆弱性を突いた攻撃もいまだ蔓延している。だが現在はこうしたテクニカルな攻撃手法の他に、デバイス盗難や電話問い合わせなど物理的な情報収集手法での古典的なソーシャルエンジニアリングや、フィッシングサイトへの誘導など、油断する人間の隙を突く攻撃手段も“改めて”見かけられるようになった。SNSの何気ないような何らかのリンクをふと踏んでしまってヒヤリとしたこともあるはず。スマートフォンやタブレットといった持ち出し前提のデバイスが増え、ネットワークの境界も外側と内側であいまいになりつつあり、クラウド利用や外部からのリモートアクセス増加も管理の複雑性が増している。いずれにせよ、企業ユーザーの場合は特に総合的なセキュリティ対策が求められる状況にある。

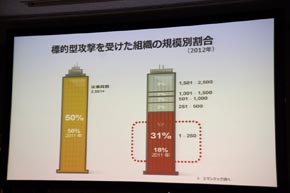

これに関してシマンテックの発表した興味深いデータがある。企業を従業員数ごとに分類し、その不正アクセスの増加状況を2011年と2012年で比較したところ、従業員2500人以上の大企業ではそれほど変化していないが、250人以下の中小企業では18%から31%へと急増していた。

これは「ウチのような小さな企業を攻撃してきても仕方ないし、実際に攻撃も来ないはず」という油断した意識がどこかにあり、適切にネットワークが管理されていないことに起因するのだという。

具体的にどのように対策すればいいか

では対策は今からでも間に合うか。

まず、サポートが終了するWindows XPから、今後もサポートが継続するより新しいWindows 7以降のバージョンに乗り換えることが望ましい。Windows 8.1のほか、企業/ビジネス向けPCにはWindows 7 Professionalの構成、あるいはWindows 8.1 Proのダウングレード権を適用したWindows 7インストール構成のモデルも購入できる。ビジネスシーンへの導入を想定したWindows 7 ProfessionalインストールPCの販売期間は、当初の2014年10月末終了から、さらに延長される見込みだ。

とはいっても「すぐにはムリ」なケースもあるだろう。マイクロソフトでは最新環境への乗り換え移行支援として、同社が提供するセキュリティ対策ソフトウェア「Microsoft Security Essentials(MSE)」について、2015年7月14日までの定義ファイルならびに更新プログラムの継続提供を表明した。これにより、最低限のある程度の攻撃には対応できる。一応、Windows XP向けのMSEは2014年4月9日時点で配布終了となるため、必要なユーザーは最低限事前にインストールを済ませておいてほしい。

Windows XPだけでなく、同日には「Office 2003」と「IE6」のサポートも終了する。OSとアプリケーションというの違いはあるが、攻撃に対して無防備になることには変わりなく、こちらも乗り換えが推奨されている。マイクロソフトでは、メッセージをよりシンプルで明確にするために「Windows XPのサポート終了」を前面に出して告知しているが、実際にはそれより影響範囲は広いかもしれない。終了日を狙ったゼロデイ攻撃などで問題になる以外に、徐々に悪影響が出てくること、ちょっと忘れて人が油断した頃の攻撃なども普通に予想される。重要なのは焦らず移行プランを検討し、「対策をする意思」を持つことだ。

関連記事

特集:「Windows XPサポート終了」

特集:「Windows XPサポート終了」

企業は、個人は、“いま、何をすべきか”、そして“どんな対策方法があるか”──。間近に迫る「Windows XPサポート終了」に関する最新情報、関連記事をお届けします。 日本マイクロソフト、中小企業/公共機関向けのOS移行促進キャンペーンを開始――ライセンスを最大25%割引

日本マイクロソフト、中小企業/公共機関向けのOS移行促進キャンペーンを開始――ライセンスを最大25%割引

日本マイクロソフトは、中堅中小企業や公共機関、医療機関などを対象にライセンス価格を最大25%割引で提供する移行促進キャンペーンを発表した。 Windows XP搭載PCの買い替えで考慮すべき問題――ノートPC化から消費税まで

Windows XP搭載PCの買い替えで考慮すべき問題――ノートPC化から消費税まで

ビジネス用途で古いWindows XP搭載PCを買い替える場合、考慮すべき問題がいくつかある。ハードウェアについては、デスクトップからノートへの転換が1つ。またWindows XPのサポート終了とともに訪れる消費税の増税もチェックしておく必要がある。 今さら聞けない「Windows XP」サポート終了問題

今さら聞けない「Windows XP」サポート終了問題

この新連載では、SOHO/中小企業向けにPCやタブレット、周辺機器といった製品の選び方を紹介する。今回のテーマはビジネスPCの買い替えだが、まずは基礎知識としてWindows XPのサポート終了問題(いわゆる2014年問題)を確認しておこう。 個人ユーザー向け「XP乗り換え施策」開始──移行で5000円分特典、MSらPC業界団体が共同で展開

個人ユーザー向け「XP乗り換え施策」開始──移行で5000円分特典、MSらPC業界団体が共同で展開

日本MSとPC業界団体のWDLCが2013年秋冬商戦の最新PC/タブレット購買促進キャンペーンを開始。個人Windows XP利用者に対する買い換え特典も用意し、林先生をキャンペーンキャラクターに起用して展開する。 「じゃあいつ移行すればいいの?」「今すぐです」――日本マイクロソフト、Windows XPからの移行呼びかけ

「じゃあいつ移行すればいいの?」「今すぐです」――日本マイクロソフト、Windows XPからの移行呼びかけ

Windows XPのサポートがいよいよ2014年4月に終了する。サポート終了まで1年となり、日本マイクロソフトはサポート終了を改めて告知し、新OSへの移行を呼びかけた。法人向けにはOS移行を支援する大規模なキャンペーンも実施する。

関連リンク

Copyright © ITmedia, Inc. All Rights Reserved.

Special

PR注目記事ランキング