知られざる「ボット」の脅威――オープンソース型手法で進化

シマンテックの林薫氏は、AVAR 2004のセッションで、「ボット」と呼ばれる攻撃用プログラムに対する警戒を呼びかけた。

自省を込めて書くが、メディアはとかく、BlasterやSasser、Bagle、NetSkyのように感染力が高く、蔓延の絶対数が多いウイルスやワームを盛んに取り上げがちだ。しかしその影で、目立たないながらも確実に広がっている脅威があるという(関連特集)。

シマンテックの林薫氏(セキュリティレスポンス シニア・ソフトエンジニア)は、11月25日に行われたAVAR 2004のセッションの中で「ボット」と呼ばれる攻撃用プログラムの動向を解説した。

このボットとは、「ロボット」から取られた言葉だ。さまざまな手段でマシンに忍び込み、攻撃者がIRCなどでリモートから送りつける命令どおりに動作する。ホスト内でコマンドを実行したり、外部へDoS攻撃を行ったり、重要なデータを送信させたりと、その操作は思いのままだ。林氏によると今年、特にこの数カ月というもの、そのボットの検出数が増えているという。

ウイルスソースコードが広く流通

林氏はボットの特徴を「オープンマリシャスプログラム」だと表現する。つまり、「ウイルスやワームがオープンソース的手法で作られている」というわけだ。

無論、今年猛威を振るったNetSkyやBagleにしても、ソースコードが流用されていると思しき兆候が見られる。しかし、これらが限られたグループ内での流通にとどまっているのに対し、「Gaobot、Randex、Spybotといったウイルスの場合、ソースコードが広くインターネット上に出回っており、それを不特定多数がアップデートしている」(林氏)。ご丁寧なことに、GPLライセンスを同梱したボットまで存在するという。

11月27日追記:上記の「Spybot」は、シマンテックはじめ複数のベンダーが警告している悪意あるプログラムのことを指している。名称が同じで紛らわしいが、スパイウェアを駆除するフリーソフトウェアの「Spybot」とは異なる。誤解を招いたことをお詫びします。

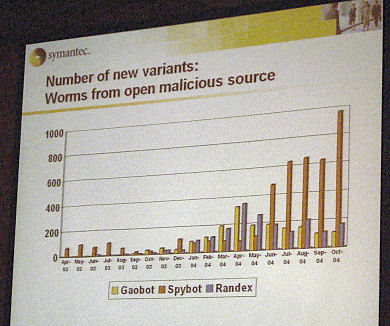

結果として、これらボットプログラムの亜種はものすごい勢いで登場し続けている。「亜種が頻繁に登場している」とされるBagleでさえ、多いときで1日に1種類のペースだったのに対し、「ボットの場合は9月だけで900種以上の亜種が登場した。これはシマンテックで確認できた数に過ぎず、実際にはもっと多く登場している可能性がある。1日どころか1時間に1種類というペースで、これが単独のグループによるものとは考えにくい」(同氏)。

GaobotやRandexについては、オリジナルの作者が逮捕された後でさえ、月に100種類のペースで亜種が登場しているという。

ボットの3つの特徴

林氏によると、ボット、すなわちオープンマリシャスプログラムには3つの特徴がある。1つは、ツール類が整備されており、特別な知識を持たずとも容易に作成できることだ。検索サイトなどでこの種のソースコードを見つけ出し、記されたコメントに従って手を加えることで、「手軽に自分用のボットを作ることができる。この結果、容易に『複合型の脅威』に進化する」(林氏)。Spybotのようなプログラムともなると、「何人もの人が作成に携わっており、超高機能化している」(同氏)。

2つめの特徴は、目的志向で作られているということだ。その意味で、技術の誇示を狙った古典的なウイルスとは一線を画す。「NetSkyは感染を広げること自体を目的にしていた。しかしSpybotにとって感染を広げることは手段。何か、とりわけ経済的利益を得ることがその目的だ」(林氏)。この傾向はボットに限らず、フィッシングやスパイウェアといった、昨今警戒が呼びかけられている脅威についても同様という。

そして最後のやっかいな特徴は、ユーザーにそれと気づかれにくく、発見が難しいことである。「BlasterやSasserなどのウイルスに比べ、ボットは一般の注意を引かない」(同氏)のが現状だ。

さらにやっかいなことに、前述のとおりボットは亜種の作成が容易である。したがって、特定の環境や特定のユーザーにターゲットを絞ったカスタマイズ版ボットを作成され、次から次へと送り込まれる可能性も否定できない。ボットの亜種が多い割に、全体の感染数が少ない理由もこのあたりにありそうだ。

林氏によると、残念ながら「すでにソースコードが出回っており、ボットの作成を止めることは不可能」。ウイルス対策ソフトやリモートコントロールコマンドをブロックするファイアウォールの導入、適切なパスワードの設定とパッチ適用といった基本的な対策を講じることで身を守るしかないという。

何より重要なのは、教育だ。「オレオレ詐欺でもそうだが、手口さえ知っていれば簡単に対処できる。逆にこうした詐欺を、テクノロジだけで防ぐのは難しい」(林氏)。これと同様、ボットについても教育と知識の浸透が重要だと同氏は述べている。

Copyright © ITmedia, Inc. All Rights Reserved.

アイティメディアからのお知らせ

人気記事ランキング

- シャドーITのリスクは「こう変わった」 “悪意なき情報漏えい”にどう立ち向かう?

- NEC社長が説く AI時代と新たな安全保障環境の到来で「ITサービスはこう変わる」

- Google検索、25年ぶりの大刷新 「ググる」から「AIエージェントに任せる」へ

- 2027年からの「IT資格大アプデ」は改良か、改悪か?

- まずは「重要資産の棚卸し」を NISTが示す「個人事業主」レベルの防衛ライン

- 「AIでAIと戦う」時代の幕開け Google CloudとWizが目指す自律防御の世界

- なぜ高度なAIを導入しても成果が出ない? 日本企業が陥る「デジタルフリクション」の罠

- 「AI活用をDXの二の舞にしない」 ガートナーが語る、企業が真のイノベーションを起こす方法

- Dellが「Deskside Agentic AI」発表 エージェント型AIをローカルで実現

- アクセンチュアらが「エージェント型工場」を開発 製造現場の計画外停止の削減図る

ボットの広がりを特に最近痛感しているというシマンテックの林氏

ボットの広がりを特に最近痛感しているというシマンテックの林氏 SpybotやGaobot、Randexの亜種増加を示すグラフ

SpybotやGaobot、Randexの亜種増加を示すグラフ