Web攻撃の「Nine-Ball」、盗んだFTPパスワードで侵入か

「Nine-Ball」を使った新手のWebサイト攻撃について、米Websenseが分析結果を公表した。

» 2009年06月23日 09時13分 公開

[ITmedia]

セキュリティ企業の米Websenseは6月22日、マルウェアの「Nine-Ball」を使ったWebサイト攻撃に関する詳報をブログで公表した。

Websenseは6月初旬に「Nine-Ball」による攻撃を発見し、16日時点で約4万の正規サイトに難読化されたコードが仕掛けられたと伝えていた。その後、感染サイトの数はやや減少。この種の攻撃はいったん表面化すると、攻撃側が手口を切り替えるのが常だという。

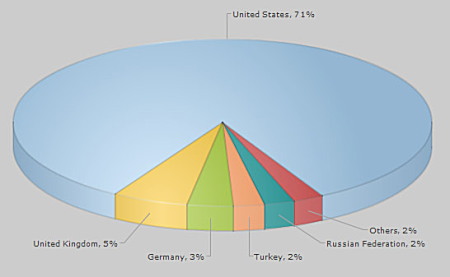

感染サイトを国別に見ると、米国が71%と大半を占めている。今のところ大手サイトの感染は見つかっていないという。攻撃側は盗んだFTPのログイン情報を使ってシステムに侵入し、正規サイトのインデックスページに不正コードを挿入しているとみられる。

感染サイトを閲覧したユーザーは、複数のサイトを経由して知らないうちに悪質サイトにリダイレクトされるが、その経路はさまざまで、行き着く先のサイトも複数ある。ただし同じ感染サイトを何度も閲覧すると、2度目以降は悪質サイトにはリダイレクトされないという。

リダイレクト先のサイトでは、Microsoft Data Access Component(MDAC)、AOL SuperBuddy、Adobe Acrobat Reader、QuickTimeなどに存在する既知の脆弱性を悪用。脆弱性を解決していないPCでアクセスすると、情報を盗み出すトロイの木馬などに感染する恐れがある。

関連記事

GENOウイルスに続く改ざん攻撃? 4万サイト以上に不正コード

GENOウイルスに続く改ざん攻撃? 4万サイト以上に不正コード

GENOウイルスに続く新手の大規模攻撃が発生した。正規サイトに不正コードを仕掛け、マルウェア感染サイトへユーザーを誘導する。 世界2000サイトが改ざん被害、新手の悪質コードで攻撃か

世界2000サイトが改ざん被害、新手の悪質コードで攻撃か

約2000の正規サイトに悪質なJavascriptが仕込まれ、不正サイトへユーザーをおびき寄せているという。

関連リンク

Copyright © ITmedia, Inc. All Rights Reserved.

SpecialPR

アイティメディアからのお知らせ

人気記事ランキング

- 知らない番号でも一瞬で正体判明? 警察庁推奨アプリの実力を検証

- AD DSにSYSTEM権限取得の脆弱性 Microsoftが修正プログラムを配布

- .NETにサービス停止の脆弱性 広範なアプリケーションに影響

- Microsoft 365の新プラン「E7」は“AI盛り盛り”で99ドル E5にはない魅力は?

- ZIPファイルの“ちょっとした細工”で検知停止 EDRも見逃す可能性

- M365版「Cowork」登場 Anthropicとの連携が生んだ「新しい仕事の進め方」

- ★4を目指すのは正解か? SCS評価制度が企業に突き付ける“本当の論点”

- 本職プログラマーから見た素人のバイブコーディングのリアル AIビジネス活用の現在地

- 偽のTeamsサポートで新型バックドアを設置 巧妙な手口に要注意

- データ激増時代に変化するIT部門の役割 データガバナンス実装の現実解

あなたにおすすめの記事PR

感染サイトの割合(Websenseより)

感染サイトの割合(Websenseより)