ウイルス対策が難しいシステムを保護する仕組み――マカフィーに聞く

POSやATMなどの組み込み系システムは、ウイルス対策ソフトの利用が難しい。マルウェアの危険性が高まる中で、マカフィーはこの課題を解決する取り組みを進めている。

セキュリティ企業のマカフィーは、POSやATMといった組み込み系システムを対象とする新たなウイルス対策手法の普及に乗り出した。ウイルス対策ソフトの利用が難しいとされ、組み込み系システムを保護する取り組みを同社に聞いた。

組み込み系システムは、一般的な企業の情報システムとは異なり、POSやATMのほかに工場の製造装置(FA)、医療機器、キオスク端末、ハンディーターミナルなど特定の目的で使用されるため、インターネットに接続しないなど、一般的な情報システムに比べてクローズドなネットワーク環境で運用される場合が多い。安定性と信頼性が最優先され、技術の“枯れた”レガシーOSが採用されている。

コーポレートマーケティング部の市橋満部長によると、組み込み系システムのウイルス対策では、ウイルス対策ソフトが利用されていないことが多いという。組み込み系システムでウイルス対策ソフトを使用した場合、頻繁な定義ファイルの更新やウイルススキャンによってコンピュータの負荷が高まるため、管理者はシステムの動作に与える影響を懸念する。インターネットに接続するPCやサーバに比べて、マルウェアに感染する危険性が低いと考える向きもある。

しかし、2008年後半から2009年前半にかけて「Conficker/Downad」ワームによる被害が世界中の企業で発生した。Conficker/Downadワームは、ネットワーク経由だけでなく、USBメモリなどリムーバブルメディアでも感染する。サーバの設定作業にUSBメモリを利用する企業が多く、ネットワーク側で対策を講じても感染が拡大する要因の1つになった。マカフィーによると、今年5月ごろからConficker/Downadの感染報告が増えているという。

Conficker/Downadの流行は、クローズドな組み込み系システムがマルウェア感染とは無縁ではないことを証明する1つの出来事と言えそうだ。また、MicrosoftはWindows 2000のサポート7月13日に終了する。14日以降はセキュリティパッチが提供されなくなり、Windows 2000を利用するシステムでは脆弱性を突くマルウェアのリスクが非常に高まることとなる。

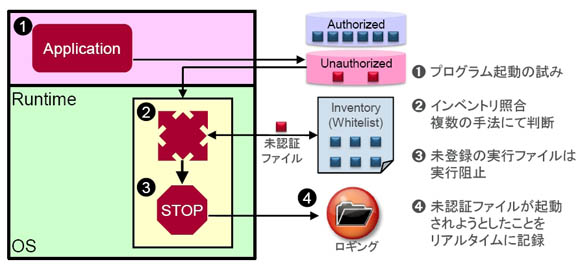

マカフィーは、こうした課題に対処するため「仮想パッチ」という概念を取り込んだセキュリティ対策の利用を呼び掛けている。仮想パッチは「ホワイトリスティング」技術とIPS(侵入防御システム)の2つを組み合せて実現するという。ホワイトリスティングは、安全性が確認されたプログラムのみをシステムで実行させるものだ。

特にホワイトリスティングは、悪意のプログラムを検出・駆除する「ブラックリスト」型のウイルス対策ソフトとは逆のアプローチで、組み込みシステムのセキュリティを確保する。SE本部の鈴木弘之マネジャーによると、安全が認められていないプログラムは一切実行されないため、用途や運用環境が固定化されている組み込み系システムでの利用に適したものという。

ホワイトリスティングの対策では、まずシステム内のファイルを検証して安全なものをリスト化する。リストを保護するサーバなどに適用する。システムの動作状況を監視し、リストにないものは実行させない。システムの更新や変更をした場合は、新たなものを検証してリストをアップデートしていく。かつては、ユーザーが手作業で実施しなければならない部分が多く、実用的ではなかったという。同社ではリストの作成・更新を自動化するよう改善を図り、ユーザーの負担を軽減させた。

ホワイトリスティングで保護するシステムを変更する手段には、「管理者による作業」「認定の運用管理ツールによる作業」「セキュリティ署名付きプログラムでの作業」「認定されたユーザーによる作業」の4つがあるという。鈴木氏は、「1つのホワイトリストをシステム全体に適用することができるが、実際にはサーバごとにホワイトリストを作成して、きめ細かく管理しているユーザーが多い。手作業での更新はミスを生じる危険があるためセキュリティ署名付きの安全なプログラムを使って、作業をしているようだ」と話す。

IPSによる対策では、同社は収集したソフトウェアの脆弱性情報をユーザーのIPSに迅速に反映させる仕組みを提供する。ベンダーのパッチ提供の有無にかかわらず、脆弱性を狙った不正な通信を検知・ブロックしてシステムを保護する。特に脆弱性の発覚からパッチ提供までの期間における攻撃(ゼロデイ攻撃)を防ぐのに有効であるといい、ベンダーからパッチが提供されてユーザーが検証を終えるまでも、この仕組みでシステムの保護を継続できるとしている。

ホワイトリスティングとIPSを併用することで「仮想パッチ」によるセキュリティ対策を実現できるが、保護するシステムの環境によって、どちらか一方を利用するだけでも一定の効果を得られるという。同社ではPOSやATMなどのメーカーにホワイトリスティング技術の提供を始めているほか、既存のシステムに導入するための製品を展開する。

今後同社はウイルス対策ソフトの利用が難しいシステムでの採用を呼び掛け、企業システムにおけるセキュリティ対策の向上を目指す考えだ。

なお、ホワイトリスティングはマルウェアの実行を完全に防ぐことが目的であり、感染や駆除をする機能は持たない。ウイルス対策ソフトがホワイトリスティングの対策に置き換わるわけではなく、相互補完する対策手法であるというのが同社の見解だ。

企業向け情報を集約した「ITmedia エンタープライズ」も併せてチェック

関連記事

関連リンク

Copyright © ITmedia, Inc. All Rights Reserved.

アイティメディアからのお知らせ

人気記事ランキング

- 知らない番号でも一瞬で正体判明? 警察庁推奨アプリの実力を検証

- AD DSにSYSTEM権限取得の脆弱性 Microsoftが修正プログラムを配布

- .NETにサービス停止の脆弱性 広範なアプリケーションに影響

- Microsoft 365の新プラン「E7」は“AI盛り盛り”で99ドル E5にはない魅力は?

- ZIPファイルの“ちょっとした細工”で検知停止 EDRも見逃す可能性

- M365版「Cowork」登場 Anthropicとの連携が生んだ「新しい仕事の進め方」

- ★4を目指すのは正解か? SCS評価制度が企業に突き付ける“本当の論点”

- 本職プログラマーから見た素人のバイブコーディングのリアル AIビジネス活用の現在地

- 偽のTeamsサポートで新型バックドアを設置 巧妙な手口に要注意

- データ激増時代に変化するIT部門の役割 データガバナンス実装の現実解

ホワイトリスティングの仕組み

ホワイトリスティングの仕組み 市橋満氏(左)と鈴木弘之氏

市橋満氏(左)と鈴木弘之氏