モバイルデバイスを取り巻く脅威――過去と今

iPhoneやAndroidの出現でスマートフォンの普及が急速に進む。モバイルデバイスの脅威の歴史を振り返り、現在のセキュリティリスクを理解したい。

(このコンテンツはマカフィーの「McAfee Labs Blog」からの転載記事です。一部を変更しています。)

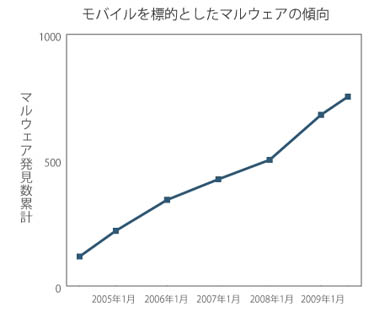

高機能化し、金銭取引が容易にできる昨今のモバイルデバイスは、PCと同等もしくはそれ以上に強固なセキュリティ対策が求められます。今回は、モバイルデバイスをターゲットにしたマルウェアの歴史を振り返りながら、最近のマルウェアの傾向を取り上げます。

モバイルデバイスをターゲットにしたマルウェアが初めて確認されたのは、2004年のSymbian OS Series60を搭載した携帯電話に感染する「Symbian/Cabir」というワームでした。このワームは感染した端末のBluetoothを使って、ひっきりなしに自分自身を送信しようとしたため、端末のバッテリーがすぐになくなってしまうという害をもたらすものでした。このCabirを皮切りに、その後もSymbian搭載機種を主な標的としたマルウェアが増えていきます。

初期の頃は、このCabirのように電池消耗を早めたり、「SymbOS/Skulls」のように端末機能を破壊して待ち受け画面のアイコンを変えてしまったりするような、端末に害を与えようとするマルウェアが中心でした。それがPCの場合と同じように、徐々にその目的が金銭や情報の搾取といった、端末被害だけでは済まされないようなものに変わりつつあります。

最近では、欧州でよく使われているプレミアムSMSという有料サービスにSMSメッセージを勝手に送信してしまったり、国内で言うダイヤルQ2のような有料情報提供番号に自動発呼してしまったり、あるいは「Smishing」と呼ばれる携帯メールを使ったフィッシング詐欺や偽装アプリケーションなど、手口が巧妙化、ソーシャルエンジニアリング化しています。ターゲットもSymbianからWindows Mobile、J2MEなどオープンなプラットフォームを採用した端末に広がっています。

これらのマルウェアは主に海外で害を与えていましたが、国内の携帯端末仕様のオープン化、標準化が進みつつある今、対岸の火事というわけにはいかなくなりました。

スマートフォンに対する脅威

国内も含め、世界中の携帯電話オペレーター各社からいわゆるスマートフォンと呼ばれる端末が続々と市場に投入されています。この大きな流れは、2007年6月に発売されたAppleのiPhoneが火を点け、Googleが開発したAndroid搭載端末が加速させたと言っていいでしょう。

従来のスマートフォンは、どちらかと言うとビジネスマン向けの2台目市場を狙うものでした。しかしiPhoneやAndroid端末は、特に若い人たちが「これはカッコいい」「これだけあればいい」と思う端末、開発者がアプリケーションを作りやすく、メーカーがコスト削減できる標準プラットフォーム、そして通信事業者やメーカーだけではなく不特定多数のアプリケーション開発者やコンテンツプロバイダーなど、さまざまな役割、立場の人たちが大勢参加できる大規模なエコシステムを作るきっかけを作りました。

そして、これらを可能とするアーキテクチャは必然的にオープンなものになり、端末は携帯ネットワークではなくインターネットにつながるようになります。それは同時にセキュリティリスクの増大を意味します。

iPhoneの場合

iPhoneは、これまでの携帯端末にはない目新しい機能や独特のユーザーインタフェースを持ち合わせた端末として、多くの人たちが発売前から心待ちにしていました。そしてそれはハッカーたちも例外ではありませんでした。

発売当初は、「AT&Tのみでしか使えない、AT&Tとの電話契約がなければ何も使えないただの箱」「インストールできるアプリケーションは公式に承認されたものだけ」というビジネス上、セキュリティ上の縛りがかけられていました。ハッカーたちは縛りをかけられると逆に奮起してしまうのでしょうか、発売翌日にはOSのリストアイメージがダウンロードできるWebサイトが公表されました。

発売5日後には、AT&Tとの電話契約なしでもプリインストールのアプリケーションを動かせるような改造手法が発見され、20日後には非公式アプリケーションもインストールできるようになりました。そして、発売から2カ月も経過しないうちにSIMロックが解除され、AT&T以外の事業者でも利用可能にしてしまうような方法が見つかりました。Appleはアプリケーションの審査をしっかり行っているようです。しかし、上記のような改造が行われた端末は、マルウェアに対して大変脆弱になってしまいます。

Android端末の場合

Android自身はそのベースとしてLinuxを利用していることから、セキュリティもLinuxのユーザーIDによるサンドボックスモデルが基本となっています。例えば、ほかのアプリケーションが所有しているファイルに書き込みアクセスすることは基本的にできません。さらにネットワークを使って外部と通信したり、位置情報を調べたり、システムリソースにアクセスする場合には、そのアプリケーションをインストールして良いか明示的にユーザーに許可を求める仕組みになっています。

また、Twitterのようなソーシャルメディアやネットワーキングテクノロジーが爆発的に人気になったことから、この種のサイバー犯罪への悪用は今後数か月間で急増すると予想されます。ソーシャルネットワーキングサイトを利用してニュースなどの情報を得るユーザーが増えれば増えるほど、これらを利用するマルウェアの作者やサイバー犯罪者も増えるでしょう。

企業向け情報を集約した「ITmedia エンタープライズ」も併せてチェック

関連記事

関連リンク

Copyright © ITmedia, Inc. All Rights Reserved.

アイティメディアからのお知らせ

人気記事ランキング

- 知らない番号でも一瞬で正体判明? 警察庁推奨アプリの実力を検証

- ZIPファイルの“ちょっとした細工”で検知停止 EDRも見逃す可能性

- M365版「Cowork」登場 Anthropicとの連携が生んだ「新しい仕事の進め方」

- 生成AIで消えるのは仕事、それとも新人枠? 800職種のデータから分かったこと

- AD DSにSYSTEM権限取得の脆弱性 Microsoftが修正プログラムを配布

- 偽のTeamsサポートで新型バックドアを設置 巧妙な手口に要注意

- .NETにサービス停止の脆弱性 広範なアプリケーションに影響

- もはやAIは内部脅威? 企業の73%が「最大リスク」と回答

- 政府職員向けAI基盤「源内」、18万人対象の実証開始 選定された国産LLMは?

- 本職プログラマーから見た素人のバイブコーディングのリアル AIビジネス活用の現在地

SymbOS/Skulls

SymbOS/Skulls