bash脆弱性を狙う攻撃止まず、対策実施が急務に

9月下旬から「bash」シェルの脆弱性を抱えたシステムを狙う攻撃が続いている。より標的を絞る傾向にあるという。

LinuxなどUNIX系OSで使われているシェルの「bash」に環境変数の処理に関する重大な脆弱性などが発覚した問題(通称ShellShock)で、脆弱性を抱えた国内のシステムを探る不審なアクセスが続いている。当初は不特定多数のシステムを狙う傾向にあったが、標的を絞った攻撃に変化しつつあるようだ。

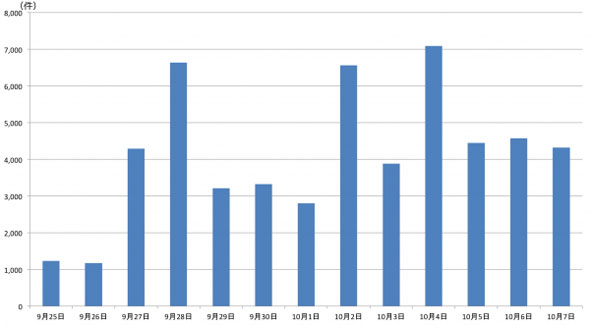

10月9日までに警察庁や国内セキュリティ各社が発表している観測状況によると、bashの脆弱性を狙う攻撃は9月25日に発生し、10月に入ってやや減少したものの、依然として止む傾向はみられない。

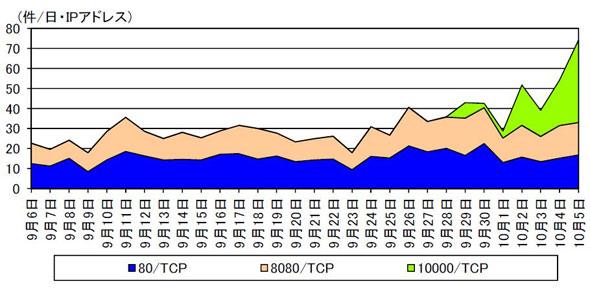

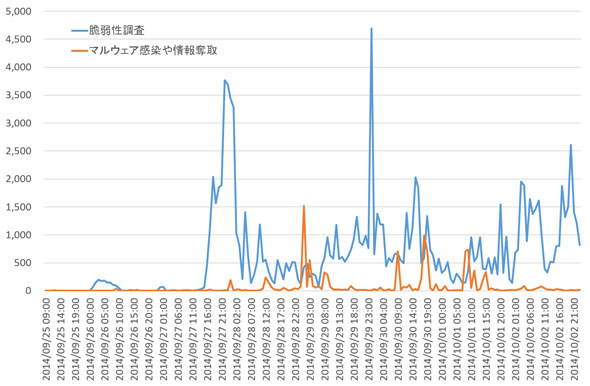

当初はHTTPなどが使う80番や8080番のポートを狙った攻撃が大半を占めたものの、警察庁の観測では4日頃から、サーバ管理ソフトの「Webmin」がデフォルトで使用している10000番ポートを狙う攻撃が急増。日本IBMの東京セキュリティオペレーションセンターによれば、DoS(サービス妨害)攻撃やシステムからの情報搾取をするなどの目的からサーバ上での不正プログラムの実行を試みるなどの攻撃が確認された。Webアプリケーションファイアウォールを提供するセキュアスカイ・テクノロジーによると、bashの脆弱性を狙う攻撃は、4月に発覚したApache Strutsなどの脆弱性を狙う攻撃の数十倍の規模に達しているという。

ShellShockでは関連する6件の脆弱性が報告され、開発元のGNU ProjectからBashの各バージョンに応じた修正パッチがリリースされた。また、脆弱性のあるbashを製品に利用していたメーカーなどでは修正対応が順次行われている。

bashをシステムで利用している、あるいは実装された製品のユーザーには、脆弱性の影響の有無を確認することが求められ、影響を受ける場合は修正パッチの適用や代替製品への変更、回避策の実施といった対策が急がれる。

関連記事

- 米Oracle、bash脆弱性への対応状況を公開

- 次々に発覚するbashの脆弱性、最新のパッチ適用を

- bashの脆弱性を突く攻撃がさらに増大、重大性はHeartbleed以上

- Apple、「bash」脆弱性対応のOS Xアップデートをリリース

- 「bash」シェルに重大な脆弱性、主要Linuxでパッチが公開

関連リンク

Copyright © ITmedia, Inc. All Rights Reserved.

アイティメディアからのお知らせ

人気記事ランキング

- 「AIを使えば全員同じになる」 羽生善治九段が語るAI時代の差別化と意思決定

- やはりClaude Codeの品質は下がっていた Anthropicが調査し特定した3つの要因

- 「日本のDXは期待外れ」が64% 世界平均を大きく上回るとGartnerが警告

- Anthropicの新指標 AIの影響を受けにくい「3割の人々」の共通点は?

- NECが人材育成サービスを刷新 「今後必要とされる人材像」を再定義した背景

- 「Windows+R」は絶対に押さないで! 新入社員に贈るセキュリティの新常識5選

- AI活用で足らないのは「ビジョン」や「熱量」じゃない 経営層と現場で拡大する“ズレの正体”

- NTTデータが「商品企画AI」を発表 社内データを基に150秒でコンセプト生成

- Windowsのリモートデスクトップ接続が刷新 情報の自動共有は「原則禁止」に

- メインフレーム「IBM Z」は51%増、全事業セグメントが増収 IBMが2026年Q1決算を発表

セキュアスカイ・テクノロジーによる観測状況(9月25日〜10月7日)

セキュアスカイ・テクノロジーによる観測状況(9月25日〜10月7日) 警察庁による観測状況(9月6日〜10月5日)

警察庁による観測状況(9月6日〜10月5日) IBM Tokyo SOCによる観測状況(9月25日〜10月2日)

IBM Tokyo SOCによる観測状況(9月25日〜10月2日)