国内5組織で7件のサイバー攻撃、メールのやり取りでウイルス感染

IPAが確認したのは約1年ぶりといい、過去の事案と同一の攻撃者である可能性が疑われる。

情報処理推進機構(IPA)は11月21日、国内の5つの組織で7件の標的型サイバー攻撃が確認されたとして、注意を呼び掛けた。IPAが確認したのは約1年ぶりといい、2年前に同様の攻撃を仕掛けた攻撃者(もしくはグループ)と同一の可能性があるとしている。

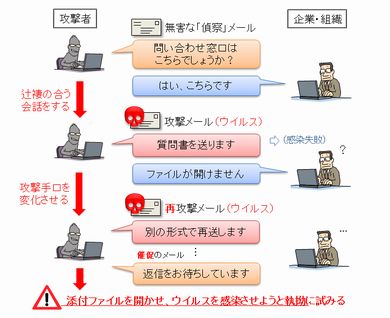

IPAによると、今回の攻撃では「やり取り型」という手口で標的となった組織への不正侵入が行われた模様だ。

「やり取り型」の手口は、まず組織が窓口などのために外部に公開しているメールアドレスへ問い合わせや相談などの内容が送り付けられる。組織の担当者が送信者とメールでやり取りをする過程で、担当者に添付ファイルを開かせたり、メールに記載したリンクをクリックさせたりすることで、担当者のコンピュータに不正プログラムを送り込み、感染させる。感染に成功してしまうと、攻撃者は担当者のコンピュータを密かに遠隔操作して、組織内から機密情報を盗み出す。

最近では攻撃者が仕掛ける「やり取り」が巧妙化しており、辻褄の合う話題を続けたり、不正プログラムの形態を変化させたりしながら、何度もメールを送りつけるという。

IPAでは「やり取り型」の手口による攻撃をこの1年ほど確認していなかったが、重要インフラ企業などから提供された情報を分析したところ、少なくとも5つの組織で7件の事案が発生していたことを確認した。今回の攻撃ではメールの発信元のIPアドレスが2002年7月に発生した攻撃と一致したため、同一の攻撃者の関与が推測されるとしている。

今回の攻撃との関連性は不明だが、セキュリティ企業の関係者によると、「やり取り型」メールによる攻撃では国立大学の卒業予定者を名乗る人物から政府機関に職員採用の問い合わせメールを送りつけられたケースもある。

メールには、履歴書ファイルに見せかけた遠隔操作型の不正プログラムが添付されていた。メール送信者は実在しない人物で、履歴書ファイルに貼り付けられた人物の写真もネット上の様々なデータを合成したものだったという。

IPAは、この種の攻撃について人間の心理を悪用することから決定的な対策がないと解説。しかし、下記のような対応を取ることでリスクを低減できるだろうとアドバイスしている。

「やり取り型」メール攻撃によるリスクの低減方法

攻撃の手口に対する周知の徹底

攻撃者は、組織や窓口ごとに異なるもっともらしい話題を持ちかけてくるため、特定の件名(テーマ)や添付ファイルの名称に着目するのではなく、攻撃の手口を理解し、受信メールに注意を払う。特に、外部向けに公開している窓口のメールアドレスやWebの問い合わせフォームなどに対応する部門へ周知を徹底する。

不審メール受信時の連絡および組織内情報共有・集約体制の整備

組織内で情報を集約・対応する体制を整え、不審なメールを受信した際は、添付ファイルやメール内のURLリンクを開く前に管理部門へ報告し、管理部門ではメールの内容を精査し、同様のメールが他部門にも着信していないか確認する。

外部からの不審な添付ファイルの安全な確認方法の検討

特に外部向け窓口などについては、不審なメールや添付ファイルであっても、業務上、その内容を確認せざるをえない場合が多々あるため、組織内ネットワークから隔離したPCや、仮想環境(仮想マシン)を使い、メールを開封するなど、ファイル確認用の安全な環境を用意する。

関連記事

- 日本で見つかった最新の標的型メール攻撃、就活なりすましやモバイル狙いも

- 「偵察メール」の返信で“ウイルス発進” 2013年度の標的型攻撃事例

- 2012年の標的型メール攻撃は1009件、手口の巧妙化も進む――警察庁

- セキュリティ会社のお知らせになりすますマルウェア攻撃にご注意

関連リンク

Copyright © ITmedia, Inc. All Rights Reserved.

アイティメディアからのお知らせ

人気記事ランキング

- 知らない番号でも一瞬で正体判明? 警察庁推奨アプリの実力を検証

- ZIPファイルの“ちょっとした細工”で検知停止 EDRも見逃す可能性

- M365版「Cowork」登場 Anthropicとの連携が生んだ「新しい仕事の進め方」

- 生成AIで消えるのは仕事、それとも新人枠? 800職種のデータから分かったこと

- 偽のTeamsサポートで新型バックドアを設置 巧妙な手口に要注意

- もはやAIは内部脅威? 企業の73%が「最大リスク」と回答

- 政府職員向けAI基盤「源内」、18万人対象の実証開始 選定された国産LLMは?

- 本職プログラマーから見た素人のバイブコーディングのリアル AIビジネス活用の現在地

- AI時代の防御戦略は戦国史に学べ? GMO大会議で語られた意外な教訓

- その事例、本当に出して大丈夫? “対策を見せたい欲”が招く逆効果