脆弱性を治す平均日数は? 情報流出を招く実態判明

脆弱性の修正対応に要した期間は、金融機関や教育機関では長期であることが分かった。

金融機関などはアプリケーションやネットワークに存在する既知の脆弱性を長期間放置する傾向があり、情報流出の危険に自らをさらしかねない状況に陥っている――。セキュリティ企業の米NopSecが6月2日に発表した脆弱性リスク管理の実態に関する報告書でそう指摘した。

同社は過去20年あまりにわたって米政府の脆弱性情報データベース(NVD)に記載された脆弱性約6万5000件と、各業界で報告された脆弱性2万1000件あまりについて分析し、業界ごとの対応状況などを調べた。

それによると、過去20年で脆弱性情報が公開された件数はMicrosoftとAppleの製品が圧倒的に多く、危険度ではAdobe、Apple、Microsoft、Mozilla、Oracle製品の脆弱性が際立っていた。

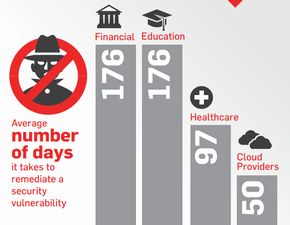

こうした既知の脆弱性を修正するまでに企業などが要した期間は平均で103日だった。業界別に見ると、クラウド事業者が平均50日以内に修正していたのに対し、医療機関は97日、金融機関や教育機関は対応までに176日もかかっていることが分かった。

NopSecは「こうした組織ではほぼ半年の間、情報流出の危険に自らをさらしていることになる」と解説する。さらに、金融機関では脆弱性の32%が1年以上も放置されていることも判明したという。

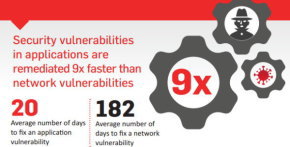

アプリケーションの脆弱性に比べ、ネットワークの脆弱性は修正までに時間がかかる傾向も浮き彫りになった。アプリケーションの脆弱性は平均すると20日以内に修正されていたのに対し、ネットワークの脆弱性の場合は平均で182日間も放置されていた。

NopSecでは今回の調査結果について、「企業は潜在的リスクへの警戒を促されているにもかかわらず、依然としてシステムの脆弱性や設定ミスが大きな代償を伴うセキュリティ侵害の根本原因になっている。脆弱性が悪用される可能性を閉ざし、攻撃者との競争に勝つためには、現状よりも大幅に動きを速める必要がある」と指摘している。

関連記事

「Googleが脆弱性を放置」と、セキュリティ企業が批判

「Googleが脆弱性を放置」と、セキュリティ企業が批判

他社に即時対応を要求しながら自社の対応に甘いと、Security Explorationsが指摘する。 JavaやFlashの脆弱性放置、依然として多数の状況――Websense調査

JavaやFlashの脆弱性放置、依然として多数の状況――Websense調査

Javaに存在する既知の脆弱性を突く攻撃が相次いで浮上しているにもかかわらず、企業からのJavaリクエストの80%以上がそうした攻撃に対して脆弱な状況だという。 「Minecraft」に放置された脆弱性? 発見者が攻撃実証コードを公開

「Minecraft」に放置された脆弱性? 発見者が攻撃実証コードを公開

発見者は2年近く前にMinecraftに報告したにもかかわらず、一向に脆弱性が修正されなかったとして、コンセプト実証コードの公開に踏み切った。 OpenSSLの「Heartbleed」脆弱性、サーバ30万台は修正気配なし?

OpenSSLの「Heartbleed」脆弱性、サーバ30万台は修正気配なし?

2カ月以上たった今でも脆弱性が放置されている現状に、「人々はパッチを当てようと試みることさえやめてしまったらしい」とErrata Securityは指摘する。 企業のJavaユーザー、8割強が旧版放置 Win 95時代の脆弱性も残る

企業のJavaユーザー、8割強が旧版放置 Win 95時代の脆弱性も残る

Bit9の調査によると、企業のエンドポイントのうち82%が、既にサポートの打ち切られたJava 6を実行していることが判明した。

関連リンク

Copyright © ITmedia, Inc. All Rights Reserved.

アイティメディアからのお知らせ

人気記事ランキング

- 初期侵入口は“またVPN” 日本医大武蔵小杉病院にランサムウェア攻撃

- 「2027年1月12日」は運命の日? サポート切れOSを使い続ける会社の末路

- 富士通、ソブリンAIサーバを国内製造開始 自社開発プロセッサー搭載版も

- ホワイトハッカーが明かす「ランサムウェア対策が破られる理由」と本当に効く防御

- Googleが「AI Threat Tracker」レポートを公開 Geminiを標的にした攻撃を確認

- シャドーAIエージェントを検出 Oktaが新機能「Agent Discovery」を発表

- SOMPOグループCEOをAIで再現 本人とのガチンコ対談で見えた「人間の役割」

- 「AI前提」の国家戦略と「思考停止」の現場 大半の企業で“何も起きない”未来を予見

- AIエージェント普及はリスクの転換点 OpenClawを例に防御ポイントを解説

- 生成AIの記憶機能を悪用して特定企業を優遇 50件超の事例を確認