第1回 オペレーションを変えるマシンデータの活用とは?:実践 Splunk道場(4/4 ページ)

大量のデータの中に宝はあるのか?

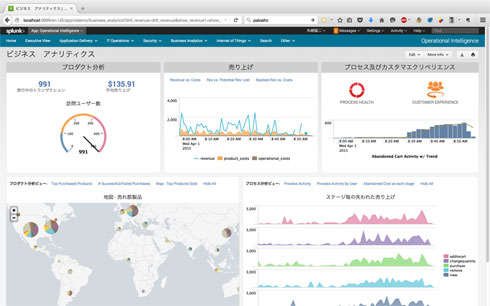

多種多様で膨大なデータの中から、いったいどのようにして宝を見つけられるのだろうか。Splunk標準の「Search」(これもAppsの一つ)には、データの計算、フォーマット変換、統計計算などを含む200以上のサーチコマンド(SPL:Search Processing Language)が予め用意されている。SQLユーザーにも親しみやすいようSQL対比表も用意している。SPLを利用すればレポート、アラート、ダッシュボード作成を自在に操ることができるだろう。

また、検索の速さを実現するために、 Map Reduceや分散ファイルシステム、データのインデックス、スキーマオンザフライ(Schema on the fly)などの技術を実装している。リファレンスのハードウェアスペックを満たして密度の高いデータの場合なら、蓄積されたデータの容量に関わらず、検索結果が5万件までで概ね1秒以内にその結果を得られる。

ペタバイトクラスのデータを扱うユーザーも少なくない今日において、結果を得る速さはビジネスを加速させ、新たな分析を行い、別のビジネスチャンスや洞察を得る機会になることは言うまでもないだろう。

システムの見えないデータから、実はハードウェア環境、ソフトウェア環境、アップデート、運用状況、セキュリティ状況、売上状況といったすべてを見渡すことができる。しかしこれまでは、死活監視は行うがセキュリティは別、アップデートを実施はするが見える化までは至っていない、というのが現実ではなかろうか。システムは一気通貫でつながっており、セキュリティの異常がシステムの異常につながり、データベースの遅延が前後するアプリケーションに影響することは避けて通れないのが事実である。

冒頭で述べたように、コールセンターとサポート、あるいは開発まで見渡せる可視化をすれば、ビジネスに大きな価値をもたらすことができるはずだ。

次号はSplunkの基礎となるサーチコマンドについて解説する。

著者:矢崎誠二(Splunk Services Japan/シニアセールスエンジニア)

1999年よりインターネットセキュリティに特化した事業、サービスを専任。セキュリティ黎明期より、脆弱性・不正侵入検知の分野を中心としたセキュリティコンサルティングサービスに参画する。セキュリティ監査およびペネトレーションテストを日本のさまざまな顧客に提供するとともに、IDアクセス管理、アプリケーションセキュリティ、SIEMなどを含めセキュリティフレームワーク全体のソフトウェアに関する技術支援を遂行する。近年はビッグデータにおけるセキュリティ分析に従事。

関連記事

「あけおめメール」に備えろ! KDDIが装備したデータ分析基盤とは?

「あけおめメール」に備えろ! KDDIが装備したデータ分析基盤とは?

元日になった瞬間に飛び交う「あけおめメール」は、トラフィックを圧迫される通信事業者にとって、実に悩ましい存在だ。年末年始に向けてKDDIが約2カ月で構築した秘策とは? 怪しい動きは自社でも調査 大成建設に聞くセキュリティの取り組み

怪しい動きは自社でも調査 大成建設に聞くセキュリティの取り組み

昨今のセキュリティ対策ではサイバー攻撃などのインシデント(事故や事件)へ迅速な対応をできることが強く求められている。大成建設はそのためのチーム「T-SIRT」を2013年に結成した。T-SIRT誕生の経緯や日々の活動とはどのようなものか――。- 理化学研究所、ログ分析の効率化に「Splunk」を試験導入

理化学研究所は、ネットワークサービスのログ管理を効率化するために、NTTデータが販売するログ管理ツール「Splunk」を試験導入する。

関連リンク

Copyright © ITmedia, Inc. All Rights Reserved.

人気記事ランキング

- VMware、Workstation Pro 17とFusion Pro 13の個人利用を無償化 その狙いを探る

- メインフレームが誕生60周年 クラウド時代でも廃れない納得の理由

- “ゾンビルーター問題”は企業にとっても無関係の話ではない 対処方法はあるか?

- CrowdStrike、生成AIを活用する次世代SIEM「CrowdStrike Falcon Next-Gen SIEM」を発表

- ゼロトラストはいいことばかりではない? Gartnerが指摘するデメリット

- ドローンいらず? 飛行動画作成できる「Google Earth Studio」登場

- Windows 11 Homeの次期バージョン、BitLockerを自動で有効化へ

- VMwareが「ESXi無償版」の提供を終了 移行先の有力候補は?

- もう「Wi-Fi 7」時代? 無線LANの気になる進化

- MITREがサイバー攻撃に遭う 攻撃者はIvantiのVPN製品のゼロデイ脆弱性を悪用か