第3回 招かざるセキュリティの脅威、マシンデータから見つけるには:実践 Splunk道場(1/3 ページ)

今回はさまざまなデータを取り込むことでSplunkがセキュリティ用途としてどのように活用できるのか、どのような知見が得られるかについて紹介します。

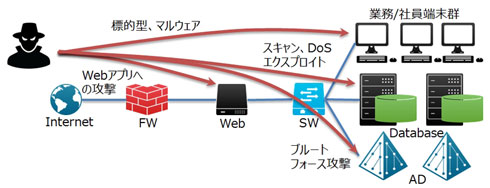

今日さまざまなサイバーセキュリティ製品が市場に溢れている。ウイルス対策やファイアウォールは、もはやセキュリティという領域ではなく、ITインフラの一部として認識されているだろう。サイバー攻撃の方法も、初期のフロッピーディスクから感染するスクリプトキディから、スキャン行為、ブルートフォース(リスト攻撃)、セッションハイジャック、脆弱性を狙うエクスプロイト、Webアプリケーションに対する攻撃、DoS/DDoS攻撃、マルウェア感染とさまざまだ(図1参照)。それらの攻撃が成立した場合、サービス停止、改ざん、ランサムウェアによるゆすり、機密情報の漏えい、そして、社会的制裁など、企業としては招かざる結果を受け入れなくてはならない。

サイバー攻撃の影響にともなう損失とは?

企業は長年に渡る努力を通じて高い品質の製品、サービスを提供してきた。しかし洗練された高度なサイバー攻撃によって、大量の顧客情報、機密扱いの知的財産が漏えいしてしまう。サイバー犯罪はれっきとした犯罪行為であるにもかかわらず、なぜか「攻撃されるほうが悪い」などと被害者が責任を追求されるのだ。盗む側、すなわちサイバー攻撃側が悪質な行為をして、犯罪性が高いにもかかわらず、非難する人間はそこにはあまり触れられず、むしろ企業側の対策が甘いというところだけに世間はフォーカスする。

また、物理空間における治安という意味で日本は安全な国であるが、サイバー空間においては世界共通のリスクが内在する。欧州や中東で起きている物理リスクは遠い海の向こうの世界のように思えるが、サイバー空間では国境がないことを理解しなければならない。「安心・安全」は日本では無料と思われがちだが、セキュリティは買ってなお価値があるという考えが、グローバルでの共通認識になっていることもご理解いただきたい。

個人情報の漏えいは一件あたり平均数万円という損失コストとして計上される。そのような個人情報が数百万、数千万件という規模で漏えいされるサイバー攻撃が2011年以降、多発している。わずか一度のサイバー攻撃による打撃は、組織における計りしれない損失を産み、今後も増加の一途をたどるだろう。

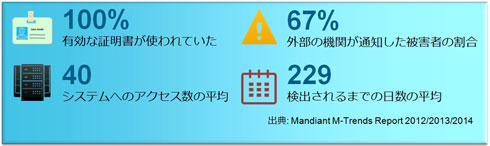

よく「弊社では問題は起きていない」という声も聞かれるが、どちらかといえば「問題が起きていない」のではなく、「発生している問題に気づいてない」というニュアンスが強い。事実として、情報漏えいは内部で見つかるというより、漏えいして初めて外部から気づかされている割合が60%を超えている(図2参照)。

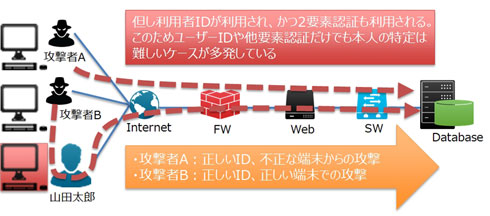

システム上での不正な振る舞いが内部アドレスから発生していても、従業員が行っているのか、外部からのなりすましなのか、判断は難しい。そこに利用されるID自体は、そのIDに紐づく本人であるかどうかを判断する基準がないからだ。DHCP、NAT、Proxy、共有IDなど、システムやセキュリティレベルを向上させるための仕組みがかえって情報分析を複雑にしている(図3参照)。

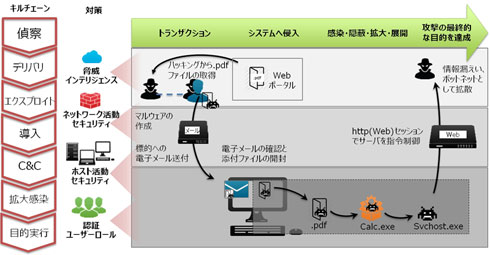

そもそも起きている問題を認識しなければ、対処できない。サイバー攻撃者が攻撃に費やす日数は230〜250日を要するとまで言われ、大胆かつ綿密に遂行される。防御側は「サイバーキルチェーン」をどこかで検出し、分断しなければならない(図4参照)。まず推し進めなければならないのはキルチェーンを見つけることにあることをご理解いただきたい。

Copyright © ITmedia, Inc. All Rights Reserved.

アイティメディアからのお知らせ

人気記事ランキング

- 私鉄の「クレカ乗車」が本格始動 今見直したいスマートフォンセキュリティの考え方

- 日立はAnthropicと組んで何を狙うのか 従業員29万人へのClaude導入で目指す姿

- 中小企業より深刻だった? ヒトもカネもあるはずの大企業がIT人材不足に苦しむワケ

- 羽生善治九段に学ぶAI時代の意思決定 最適解による「思考停止」を突破するヒント

- AIコーディングエージェント市場が「新段階」突入 IDEが必要不可欠でなくなる“3つの理由”

- 富士通がOpenAI、Anthropicと相次ぎ提携 AIベンダーと組む狙いは?

- ドローンいらず? 飛行動画作成できる「Google Earth Studio」登場

- OpenAI、Anthropicが新会社設立 国内SIerは「黒船襲来」に対抗できるか?

- 「AIを使えば全員同じになる」 羽生善治九段が語るAI時代の差別化と意思決定

- Google検索、25年ぶりの大刷新 「ググる」から「AIエージェントに任せる」へ