パイプドビッツのECサイト基盤から個人情報流出、システムの設定不備でバックドア置かれる(2/2 ページ)

設定不備を突かれてバックドアを置かれる

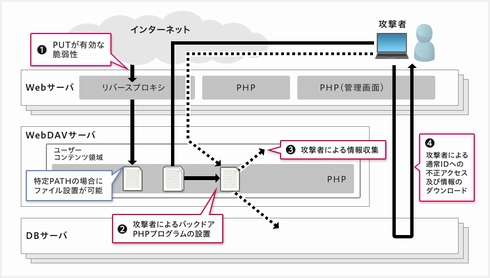

パイプドビッツによれば、不正アクセスの原因はスパイラルECのシステムの設定不備によって攻撃者にバックドアのPHPプログラムを置かれたのが原因だという。

システムではWebサーバの負荷分散のためにリバースプロキシを介してコンテンツデータをWebDAVから参照する構成がとられていたが、Webサーバで本来は不要なPUTメソッドが無効化されていなかった。WebDAVではPHPが動作する設定だった。

攻撃者は脆弱性診断ツールを悪用してWebサーバ側の設定不備を発見し、PUTメソッドを使ってWebDAVにバックドアのPHPプログラムを設置。これを利用しながら、システムのファイルを参照したり、データベースへの接続を試したりしたほか、ECサイト運営者の管理画面へのログインIDとパスワードのメッセージダイジェストを閲覧した。

攻撃者はこれらの探索活動を通じてECサイト運営者のログインIDとパスワードを取得し、これを使って管理画面から個人情報をダウンロードした。調査から、攻撃者はOSのroot権限を奪取できないこと、WebDAV以外のサーバへSSHなどでログインしていないことは確認されたとしている。

応急策では、まずWebサーバのPUTメソッドを無効化して不正プログラムを設置できない措置を講じ、リバースプロキシではファイル拡張子によるアクセス制限を実施した。WebDAVサーバでも不正行為などの監視を強化し、攻撃者が設置したバックドアのPHPプログラムを駆除した。

不審な兆候を把握するも対応が不十分だった

スパイラルECは2010年4月26日にリリースされ、当初からWebサーバでPUTメソッドが有効なままになっていたという。同社は、システムの設計段階でこの設定のリスクを評価しなかったことから対策がなされなかったと説明。年1回以上実施していたというセキュリティ診断でもこの設定状況を見つかられなかったという。

また、2015年11月と2016年4月に長時間わたる攻撃が発生したが、システム監視で検知できなかったという。2016年4月16日にはSQLインジェクションの脆弱性を調べた可能性のある痕跡に気が付いたものの、問題がないと判断。システムではファイルの改ざん検知も講じていたが、ユーザーが常時変更する領域は監視対象から外していたといい、バックドアのPHPプログラムが置かれたことに気が付けなかったという。

WebDAV側ではPHPの無効化や必要な機能だけを分離するなどのセキュリティ対策を講じるべきだったものの、それらを実施していなかった。ECサイト運営者のパスワードも推測されやすい脆弱性な文字数や文字種が使われていたとしている。

こうした経緯から同社は、(1)システム設計時におけるリスク評価の不備、(2)

不審な兆候を把握した際の詳しいログ調査などの未実施、(3)セキュリティインシデント発生時の連絡や情報共有などの不備、(4)改ざん監視の不備、(5)WebDAVの機能分離、(6)ECサイトに求められる堅牢なパスワードの運用不備――を問題点に挙げた。

調査結果から同社は、攻撃に関する以下の推測も挙げている。

- バックドアのPHPプログラムのユーザーインタフェースに中国語が使われ、中国語を理解できる攻撃者と考えられる

- システム上での攻撃者の振る舞いからクレジットカード情報の搾取を狙った可能性がある

- データベースでクレジットカード情報を発見できなかった可能性があり、管理者画面からクレジットカード情報の探索を試みた可能性がある

関連記事

JTB子会社へのサイバー攻撃、インシデント対応で分かったことは?

JTB子会社へのサイバー攻撃、インシデント対応で分かったことは?

外部からの不正アクセスにより約793万人分の個人情報が漏えいした可能性がある。提携先のドコモユーザー33万人分の情報も含まれているという。 Acerの米通販サイトに不正アクセス、クレジットカード情報が流出

Acerの米通販サイトに不正アクセス、クレジットカード情報が流出

Acerの米通販サイトを利用した一部顧客のクレジットカード番号と有効期限および3けたのセキュリティコードが流出した可能性がある。 今度はGitHubアカウントに不正侵入、パスワード使い回しが原因か

今度はGitHubアカウントに不正侵入、パスワード使い回しが原因か

多数のGitHubアカウントが不正にログインされていたことが分かり、被害に遭ったアカウントのパスワードをリセットする措置を講じた。 年金機構の情報漏えい、事故対応のミスで被害拡大と報告

年金機構の情報漏えい、事故対応のミスで被害拡大と報告

調査報告ではセキュリティ担当者が標的型メール攻撃の可能性を感じながらも、組織的なインシデント対応が不十分だったことが被害拡大につながったと指摘している。

関連リンク

Copyright © ITmedia, Inc. All Rights Reserved.

アイティメディアからのお知らせ

人気記事ランキング

- 知らない番号でも一瞬で正体判明? 警察庁推奨アプリの実力を検証

- AD DSにSYSTEM権限取得の脆弱性 Microsoftが修正プログラムを配布

- Microsoft 365の新プラン「E7」は“AI盛り盛り”で99ドル E5にはない魅力は?

- Active Directory到達まで約3.4時間 サイバー攻撃の調査で分かった厳しい実態

- .NETにサービス停止の脆弱性 広範なアプリケーションに影響

- M365版「Cowork」登場 Anthropicとの連携が生んだ「新しい仕事の進め方」

- ZIPファイルの“ちょっとした細工”で検知停止 EDRも見逃す可能性

- ★4を目指すのは正解か? SCS評価制度が企業に突き付ける“本当の論点”

- 本職プログラマーから見た素人のバイブコーディングのリアル AIビジネス活用の現在地

- 偽のTeamsサポートで新型バックドアを設置 巧妙な手口に要注意