年金機構の情報漏えい、事故対応のミスで被害拡大と報告(1/2 ページ)

調査報告ではセキュリティ担当者が標的型メール攻撃の可能性を感じながらも、組織的なインシデント対応が不十分だったことが被害拡大につながったと指摘している。

日本年金機構は8月20日、5月に発生した標的型サイバー攻撃による個人情報漏えい事案の調査結果を発表した。公表した報告書では現場の情報セキュリティ担当者が標的型メール攻撃の疑いを持ちながらも、機構全体として適切な対応がとられなかったことが被害の拡大につながったと指摘している。

疑念が共有されず

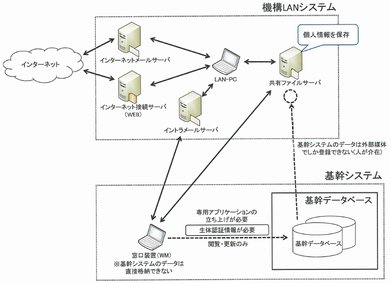

報告書によれば、事案は5月8日に不審な通信を検知した内閣サイバーセキュリティセンター(NISC)が厚生労働省を通じて、機構側に通知したことで発覚。同機構は端末を特定してネットワークから遮断した。不審な通信は、機構のA拠点の職員が受信した不審なメールのリンクにあるWebサイトのファイルを開封したことで、不正プログラムに感染し、発生したとみられる。

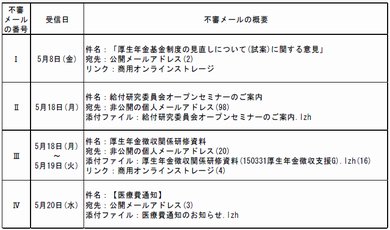

NISCによれば、不審なメールは「厚生年金基金制度の見直しについて(試案)に関する意見」との件名が付けられ、リンク先は商用オンラインストレージのWebサイトだった。不正プログラムは、感染端末からメールアドレスの一部を盗み取って外部に送信した疑いがある。

機構の情報セキュリティ担当部署の担当者は、8日の出来事が標的型メール攻撃である可能性を感じたものの、そのことが組織的には共有されなかった。同月15日に運用委託会社が「ウイルスは外部に情報を漏えいするタイプではない」との解析結果を伝えたことで、機構側は「事態が収束した」と判断を誤った。

調査員会は報告書で、セキュリティ担当者の疑念が組織的に共有されなかったことを問題点の1つに挙げる。8日時点で機構が標的型攻撃の可能性を判断し、「送信元メールアドレスの受信拒否設定をしていれば、以降の攻撃の防止につながった可能性がある」と指摘する。

120通以上の不審メールを受信

同月18日には、99通もの不審なメールが機構に届き、職員3人がメールの添付ファイルを開封して不正プログラムに感染。この感染で情報流出は発生しなかったものの、添付ファイルの開封を情報セキュリティ担当部署が把握せず、端末のネットワークからの遮断や解析、URLフィルタリングによる不審な通信先への接続の遮断といった対応が遅れた。

機構は19日に所轄の警視庁高井戸警察署に捜査を依頼した。この日までさらに20通の不審なメールを受信し、20日も3通の不審なメールを受信した。機構が8日〜20日に受信した不審なメールは計124通に上る。

20日には、さらにB拠点の職員1人がメールの添付ファイルを開封したものの、18日と同様に情報セキュリティ担当部署による確認や被害抑止の対応が遅れた。その結果、不正プログラムによって管理者権限が奪取され、感染端末が拡大。翌21日にNISCから8日のメールに関する解析結果が知らされたものの、情報セキュリティ担当部署はフィルタリングなどの措置を講じず、情報の流出が始まった。

22日〜23日にかけてNISCや運用委託会社から機構側に「不審な通信を検知した」との通知があり、機構は22日にA拠点、23日にB拠点でインターネット接続を遮断する措置を講じたことで、情報流出が止まった。

流出が確認された個人情報は約125万件(対象は約101万人)。その他に、225件の機構職員の個人情報、メールアドレスの一部、職員配置に関する資料や事務ソフトのマニュアル、報告書の仕様、共有ファイルサーバ上にあるファイル名のリストなどの情報が流出した可能性があるものの、実際に流出したのかは確認できていない。

28日に警察から「流出した可能性のあるデータの発見」が知らされ、機構側は翌29日に組織全体でインターネット接続を遮断。6月1日に事案を公表し、同月4日にメールの送受信も遮断する措置を講じた。

報告書では18日以降の対応の中にも情報流出を阻止できる機会があったと指摘されている。

Copyright © ITmedia, Inc. All Rights Reserved.

アイティメディアからのお知らせ

人気記事ランキング

- 「AIを使えば全員同じになる」 羽生善治九段が語るAI時代の差別化と意思決定

- やはりClaude Codeの品質は下がっていた Anthropicが調査し特定した3つの要因

- 「日本のDXは期待外れ」が64% 世界平均を大きく上回るとGartnerが警告

- NTTデータが「商品企画AI」を発表 社内データを基に150秒でコンセプト生成

- NECが人材育成サービスを刷新 「今後必要とされる人材像」を再定義した背景

- Anthropicの新指標 AIの影響を受けにくい「3割の人々」の共通点は?

- メインフレーム「IBM Z」は51%増、全事業セグメントが増収 IBMが2026年Q1決算を発表

- 「Windows+R」は絶対に押さないで! 新入社員に贈るセキュリティの新常識5選

- AI活用で足らないのは「ビジョン」や「熱量」じゃない 経営層と現場で拡大する“ズレの正体”

- 「AI社員」も登場 ServiceNow新戦略から探る、「自動化された企業」から逆算するAI活用